如何使用 Go 扫描 GCP 存储文件是否存在威胁

在本篇文章中,我们将讨论如何使用 Go 语言在 Google Cloud Platform (GCP) 存储中的文件进行威胁扫描。这是一个非常重要的安全措施,可以帮助我们识别并处理可能存在的安全威胁。

未适应新的安全威胁情报:新的安全威胁情报未用于指导防火墙策略的更新

近年来随着网络攻击手段不断升级,传统的网络安全防护措施已不再足以应对新型的安全挑战. 为了保障网络安全和提高防护效果我们需要及时了解和掌握最新的安全风险信息并运用到防火墙的策略制定中以提高整体安全性. 然而现实中情况并非如此很多组织未能有效运用最新

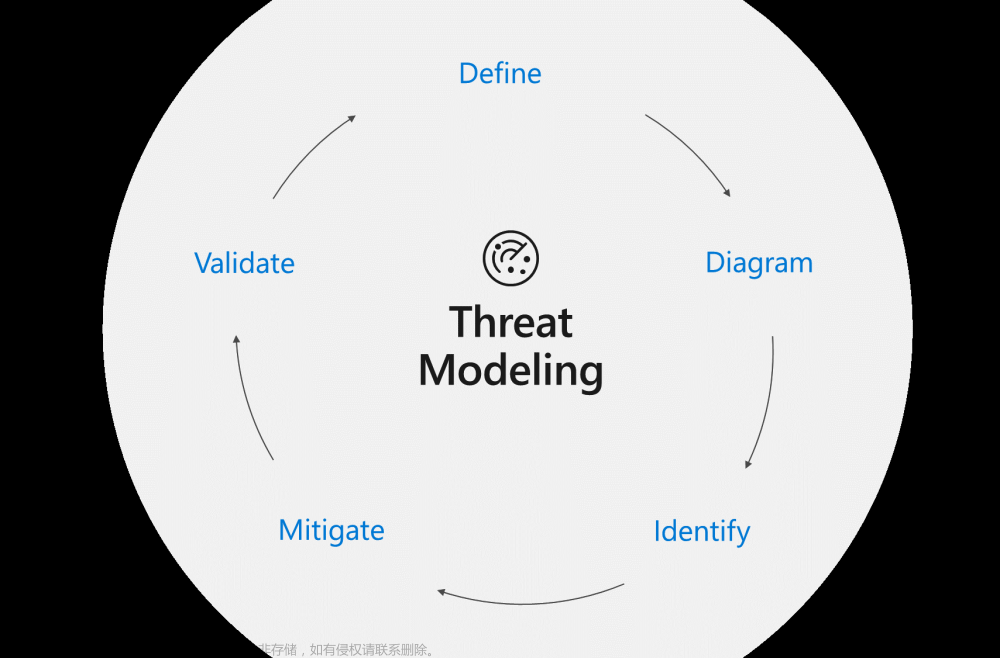

STRIDE 威胁建模:面向安全应用程序开发的威胁分析框架

STRIDE 威胁模型由Microsoft 安全研究人员于 1999 年创建,是一种以 开发人员 为中心的威胁建模方法,通过此方法可 识别可能影响应用程序的威胁、攻击、漏洞,进而设计对应的缓解对策,以降低安全风险并满足公司的安全目标。 STRIDE为每一种威胁英文的首写字母,

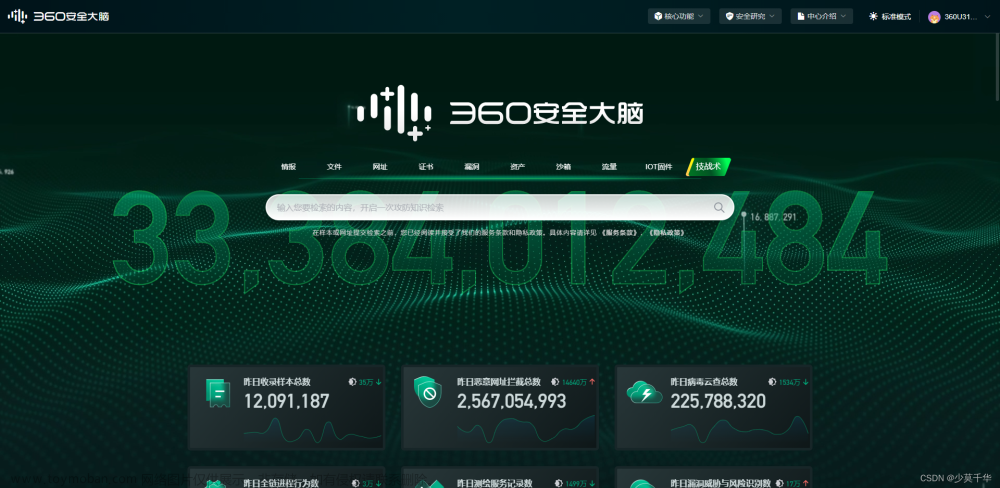

【网络安全】网络安全威胁实时地图 - 2023

360 APT全景雷达 瑞星云安全 瑞星网络威胁态势感知平台 Bitdefender 提供的网络威胁地图服务的官方网站。 Bitdefender 的威胁地图可以显示全球网络威胁的实时情况。通过该地图,您可以了解各种类型的网络攻击,如恶意软件感染、攻击来源地、受攻击的目标和攻击类型等信息。

程序漏洞:安全威胁的隐患

在当今数字化时代,计算机程序是现代社会的核心基石。然而,随着技术的进步,程序漏洞也成为了一个不可忽视的问题。程序漏洞可能导致数据泄露、系统崩溃、恶意攻击和经济损失等一系列问题。本文将深入探讨程序漏洞的定义、分类、影响和预防措施。 一、程序漏洞的

如何防范企业内部安全威胁?

1 用户行为分析(UEBA) 现代化的用户行为分析产品具有多种优势功能,使企业能够有效地检测内部威胁。用户行为分析软件通过收集和分析来自各种来源的数据来分析和检测内部人员的可疑行为。这些来源包括网络日志和用户活动日志。通过检查这些数据,企业安全团队能够

软件安全设计(威胁建模实现)

目录 一、实验目的 二、实验软硬件要求 三、实验预习 四、实验内容(实验步骤、测试数据等) 实验步骤 确定安全目标 创建在线学习系统概况图 分解在线学习系统 确定威胁 威胁评估 确定威胁缓解计划或策略 验证和记录威胁 熟悉软件安全需求分析方法,掌握软件安全分析

什么是网络安全?网络安全威胁有哪些?

网络安全包括 5 个基本要素,分别为机密性、完整性、可用性、可控性与可审查性。 机密性:确保信息不暴露给未授权的实体或进程。 完整性:只有得到允许的人才能修改数据,并且能够判别出数据是否已被篡改。 可用性:得到授权的实体在需要时可访问数据,即攻击者不

强化CentOS安全防线:如何有效应对常见安全威胁

探索CentOS系统安全的世界,了解如何从容应对常见安全威胁。本文深入解析了强化CentOS安全防线的实用技巧和关键策略,帮助你建立稳固的网络防护体系。无论你是初入安全领域的新手还是经验丰富的专业人士,相信都能从中获取宝贵经验。如果你也比较关心网络安全,不妨

【信息安全案例】——网络信息面临的安全威胁(学习笔记)

📖 前言:2010年,震网病毒(Stuxnet)席卷全球工业界。其目标是从物理上摧毁一个军事目标,这使得网络武器不仅仅只存在于那个人类创造的空间。网络武器的潘多拉魔盒已经打开。 🕤 1.1.1 信息的定义 被交流的知识 关于客体(如事实、概念、事件、思想、过程等)的知识

【网络安全】1.3 常见的网络安全威胁

在我们的日常生活和工作中,网络安全是非常重要的一部分。无论你是在浏览网页,发送电子邮件,还是在线购物,你都可能遇到各种网络安全威胁。下面,我们将详细介绍一些最常见的网络安全威胁,以及如何防范这些威胁。 恶意软件是一种对计算机系统造成损害或窃取用

网络安全的威胁PPT

建议的PPT免费模板网站:http://www.51pptmoban.com/ppt/ 此PPT模板下载地址:https://file.51pptmoban.com/d/file/2023/03/20/1ae84aa8a9b666d2103f19be20249b38.zip 内容截图:

使用威胁搜寻增加网络安全

威胁搜寻(也称为网络威胁搜寻)是一种主动网络安全方法,涉及主动搜索隐藏的威胁,例如组织网络或系统内的高级持续性威胁和入侵指标。威胁搜寻的主要目标是检测和隔离可能绕过网络外围防御的威胁,使管理员能够快速响应这些威胁并将潜在损害的风险降至最低。