-

CVE-2018-0886-Microsoft Windows CredSSP 远程执行代码漏洞复现

cve-2018-0886,网络

-

CVE-2018-0886-Microsoft Windows CredSSP 远程执行代码漏洞复现

cve-2018-0886,网络

-

解决 远程 服务器--Microsoft Windows CredSSP 远程执行代码漏洞(CVE-2018-0886)【原理扫描】(KB4103725 或 KB4103715)

系统: windows server 2012 R2 standard 扫描出漏洞: Microsoft Windows CredSSP 远程执行代码漏洞(CVE-2018-0886)【原理扫描】 按照微软官方给的答案: https://portal.msrc.microsoft.com/zh-CN/security-guidance/advisory/CVE-2018-0886,对应下载安装包是 KB4103725 或 KB4103715 但是下载后安装 报错: 此更新不适用此

-

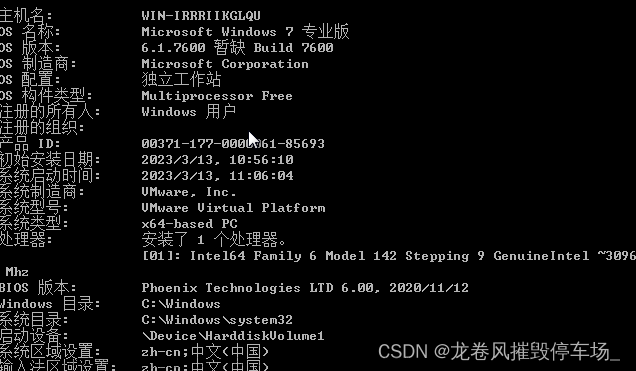

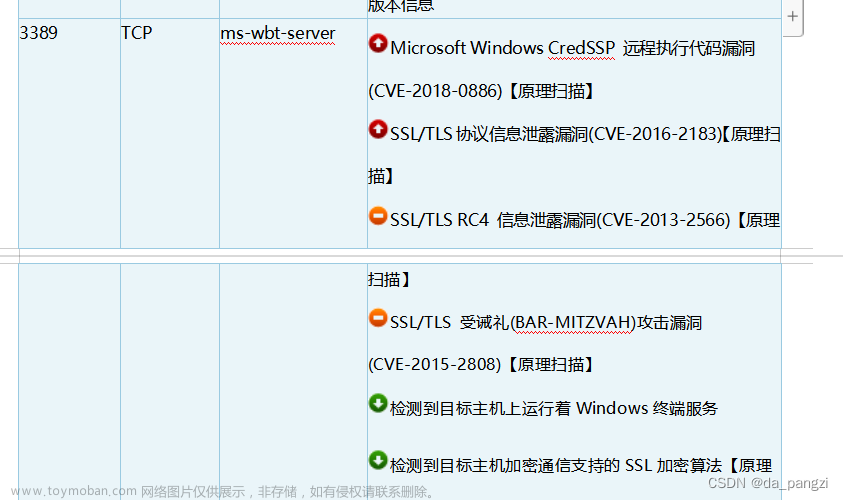

Win7 Server 漏洞修复(CVE-2017-**、CVE-2018-**、CVE-2019-**、CVE-2012-**)

Windows 7 Server 服务器也被漏洞扫描找出来几个漏洞,如下: 端口 协议 服务 漏洞 解决方案 445 TCP microsoft-ds Microsoft Windows SMB 远程代码执行漏洞(CVE-2017-0143)(MS17-010)【原理扫描】``Microsoft Windows SMB 远程代码执行漏洞(CVE-2017-0144)(MS17-010)【原理扫描】``Microsoft Windows SMB 远程代码执行

-

Jenkins 命令执行 -- jetty 敏感信息泄露 --(CVE-2021-2816)&&(CVE-2017-1000353)&&(CVE-2018-1000861)

对于 = 9.4.40、= 10.0.2、= 11.0.2 的 Eclipse Jetty 版本,对带有双重编码路径的 ConcatServlet 的请求可以访问 WEB-INF 目录中的受保护资源。例如,对 /concat?/%2557EB-INF/web.xml 的请求可以检索 web.xml 文件。这可能会泄露有关 Web 应用程序实施的敏感信息。 直接在url路径请求如下地址 Jenkin

-

AppWeb 身份验证绕过漏洞 (CVE-2018-8715)

当前漏洞环境部署在vulhub,当前验证环境为vulhub靶场(所有实验均为虚拟环境) 实验环境:攻击机----kali 靶机:centos7 1、进入靶场,启动环境 2、访问AppWeb控制台:http://your-ip:8080 使用用户名、密码admin访问 访问失败 3、抓包,使用用户名、密码admin 4、只保留用户名参数,发包

-

weblogic 任意文件上传漏洞 (CVE-2018-2894)

搭建环境: docker-compose up -d 查看weblogic后台登录密码:docker-compose logs | grep password 漏洞成因:weblogic管理端未授权的两个页面存在任意文件上传getshell漏洞,可直接获取webshell。 影响版本:WebLogic :10.3.6.0,12.1.3.0,12.2.1.2,12.2.1.3 漏洞地址:/ws_utc/begin.do、/ws_utc/config.do 默认端

-

Django系列所有漏洞复现vulhubCVE-2018-14574,CVE-2022-34265,CVE-2021-35042

Django默认配置下,如果匹配上的URL路由中最后一位是/,而用户访问的时候没加/,Django默认会跳转到带/的请求中。(由配置项中的django.middleware.common.CommonMiddleware、APPEND_SLASH来决定)。 在path开头为//example.com的情况下,Django没做处理,导致浏览器认为目的地址是绝对路径,最

-

【CVE-2018-7600】Drupal 8 远程代码执行漏洞

使用vulhub搭建环境 cd /drupal/CVE-2018-7600/ docker-compose up -d 使用vulhub搭建环境出现了一些问题,这里直接使用BUU的环境 BUU CEV-2018-7600 进去也要初始化环境,一开始语言选择英文,数据库选择SQLite 其他的可以随便设置 进入 这个漏洞可能出现在填写表单的地方,该漏洞是Form API在用

-

Weblogic 任意文件上传漏洞(CVE-2018-2894)复现

目录 weblogic 漏洞环境准备 漏洞复现 修复建议 WebLogic 是 美国Oracle公司 出品的一个 application server ,确切的说是一个基于 JAVAEE 架构的 中间件 , WebLogic 是用于 开发 、集成、部署和管理大型分布式 Web 应用、 网络应用 和 数据库应用 的 Java应用服务器 。将 Java 的动态功能和

-

漏洞复现-Drupal远程代码执行漏洞(CVE-2018-7602)

Drupal 7.x 和 8.x 的多个子系统中存在一个远程执行代码漏洞。这可能允许攻击者利用 Drupal 站点上的多个攻击媒介,从而导致该站点受到威胁。此漏洞与 Drupal 核心 - 高度关键 - 远程代码执行 - SA-CORE-2018-002 有关。SA-CORE-2018-002 和此漏洞都在野外被利用。 -c 后面接命令,紧随账号

-

drupal远程代码执行 (CVE-2018-7600)漏洞学习与复现

drupal是一个开源PHP管理系统,架构使用的是php环境+mysql数据库的环境配置。在 Drupal 6.x,7.x,8.x 系列的版本中,均存在远程代码执行漏洞。该漏洞产生的原因在于Drupal对表单渲染时未进行严格的安全过滤,导致,攻击者可以利用该漏洞攻击Drupal系统的网站,执行恶意代码。 首

-

避坑版-OpenSSH 用户名枚举漏洞(CVE-2018-15473)

OpenSSH 7.7前存在一个用户名枚举漏洞,通过该漏洞,攻击者可以判断某个用户名是否存在于目标主机中,在复现过程中遇到了很多坑,这里我就把遇到坑和解决方法告诉大家!!! 靶机:Ubuntu(vulhub) IP:192.168.0.103 攻击机:kali IP:192.168.0.104 1.开启环境 环境启动后,我

-

Spring Data Commons远程命令执行漏洞复现(CVE-2018-1273)

一、漏洞说明 Spring Data是一个用于简化数据库访问,并支持云服务的开源框架,包含Commons、Gemfire、JPA、JDBC、MongoDB等模块。此漏洞产生于Spring Data Commons组件,该组件为提供共享的基础框架,适合各个子项目使用,支持跨数据库持久化。 Spring Data Commons组件中存在远程代码执行

-

帝国Cms7.5后台getshell | (CVE-2018-18086)漏洞复现

漏洞描述 EmpireCMS(帝国网站管理系统)是一套内容管理系统( CMS ),EmpireCMS 7.5版本及之前版本在后台备份数据库时,未对数据库表名做验证,通过修改数据库表名可以 实现任意代码执行 ,EmpireCMS7.5版本中的/e/class/moddofun.php文件的 LoadInMod函数 存在安全漏洞,攻击者可利用该漏