-

DNSlog外带原理及注入分析,DNSlog外带原理及注入分析

本文详细介绍了DNSlog的原理和外带原理,以及使用Load_file、concat函数进行注入的方法。同时还介绍了在传递字符时可能遇到的局限性,并提供了通过十六进制编码绕过这些局限性的方法。

-

DNSlog外带原理及注入分析,DNSlog外带原理及注入分析

本文详细介绍了DNSlog的原理和外带原理,以及使用Load_file、concat函数进行注入的方法。同时还介绍了在传递字符时可能遇到的局限性,并提供了通过十六进制编码绕过这些局限性的方法。

-

SQL注入之DnsLog注入

一、原理 DnsLog注入可以理解成是一种技巧,而不是一种攻击方式,是一种让无回显的攻击,变得有回显的方式,包括但不限于SQL盲注 ,下面以盲注为例,需要有盲注的基础。 在解释原理之前,首先了解一下几样东西,如下: 1. load_file函数 Mysql数据库的 load_file() 函数不单可

-

DNSlog外带原理及注入分析

最近一直听到DNSlog外带原理等词但对其原理一直只是自己的理解(回显DNS请求后的日志)并没有真正的了解过,所以这里做一下记录。 DNS DNS(Domain Name System)就是域名系统,负责把域名转换成IP地址;例如向浏览器访问a.com,浏览器就会将其解析成真实的IP访问对应服务器上的服务。

-

阿里云域名搭建DNSLOG

DNSLOG在测试无回显漏洞,如SQL盲注、无回显SSRF、无回显XXE、无回显RCE等漏洞时,是必不可少的工具。 在互联网上,有很多优秀的在线DNSLOG平台可供我们日常渗透测试使用,如www.dnslog.cn、ceye.io等。但正是由于这些在线DNSLOG平台被过多的使用,现在很多安全设备以及甲方自建的

-

Fastjson漏洞的识别与DNSlog回显

模拟使用fastjson的网站 http://192.168.88.111:8090/ 方式一 命令行 识别特征:(出现则使用了Fastjson) \\\"status\\\":500, \\\"error\\\":\\\"Internal Server Error\\\" Bp 识别特征:(出现则使用了Fastjson) type=Internal Server Error, status=500 方式二 通过DNSlog回显 Bp payload :识别1.2.67之前版本 DNSLog成功回显 payload :识

-

Spring:依赖注入的方式(setter注入、构造器注入、自动装配、集合注入)

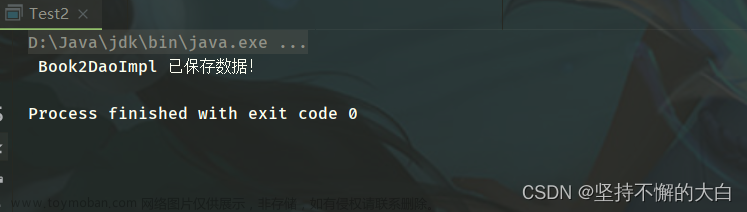

依赖注入的方式有setter注入、构造器注入、自动装配、集合注入 首先,Maven项目pom.xml依赖包如下: pom.xml 【注】:上述除spring依赖包之外其他三个依赖包用于测试使用。 1. setter注入 先说明一下,这里有的文件为Book2Dao(接口)、Book2DaoImpl(Book2Dao接口实现类)、Book2Service(接口)、

-

【SQL注入】数字型注入 & 字符型注入

目录 一、简介 概述 示例: 数据库中区别 二、数字型注入 简介: 判断: 三、字符型注入(需闭合) 简介: 判断: 一般会对数据的类型会有一个限制,不管怎么去区分,常用的数据类型有数值和字符型 通常SQL 注入漏洞分类: 按照数据类型:数值型、字符型、搜索型注入

-

SQL 注入 - http头注入之UA头注入探测

环境准备:构建完善的安全渗透测试环境:推荐工具、资源和下载链接_渗透测试靶机下载-CSDN博客 一、http头注入介绍 HTTP头注入是一种网络安全攻击手段,它利用了Web应用程序对HTTP头的处理不当或缺乏充分的验证和过滤。在这种攻击中,攻击者通过修改HTTP请求头中的某些字

-

Web攻防--Java_SQL注入--XXE注入-- SSTI模板注入--SPEL表达式注入

编译器在编译sql语句时,会依次进行词法分析、语法分析、语义分析等操作, 预编译技术会让数据库跳过编译阶段,也就无法就进行词法分析,不会被拆开,注入语句也就不会被识别为SQL的,从而防止恶意注入语句改变原有SQL语句本身逻辑。 在使用JDBC进行数据

-

SQL注入进阶:掌握联合查询注入和报错注入攻击技巧

数据来源 本文仅用于信息安全的学习,请遵守相关法律法规,严禁用于非法途径。若观众因此作出任何危害网络安全的行为,后果自负,与本人无关。 介绍 联合查询注入是SQL注入的一种,通过在原有的SQL语句中添加UNION(联合)操作,将恶意构造的

-

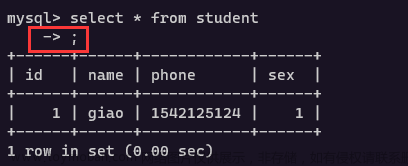

sql注入之堆叠注入

mysql数据库sql语句的默认结束符是以\\\";\\\"号结尾,在执行多条sql语句时就要使用结束符隔 开,而堆叠注入其实就是通过结束符来执行多条sql语句 比如我们在mysql的命令行界面执行一条查询语句,这时语句的结尾必须加上分号结束 select * from student; 如果我们想要执行多条sql那就用结

-

SQL注入原理-POST注入

小伙伴们大家好!本期为大家带来的是SQL注入原理之POST注入。 目录 GET传参与POST传参 什么是POST注入? 实战演示 一、判断是否存在注入点 二、万能密码 三、判断查询字段个数 四、找出可以回显的字段 五、爆出数据库的数据 1、爆出数据库版本和当前数据库的用户

-

SQL注入之Quine注入

提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档 目录 前言 一、Quine是什么? 二、[NISACTF 2022]hardsql 提示:这里可以添加本文要记录的大概内容: SQL注入的各种手段很多,今天做CTF题的时候,又遇到了一种不常考的但是很细节的注入,记录一下。 提示

-

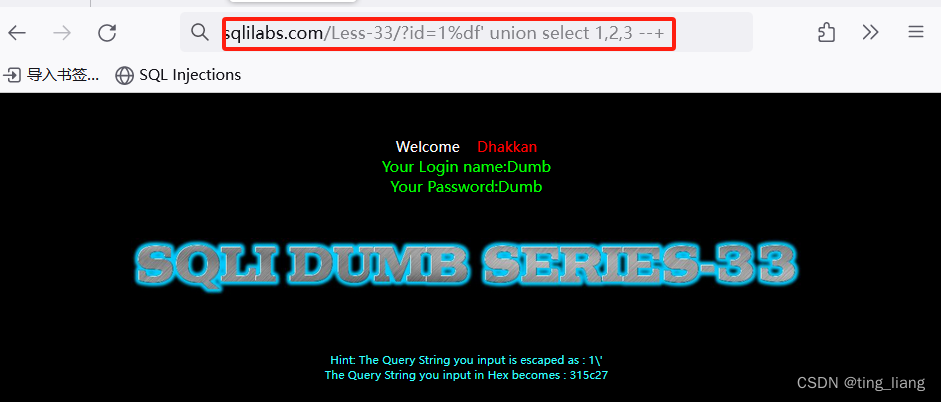

SQL注入实战:宽字节注入

一、宽字节概率 1、单字节字符集:所有的字符都使用一个字节来表示,比如 ASCII编码(0-127) 2、多字节字符集:在多字节字符集中,一部分字符用多个字节来表示,另一部分字符(可能没有)用 单个字节来表示。 3、宽字节注入是利用mysql的一个特性,使用GBK编码的时候,会认为两