-

如何防止PHP中的 SQL 注入?

如果用户输入未经修改就插入到 SQL 查询中,则应用程序容易受到 SQL 注入 攻击,如以下示例所示: $unsafe_variable=$_POST[user_input];mysql_query(INSERTINTO`table`(`column`)VALUES($unsafe_variable)); 那是因为用户可以输入类似 的内容 value); DROP TABLE table;--,查询变为: INSERTINTO`table`(`column`)VALUES

-

安全技术-大数据平台安全防护技术

一、大数据基本概念及背景 1.1大数据发展的背景-数据爆炸 伴随着互联⽹、物联⽹、电⼦商务、社交媒体、现代物流、⽹络⾦融等⾏业的发展,全球数据总量正呈⼏何级数增长,过去⼏年时间产⽣的数据总量超过了⼈类历史上的数据总和,预计2020年全球数据总量将达到35.2Z

-

网络安全防护措施:保障信息安全的关键

随着互联网的普及和信息技术的快速发展,网络安全已成为企业和个人必须重视的重要问题。网络安全不仅涉及到保护个人隐私和机密信息,还关系到企业的声誉和财务安全。在这个信息爆炸的时代,制定有效的网络安全防护措施至关重要。本文将探讨几种网络安全防护措施

-

洞悉安全现状,建设网络安全防护新体系

一、“网络攻防演练行动“介绍 国家在2016年发布《网络安全法》,出台网络安全攻防演练相关规定:关键信息基础设施的运营者应“制定网络安全事件应急预案,并定期进行演练”。同年“实战化网络攻防演练行动”成为惯例。由公安部牵头,每年举办一次,针对全国范围

-

电力安全防护的十六字安全方针

根据电力行业相关规定,电力专网实行“安全分区,网络专用,横向隔离,纵向认证”的十六字安全方针。 与企业级网络部署架构不同,电力专网对网络区域进行了划分。整个网络分为生产大区(分为控制区和非控制区)和管理信息大区(分为生产管理区和管理信息区)两个

-

接口安全防护方案

使用令牌(Token)、OAuth等认证方式,确保只有合法用户可以访问接口。授权机制可以防止未经授权的用户访问敏感接口。 示例:使用JWT(JSON Web Token)认证方式。 对于接口的输入参数进行合法性校验,防止参数篡改和恶意输入。验证输入数据的类型、范围和格式。 示例:校

-

安全防护,保障企业图文档安全的有效方法

随着企业现在数据量的不断增加和数据泄露事件的频发,图文档的安全性成为了企业必须高度关注的问题。传统的纸质文件存储方式已不适应现代企业的需求,而在线图文档管理成为了更加安全可靠的数字化解决方案。那么在在线图文档管理中,如何采取有效的安全防护措施

-

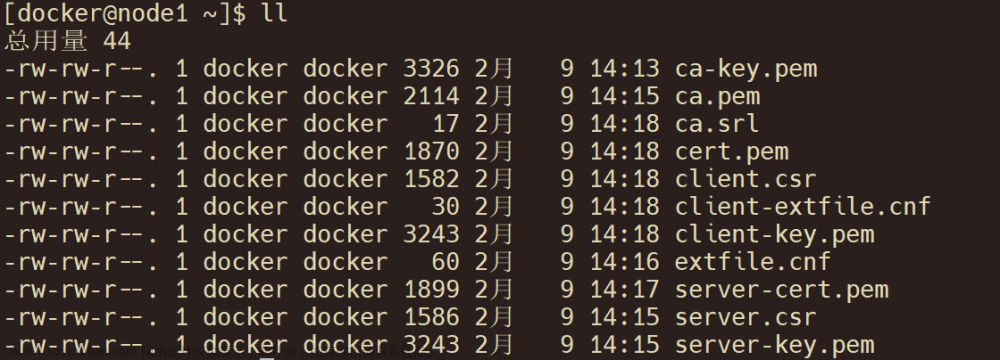

Docker安全防护与配置

运行在容器内部的进程与运行在本地系统中的进程本质上并无区别,当配置不合适的安全策略可能给本地系统带来安全风险。 本章从虚拟机、容器的隔离和共享机制引导出安全性相关知识。 一、黑客的攻击手段 黑客常用的攻击手段主要有: 1、代码执行; 2、权限提升; 3、

-

网络安全防护措施有哪些?

随着科学技术的快速发展,计算机已经成为了人们日常生活中必不可少的重要工具,身为网络安全从业人员,我们虽然不能100%的阻止攻击的发生,但是可以做好充足的准备应对攻击,以下是详细的内容: 1、防火墙技术 防火墙是一种用来保护内部网络操作环境的网络安全部件

-

云安全防护总体架构设计

安全需求和挑战 从风险管理的角度讲,主要就是管理资产、威胁、脆弱性 和防护措施及其相关关系,最终保障云计算平台的持续安全,以及 其所支撑的业务的安全。 云计算 平台是在传统 IT技术的基础上,增加了一个虚拟化层,并且具有了资源池化、按需分配,弹性调配,

-

信息安全-网络安全漏洞防护技术原理与应用

网络安全漏洞: 又称为脆弱性,简称漏洞。 漏洞 一般是 致使网络信息系统安全策略相冲突的缺陷 ,这种缺陷通常称为 安全隐患 安全漏洞的影响: 主要有机密性受损、完整性破坏、可用性降低、抗抵赖性缺失、可控制性下降、真实性不保等 根据已经公开的漏洞信息,网络

-

构建企业信息安全防护体系:以电子文档安全为核心

随着信息社会的飞速发展与企业信息化建设的深入,企业的商业机密已从传统的纸质文件转向各类电子文档,如CAD图纸、Office文档等。这些数字化的信息载体在提升工作效率、便捷信息流转的同时,也成为了企业内部数据安全面临的主要挑战。如何有效地保护这些承载关键信

-

视频传输网安全防护体系

在电脑、手机信息安全保护得到广泛关注和普及的今天,监控摄像头等设备的安全防护仍为大众所忽略,大量视频监控网络的前端设备和数据没有任何保护,完全暴露在互联网中。 前端IP接入设备与后端业务系统处于直连状态,一旦有攻击者或受感染主机接入网络,极易快速

-

金融网站如何做好安全防护措施?

联网的发展为当代很多行业的发展提供了一个更为广阔的平台,而对于中国的金融业来说,互联网金融这一新兴理念已经为 人们所接受,且发展迅速。我们也都知道金融行业对互联网技术是非常严格的,这对互联网的稳定性和可靠性提出了较高的 要求。 但是很多初创金融企

-

逆向分析 工具、加壳、安全防护篇

软件安全是信息安全领域的重要内容,设计到软件相关的加密、解密、逆向分析、漏洞分析、安全编程以及病毒分析等。 哈喽,大家好,我是《有勇气的牛排》(全网同名)🐮🐮🐮 有问题的小伙伴欢迎在文末/评论,点赞、收藏/是对我最大的支持!!!。 1.1 加壳 加壳(可