-

如何防止PHP中的 SQL 注入?

如果用户输入未经修改就插入到 SQL 查询中,则应用程序容易受到 SQL 注入 攻击,如以下示例所示: $unsafe_variable=$_POST[user_input];mysql_query(INSERTINTO`table`(`column`)VALUES($unsafe_variable)); 那是因为用户可以输入类似 的内容 value); DROP TABLE table;--,查询变为: INSERTINTO`table`(`column`)VALUES

-

PHP 安全:如何防止PHP中的SQL注入?

SQL注入防护对于确保数据库的安全性和完整性至关重要。它涉及实施有效措施来阻止将未经授权的 SQL 代码注入应用程序的恶意尝试。开发人员可以利用输入验证和参数化查询等技术来清理用户输入,确保任何潜在的恶意代码都无害。此外,使用预准备语句和存储过程可以通

-

PHP中如何防止SQL注入攻击?

防止 SQL 注入攻击是 Web 应用程序安全性的一个关键方面。以下是一些在 PHP 中防止 SQL 注入攻击的常见做法: 使用预处理语句: 使用预处理语句和参数化查询可以有效防止 SQL 注入攻击。PHP 中的 PDO(PHP Data Objects)和 MySQLi(MySQL Improved)都支持预处理语句。 使用 PDO 示例:

-

【面试题11】PHP如何防止SQL注入

本文已收录于PHP全栈系列专栏:PHP面试专区。 计划将全覆盖PHP开发领域所有的面试题, 对标资深工程师/架构师序列 ,欢迎大家提前关注锁定。 SQL注入是一种针对应用程序的安全漏洞攻击,攻击者通过在Web表单输入恶意SQL语句来伪装成合法用户,进而获取服务器端数据库的

-

【MyBatis】防止sql注入

前言 关于sql注入的解释这里不再赘述。 在MyBatis中防止的sql注入主要分为两种: 第一种就是MyBatis提供了两种支持动态 sql 的语法 #{} 和 ${},其中${} 是简单的字符串替换,而 #{} 在预处理时,会把参数部分用一个占位符 ? 代替,可以有效的防止sql的注入,面试的时

-

SQL防止注入工具类,可能用于SQL注入的字符有哪些

SQL注入是一种攻击技术,攻击者试图通过在输入中注入恶意的SQL代码来干扰应用程序的数据库查询。为了防止SQL注入,你需要了解可能用于注入的一些常见字符和技术。以下是一些常见的SQL注入字符和技术: 单引号 \\\' : 攻击者可能会尝试通过输入 \\\' 来结束 SQL 查

-

.Net 全局过滤,防止SQL注入

问题背景:由于公司需要整改的老系统的漏洞检查,而系统就是没有使用参数化SQL即拼接查询语句开发的程序,导致漏洞扫描出现大量SQL注入问题。 解决方法:最好的办法就是不写拼接SQL,改用参数化SQL,推荐新项目使用,老项目改起来比较麻烦,花费的时间也多,最后选择

-

SQL注入原理以及Spring Boot如何防止SQL注入(含详细示例代码)

点击下载《SQL注入原理以及Spring Boot如何防止SQL注入(含详细示例代码)》 SQL注入是一种针对数据库的攻击技术,攻击者通过在应用程序的输入字段中插入或“注入”恶意的SQL代码,从而在数据库服务器上执行非授权的SQL查询。这种攻击可能导致数据泄露、数据篡改、甚至执

-

MySQL 安全及防止 SQL 注入攻击

如果通过网页获取用户输入的数据并将其插入 MySQL 数据库,那么就有可能发生 SQL 注入攻击的安全问题 作为研发,有一条铁律需要记住,那就是 永远不要相信用户的数据,哪怕他一再承诺是安全的 SQL 注入,就是通过把 SQL 命令插入到 Web 表单递交或输入域名或页

-

加强Web应用程序安全:防止SQL注入

数据库在Web应用程序中存储和组织数据时起着至关重要的作用,它是存储用户信息、内容和其他应用程序数据的中央存储库。而数据库实现了高效的数据检索、操作和管理,使Web应用程序能够向用户提供动态和个性化的内容。然而,数据库和网络应用程序之间的通信不畅可能

-

Java 项目防止 SQL 注入的四种方案

SQL注入即是指web应用程序对用户输入数据的合法性没有判断或过滤不严,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,在管理员不知情的情况下实现非法操作,以此来实现欺骗数据库服务器执行非授权的任意查询,从而进一步得到相应的数据

-

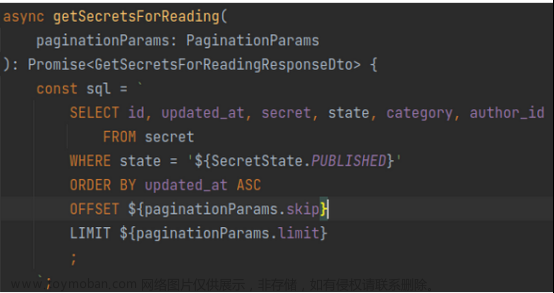

Node.js + Mysql 防止sql注入的写法

关键代码 访问数据库相关代码 一个分页查询人员信息的完整代码,查询语句实现了防止sql注入

-

springboot-防止sql注入,xss攻击,cros恶意访问

1.sql注入 sql注入: 把SQL命令插入到Web表单递交或输入域名或页面请求的查询字符串,最终达到欺骗服务器执行恶意的SQL命令 解决方法: 1)无论是直接使用数据库还是使用如mybatis组件,使用sql的预编译,不要用拼接字符串。 2)后台过滤检测:使用正则表达式过滤传入的参数**;

-

Web安全:SQL注入漏洞测试(防止 黑客利用此漏洞.)

SQL注入就是 有些 恶意用户在提交查询请求的过程中 将SQL语句插入到请求内容 中,同时程序的本身对用户输入的内容过于相信, 没有对用户插入的SQL语句进行任何的过滤 ,从而 直接被SQL语句直接被服务端执行 ,导致数据库的原有信息泄露,篡改,甚至被删除等风险。 SQL注

-

Web安全 SQL注入漏洞测试.(可以 防止恶意用户利用漏洞)

SQL注入就是 有些 恶意用户在提交查询请求的过程中 将SQL语句插入到请求内容 中,同时程序的本身对用户输入的内容过于相信, 没有对用户插入的SQL语句进行任何的过滤 ,从而 直接被SQL语句直接被服务端执行 ,导致数据库的原有信息泄露,篡改,甚至被删除等风险。 SQL注