-

Mybatis注入漏洞及防范方法

本文介绍了Mybatis注入漏洞的四种方式,并详细说明了每种方式的原理和示例。同时提供了针对这些漏洞的安全防范方法,主要包括使用预编译方式来避免注入问题。

-

如何防止 PHP 中的 SQL 注入?

避免 SQL 注入攻击的正确方法,无论使用哪个数据库,都是将 数据与 SQL 分离 ,这样数据就一直是数据,永远不会被 SQL 解析器解释为命令 。可以使用格式正确的数据部分创建 SQL 语句,但如果您不完全理解细节,则应始终 使用准备好的语句和参数化查询 。这些是与任何参数

-

DNSlog外带原理及注入分析,DNSlog外带原理及注入分析

本文详细介绍了DNSlog的原理和外带原理,以及使用Load_file、concat函数进行注入的方法。同时还介绍了在传递字符时可能遇到的局限性,并提供了通过十六进制编码绕过这些局限性的方法。

-

SQL注入(1)--判断是否存在SQL注入漏洞

不论是学习后端开发/数据库/网络安全,SQL注入安全隐患反复被提起 到底什么是SQL? 维基百科的定义: (1)什么是SQL? SQL是用来操控数据库的语言 (2)举一个例子,现在我们要查询电影“长津湖”的票房数据: 先想象一下开发人员是如何书写代码从数据库中拿到数据的:

-

什么是SQL注入攻击,解释如何防范SQL注入攻击?

SQL注入攻击是一种常见的网络攻击方式,攻击者通过在Web应用程序的查询语句中插入恶意代码,从而获取数据库中的敏感信息或者执行其他恶意操作。 为了防范SQL注入攻击,可以采取以下措施: 使用参数化查询:使用参数化查询可以避免攻击者通过查询语句中的参数注入恶

-

SQL注入的一些示例及解决SQL注入的方法

SQL注入是一种常见的网络攻击手段,攻击者通过把SQL命令插入到Web表单提交或输入框后面,盗取数据库信息,甚至控制数据库服务器。解决SQL注入的方法如下: 1、使用参数化查询: 参数化查询是一种预编译查询,该查询将参数和SQL语句分开,从而允许程序将参数值与SQL语句

-

SQL注入之WHERE 子句中的 SQL 注入漏洞

● 实验室要求 此实验室在产品类别筛选器中包含 SQL 注入漏洞。当用户选择类别时,应用程序将执行如下所示的 SQL 查询: 若要解决实验室问题,请执行 SQL 注入攻击,使应用程序显示任何类别(已发布和未发布)中所有产品的详细信息。 ● 必要知识点 一个没有安全概念的

-

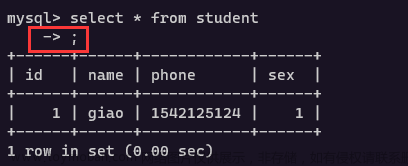

sql注入之堆叠注入

mysql数据库sql语句的默认结束符是以\\\";\\\"号结尾,在执行多条sql语句时就要使用结束符隔 开,而堆叠注入其实就是通过结束符来执行多条sql语句 比如我们在mysql的命令行界面执行一条查询语句,这时语句的结尾必须加上分号结束 select * from student; 如果我们想要执行多条sql那就用结

-

【SQL注入】数字型注入 & 字符型注入

目录 一、简介 概述 示例: 数据库中区别 二、数字型注入 简介: 判断: 三、字符型注入(需闭合) 简介: 判断: 一般会对数据的类型会有一个限制,不管怎么去区分,常用的数据类型有数值和字符型 通常SQL 注入漏洞分类: 按照数据类型:数值型、字符型、搜索型注入

-

SQL防止注入工具类,可能用于SQL注入的字符有哪些

SQL注入是一种攻击技术,攻击者试图通过在输入中注入恶意的SQL代码来干扰应用程序的数据库查询。为了防止SQL注入,你需要了解可能用于注入的一些常见字符和技术。以下是一些常见的SQL注入字符和技术: 单引号 \\\' : 攻击者可能会尝试通过输入 \\\' 来结束 SQL 查

-

SQL注入之Quine注入

提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档 目录 前言 一、Quine是什么? 二、[NISACTF 2022]hardsql 提示:这里可以添加本文要记录的大概内容: SQL注入的各种手段很多,今天做CTF题的时候,又遇到了一种不常考的但是很细节的注入,记录一下。 提示

-

SQL注入 - POST注入方法

什么是post呢? ( 就是数据从客户端提交到服务器端,例如我们在登录过程中,输入用户名和密码,用户名和密码以表单的形式提交,提交到服务器后服务器再进行验证。这就是一次post的过程的。) POST和GET得区别 (POST不会在URL栏里面显示 传参可以很长 不会进行URL编码 GET注入

-

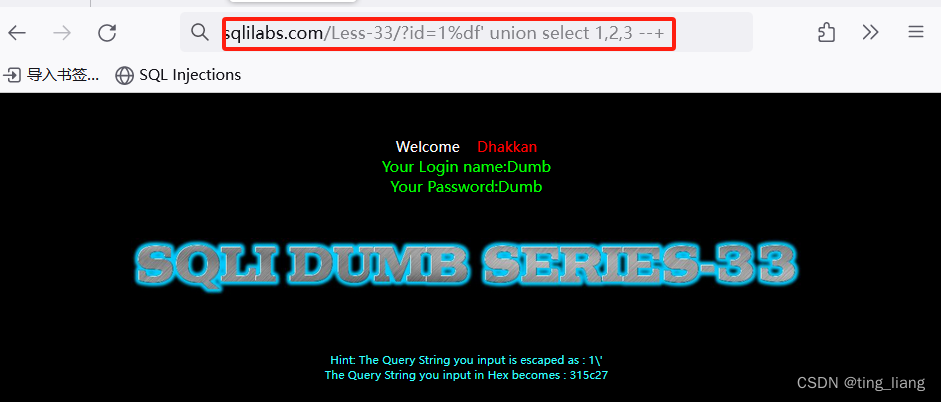

SQL注入实战:宽字节注入

一、宽字节概率 1、单字节字符集:所有的字符都使用一个字节来表示,比如 ASCII编码(0-127) 2、多字节字符集:在多字节字符集中,一部分字符用多个字节来表示,另一部分字符(可能没有)用 单个字节来表示。 3、宽字节注入是利用mysql的一个特性,使用GBK编码的时候,会认为两

-

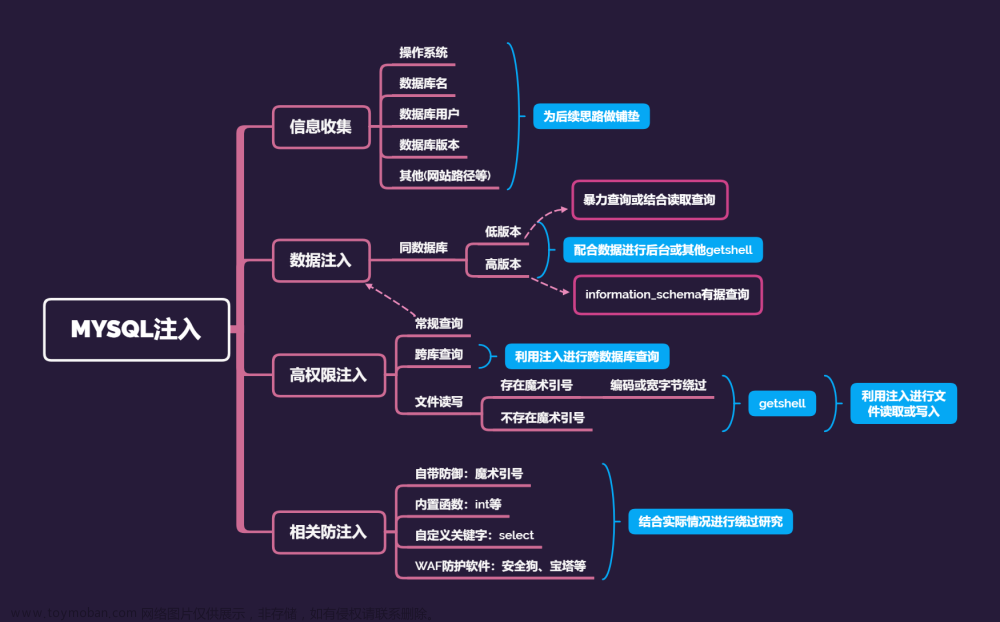

SQL注入之MYSQL注入

前言(菜鸡教程大佬勿喷) MYSQL注入中首先要明确当前注入点权限,高权限注入时有更多的攻击手法,有的能直接进行getshell操作。其中也会遇到很多阻碍,相关防御方案也要明确,所谓知己知彼,百战不殆。不论作为攻击还是防御都需要了解其中的手法和原理,这样才是一个

-

SQL注入之DnsLog注入

一、原理 DnsLog注入可以理解成是一种技巧,而不是一种攻击方式,是一种让无回显的攻击,变得有回显的方式,包括但不限于SQL盲注 ,下面以盲注为例,需要有盲注的基础。 在解释原理之前,首先了解一下几样东西,如下: 1. load_file函数 Mysql数据库的 load_file() 函数不单可