端口安全的前提条件

1、该端口不是聚合端口

2、该端口是access模式

3、配置前要关闭该端口(shutdown)

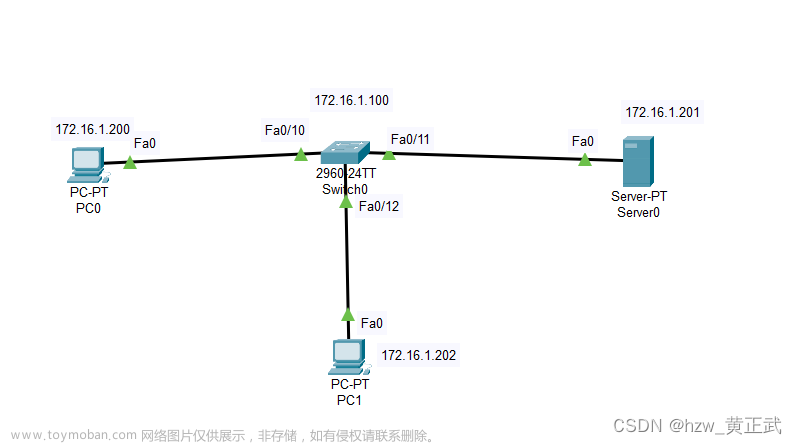

违规操作:(没有加入端口安全的PC机做一下操作)

1、给没有加入到安全端口的PC进行IP地址配置(增加1次)

2、进行ping操作第一次增加5次,下一次增加4次

查看命令(全局模式下使用特权模式的命令需要加“do”):

查看当前访问过得IP地址信息

Switch(config)#do show port-security address

Switch(config-if)#do show port-security查看安全端口信息

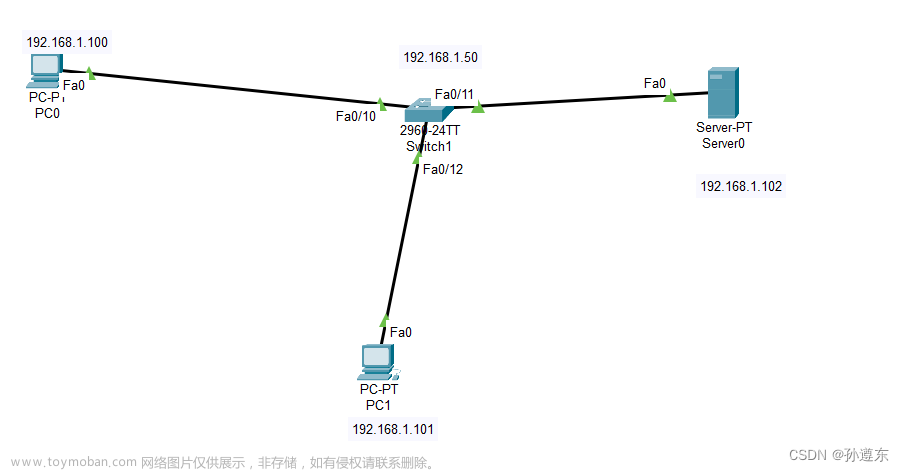

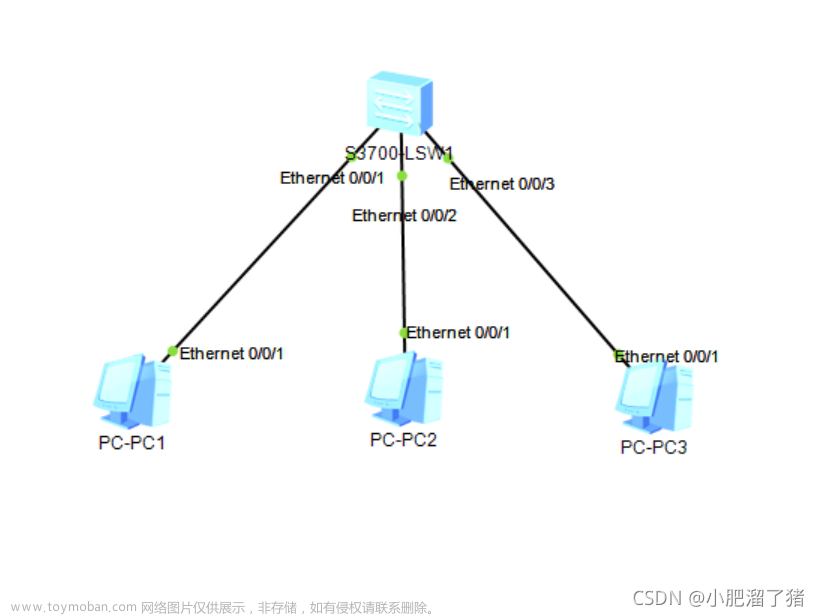

模拟视图:

集线器1连接的PC设备配置的是动态安全

额外接入的PC7是用来测试违规操作的

动态安全端口配置过程:

Switch(config-if)#

Switch(config-if)#

Switch(config-if)#exit

Switch(config)#int f 0/1

Switch(config-if)#shutdown关闭端口

Switch(config-if)#switchport mode access 配置access模式

Switch(config-if)#switchport port-security 启用端口安全

Switch(config-if)#switchport port-security maximum 3 配置安全端口数目

Switch(config-if)#switchport port-security mac-address sticky 配置安全模式为动态

Switch(config-if)#no shutdown 打开端口

Switch(config-if)#do show port-security查看安全端口信息

基础配置完成(默认安全规则为交换机端口关闭)

因违反安全规则交换机端口关闭的处理方法(先关闭端口在开启)

Switch(config-if)#shutdown 关闭端口

Switch(config-if)#no shutdown 打开端口

Switch(config-if)#sw port-security violation restrict 配置端口的安全规则为保护

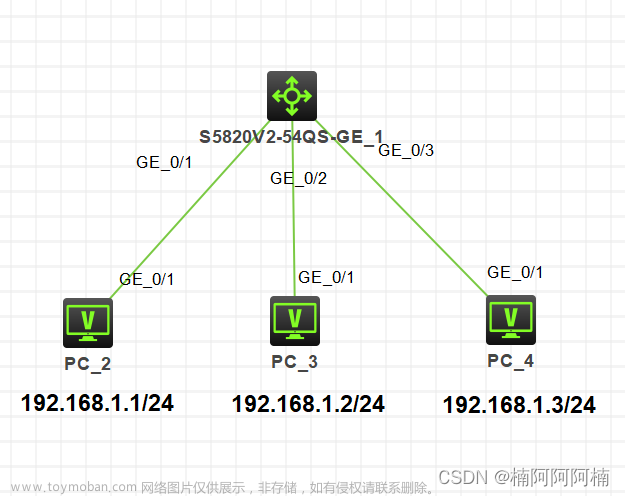

集线器0连接的设备配置静态安全

静态安全端口配置:

Switch(config-if)#

Switch(config-if)#

Switch(config-if)#exit

Switch(config)#int f 0/1

Switch(config-if)#shutdown关闭端口

Switch(config-if)#switchport mode access 配置access模式

Switch(config-if)#switchport port-security 启用端口安全

Switch(config-if)#switchport port-security maximum 3 配置安全端口数目

Switch(config-if)#switchport port-security mac address 0060.4701.DAD5

剩下的操作是绑定PC2、3的mac address码,默认安全规则如动态一致违规操作的解决办法如动态一致

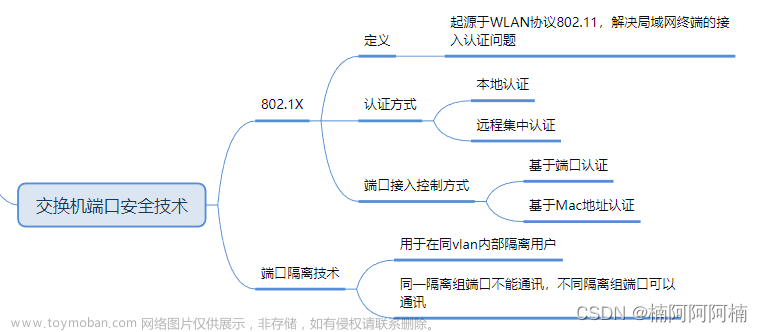

命令补充

命令:sw port-security ?

aging Port-security aging commands端口安全老化命令

mac-address Secure mac addressmac-address安全mac地址

maximum Max secure addresses最大安全地址

violation Security violation mode安全违规模式

命令:sw port-security violation ?

protect Security violation protect mode protect安全违规保护模式 (不允许连接内网)

restrict Security violation restrict mode restrict安全违规限制模式(不允许通信,并且会报告信息) 文章来源:https://www.toymoban.com/news/detail-400225.html

shutdown Security violation shutdown mode shutdown安全违规关闭模式 (关闭端口)文章来源地址https://www.toymoban.com/news/detail-400225.html

到了这里,关于思科交换机端口动态、静态安全绑定案例的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!