目录

一、解除IP限制

1.1、识别版本号

1.2、修改配置文件

1.3、重启服务

1.4、访问

二、解决插件被删除

2.1、分析

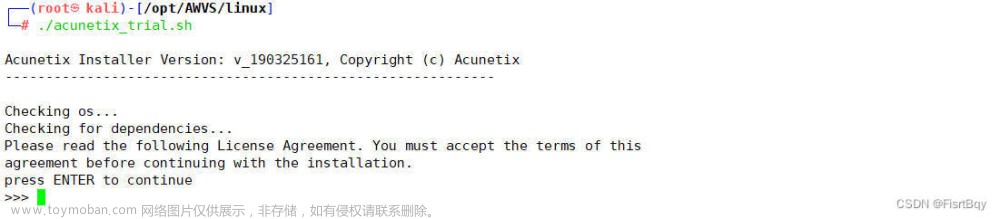

2.2、方法一:

2.3、方法二:

三、扫描快无结果

3.1、分析

3.2、恢复

一、解除IP限制

1.1、识别版本号

在浏览器中输入

https://plugins.nessus.org/v2/plugins.php

1.2、修改配置文件

修改 plugin_feed_info.inc 文件

sudo find /opt -name plugin_feed_info.inc

看不见,就用root打开

如果是真的没有就新建一个plugin_feed_info.inc

并将内容改为

(有的话就替换原文件/opt/nessus/lib/nessus/plugin_feed_info.inc)

PLUGIN_SET = "202208020542"; PLUGIN_FEED = "ProfessionalFeed (Direct)"; PLUGIN_FEED_TRANSPORT = "Tenable Network Security Lightning";

将 /opt/nessus/lib/nessus/plugins/plugin_feed_info.inc 文件删除

(或者把这里面的也替换掉)

rm -rf /opt/nessus/lib/nessus/plugins/plugin_feed_info.inc

1.3、重启服务

重启nessus服务

sudo service nessusd restart

1.4、访问

浏览器访问nessus(https://localhost:8843)

等待nessus初始化插件

设置页面显示 unlimited,则解除IP限制

二、解决插件被删除

2.1、分析

Nessus服务每次重启后,都会重置plugin_feed_info.inc,会使nessus/plugins目录下所有的插件都被删除,无法扫描

2.2、方法一:

每次都手动更新插件包

plugins文件内容可以再次更新插件获得(利用我们获得的那个插件包)

2.3、方法二:

先停止nessus服务,将nessus服务设置为手动

sudo systemctl disable nessusd sudo service nessusd stop

每次重置后都是一样的操作,重新配置

可以写成批处理

sudo vim crack_nessus.shservice nessusd stop; cp /root/plugin_feed_info.inc /opt/nessus/var/nessus/; rm -rf /opt/nessus/lib/nessus/plugins/plugin_feed_info.inc; service nessusd start;

将crack_nessus.sh写到系统启动的脚本里

每次重启,就会自动执行解除IP限制

sudo chmod +x /etc/rc.d/rc.local sudo vim /etc/rc.d/rc.local

添加如下内容到rc.local

/bin/bash /root/crack_nessus.shnessus解除IP限制

三、扫描快无结果

3.1、分析

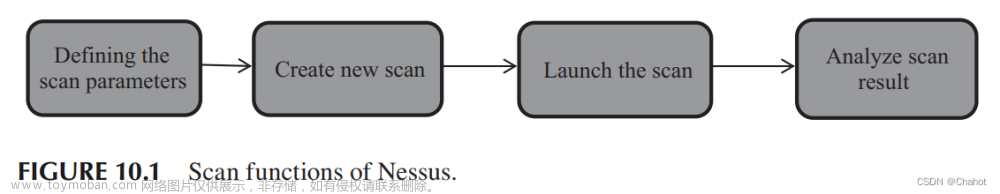

新建扫描项目时,很快就结束,无扫描结果

查看plugins目录内容是否被删除

sudo du -h /opt/nessus/lib/nessus/plugins

一般查看文件大小

3.2、恢复

使用备份(前提是备份好了plugins目录)文章来源:https://www.toymoban.com/news/detail-400915.html

service nessusd stop; rm -rf /opt/nessus/lib/nessus/plugins cp -r ./plugins /opt/nessus/lib/nessus/ cp /root/plugin_feed_info.inc /opt/nessus/var/nessus/; rm -rf /opt/nessus/lib/nessus/plugins/plugin_feed_info.inc; service nessusd start;然后打开浏览器,访问nessus(https://localhost:8843)

等待更新完成文章来源地址https://www.toymoban.com/news/detail-400915.html

到了这里,关于【kali-漏洞扫描】(2.1)Nessus解除IP限制、扫描快无结果、插件plugins被删除(中)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!