信息安全导论课程学习的实验一,移位密码算法C++的实现。

移位密码算法是较为简单的算法,只是简单的对明文进行指定位数的移位操作,C++语言实现也较为简单,不需要过多赘述。

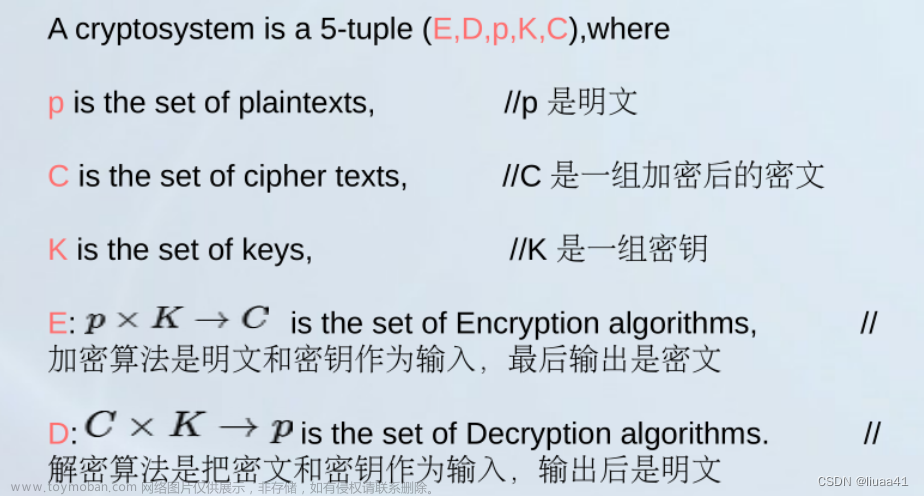

以下简单介绍了以下移位密码算法的原理:

【原理】

1) 算法原理

a) 移位密码就是对26个字母进行移位操作,可以移动任意位数,这样就实现了对明文的加密,移位操作简单易行,因此,加密解密比较简单。

b) 移位密码的基本思想:移位密码算法 c=m+k(mod 26),k可以使0<k<26的任意整数。加密算法:x=x+k(mod26),解密算法x=x-k(mod 26)。当K=3,时,为凯撒密码。

2) 算法参数

移位密码算法主要有c、m、k 三个参数。c 为密文,m 是明文,k 为密钥。

3) 算法流程

算法流程如下。如图所示

输入

第一行输入表明是加密还是解密,0是加密,1是解密;

第二行是加密或解密密钥,是0<k<26之间的一个整数;

第三行是明文或密文。

输出

输出是明文或密文。

以下是代码实现:文章来源:https://www.toymoban.com/news/detail-403006.html

#include <iostream>

#include <string.h>

using namespace std;

//【实验目的】

//1) 学习移位密码的原理

//2) 学习移密码的实现

//【实验原理】

//1) 算法原理

//a) 移位密码就是对26个字母进行移位操作,可以移动任意位数,这样就实现了对明文的加密,移位操作简单易行,因此,加密解密比较简单。

//b) 移位密码的基本思想:移位密码算法 c = m + k(mod 26), k可以使0 < k < 26的任意整数。加密算法:x = x + k(mod26),解密算法x = x - k(mod 26)。当K = 3, 时,为凯撒密码。

// 2) 算法参数

// 移位密码算法主要有c、m、k 三个参数。c 为密文,m 是明文,k 为密钥。

// A:65 a:97

void Encrypt(int k, char* m) // 加密

{

int len = strlen(m);

char* a = new char[len];

for (int i = 0; i < strlen(m); i++)

{

int l = (m[i] - 'a' + k);

if (l < 0) // 移位

{

a[i] = l + 26 + 'a' - 32;

}

else

{

a[i] = l % 26 + 'a' - 32;

}

}

for (int i = 0; i < strlen(m); i++)

{

cout << a[i];

}

cout << '\n';

}

void Decrypt(int k, char* c) // 解密

{

int len = strlen(c);

char* b = new char[len];

for (int i = 0; i < strlen(c); i++)

{

int l = (c[i] - 'A' - k);

if (l < 0) // 移位

{

b[i] = l + 26 + 'A' + 32;

}

else

{

b[i] = l % 26 + 'A' + 32;

}

}

for (int i = 0; i < strlen(c); i++)

{

cout << b[i];

}

cout << '\n';

}

int main()

{

int op, k;

char str[1000];

for (int i = 2; i > 0; i--)

{

cin >> op;

switch (op)

{

case(0): // 加密

{

cin >> k;

cin >> str;

Encrypt(k, str);

break;

}

case(1): // 解密

{

cin >> k;

cin >> str;

Decrypt(k, str);

break;

}

}

}

return 0;

}文章来源地址https://www.toymoban.com/news/detail-403006.html

到了这里,关于信息安全——移位密码算法(C++实现)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!