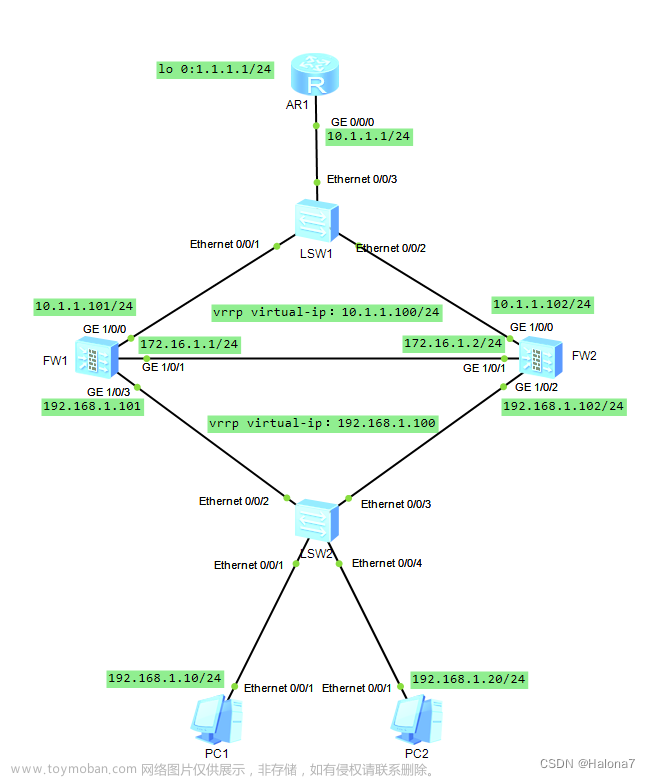

拓扑图:

[FW3-zone-isp1]set priority 12 #配置防火墙优先级

步骤一

#首先进入防火墙需要输入默认账号和密码,必须修改密码。

[USG6000V1] undo in en #关闭提示。

#先配置ip。

[USG6000V1]ip route-static 0.0.0.0 0.0.0.0 64.1.1.10 #配置去往外网的默认路由(缺省路由)。

#查看去往百度的路由表。

步骤二

配置安全域:

[FW1]firewall zone trust #进入信任域。

[FW1-zone-trust]add in g1/0/1 #添加内网接口。

[FW1]firewall zone untrust #进入非信任域。

[FW1-zone-untrust]add interface g1/0/3 #添加外网接口。

[FW1]firewall zone dmz #进入服务器区域。

[FW1-zone-dmz]add in g1/0/2 #添加接口。

配置安全策略:

[FW1]security-policy #进入安全策略的配置。

[FW1-policy-security]rule name shangwang #定义策略名称为shangwang。

[FW1-policy-security-rule-shangwang]source-zone trust #源区域为内网区域。

[FW1-policy-security-rule-shangwang]destination-zone untrust #目的区域为外网区域。

[FW1-policy-security-rule-shangwang]action permit #动作放行。

另外一个需求,内网的主机可以访问服务器,服务器不能访问内网。

[FW1]security-policy #进入安全策略的配置。

[FW1-policy-security]rule name fwq #定义策略名称为fwq。

[FW1-policy-security-rule-fwq]source-zone trust #源区域为内网区域。

[FW1-policy-security-rule-fwq]destination-zone dmz #目的区域为服务器区域。

[FW1-policy-security-rule-fwq]action permit #动作放行。

测试效果:文章来源:https://www.toymoban.com/news/detail-405769.html

#内网主机ping服务器,可以ping通。

#服务器ping内网主机ping不通。

步骤三

Nat策略:

[FW1]nat-policy #进入nat配置。

[FW1-policy-nat]rule name shangwang #nat策略名称为shangwang。

[FW1-policy-nat-rule-shangwang]source-zone trust #源区域为内网。

[FW1-policy-nat-rule-shangwang]destination-zone untrust #目的区域为外网。

[FW1-policy-nat-rule-shangwang]action source-nat easy-ip #执行地址转换,源ip转换为出接口ip。

是G1/0/3。

测试效果:

#ping通了外网。文章来源地址https://www.toymoban.com/news/detail-405769.html

到了这里,关于华为ensp 防火墙的基础配置的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!