Web 攻防之业务安全:验证码绕过测试.

业务安全是指保护业务系统免受安全威胁的措施或手段。广义的业务安全应包括业务运行的软硬件平台(操作系统、数据库,中间件等)、业务系统自身(软件或设备)、业务所提供的服务安全;狭义的业务安全指业务系统自有的软件与服务的安全。

目录:

验证码绕过测试:

测试原理和方法:

测试过程:

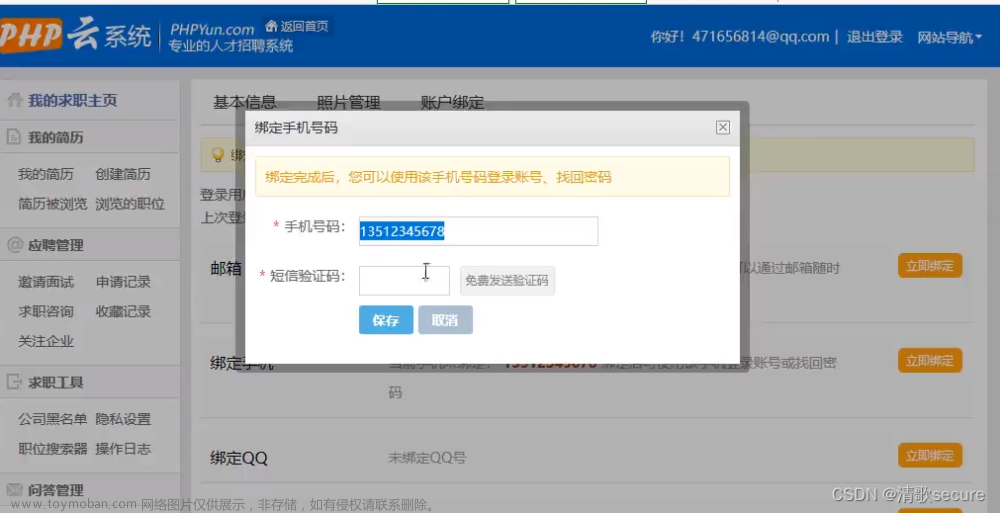

第一步:首先输入任意手机号码和密码。我们以此 “ 13333333333 ” 为例,点击获取手机验证码,由于我们无法获取到 “ 13333333333 ” 这个验证码的真实验证码,我们随机填写一个验证码“ 33333 ”.

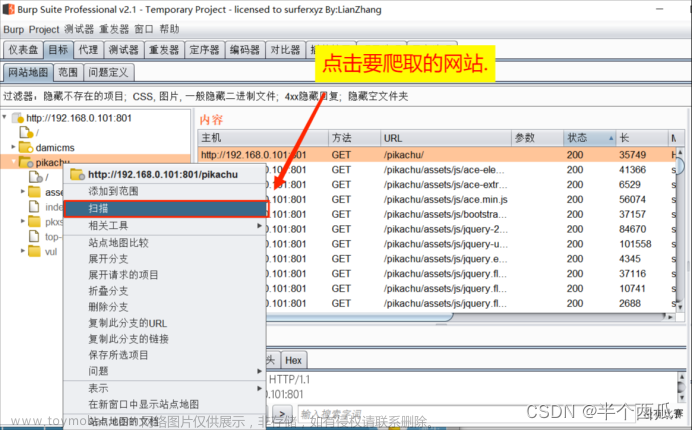

第二步:点击注册并通过 Burp Suite 对数据包进行拦截,右击选择 DOintercept >> Response to this request

第三步:点击 Forword (放包) 后,在 Burp Suite 工具里显示的就是网站返回的数据包,因此我们填写的手机验证码 “33333” 肯定是错的。此时 res_code 的值为1,为了证明认证码错误时 res_code 的值为1,我们将返回的数据包中 res_code 的值改为0,从而实现绕过验证码。

第四步:点击 Forword (放包) 后,就可以成功注册该电话号码“ 13333333333 ” 的账号,并成功登录到用户页面。

修复建议:

免责声明:

严禁利用本文章中所提到的技术进行非法攻击,否则后果自负,上传者不承担任何责任。

验证码绕过测试:

测试原理和方法:

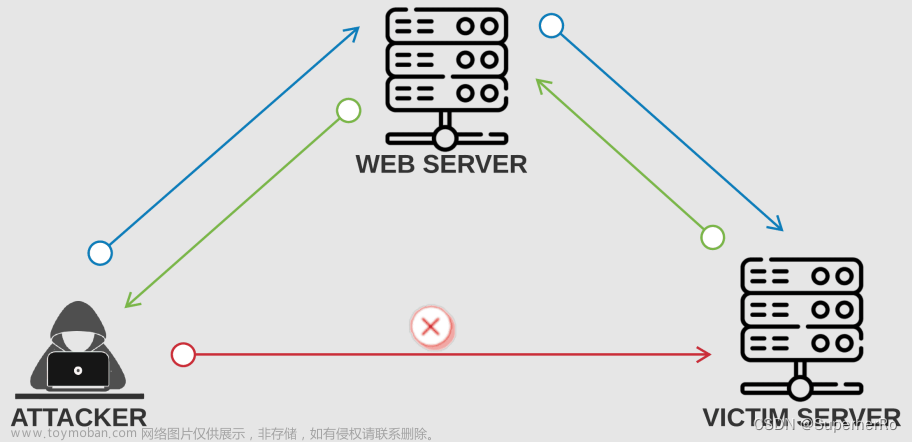

通过修改前端提交服务器返回的数据,可以实现绕过验证码,执行我们的请求.

测试过程:

攻击者进入注册账户页面,输入任意手机号码获取验证码。在注册账户页面填写任意验证码,提交请求并抓包,使用抓包工具(Burp Suite)查看并修改返回报的信息转发,返回数据包查看是否注册成功。

第一步:首先输入任意手机号码和密码。我们以此 “ 13333333333 ” 为例,点击获取手机验证码,由于我们无法获取到 “ 13333333333 ” 这个验证码的真实验证码,我们随机填写一个验证码“ 33333 ”.

第二步:点击注册并通过 Burp Suite 对数据包进行拦截,右击选择 DOintercept >> Response to this request

第三步:点击 Forword (放包) 后,在 Burp Suite 工具里显示的就是网站返回的数据包,因此我们填写的手机验证码 “33333” 肯定是错的。此时 res_code 的值为1,为了证明认证码错误时 res_code 的值为1,我们将返回的数据包中 res_code 的值改为0,从而实现绕过验证码。

第四步:点击 Forword (放包) 后,就可以成功注册该电话号码“ 13333333333 ” 的账号,并成功登录到用户页面。

修复建议:

在服务器端增加验证码的验证机制,对客户端提交的认证码进行二次校验.

文章来源:https://www.toymoban.com/news/detail-413333.html

学习的书籍:Web 攻防之业务安全实战指南.文章来源地址https://www.toymoban.com/news/detail-413333.html

到了这里,关于Web 攻防之业务安全:验证码绕过测试.(修改数据包中 res_code 的值 实现绕过.)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!