一、前言

五星红旗在bg飘扬——中国黑客的复仇

二、挖矿【科普篇】

2.1 什么是挖矿

这里的“挖矿”只是个说法不是拿着锄头进矿洞,是指一段时间内在比特币系统中发生的交易进行确认,并记录在区块链上,形成新的区块,而挖矿的人叫作矿工。比特币系统的记账权利是去中心化的,即每个矿工都有记账的权利,只要成功抢到记账权,矿工就能获得系统新生成的比特币奖励。简单来说即,挖矿就是生产比特币的过程。比特币(BTC)这里不过多介绍了,十年前1比特币大约0.00017人民币,那时候我还只会玩洛克王国呢,现在1比特币138501人民币。

2.2怎么挖矿

在区块链诞生后,矿工不再只是煤矿工人的简称,而是附加一个新的含义。从事虚拟货币挖矿的人和传统的“矿工”不同,其具有更多的科技色彩。挖矿常规三大件:1.挖矿机;2.比特币地址;3.挖矿程序。

以比特币为例,入门级矿工只需要一台有一定算力的计算机设备,下载挖矿软件,不需要亲自动手,在保证有稳定的网络条件和电力供应下,电脑执行特定的大量的运算,争夺记账权即开始挖矿了。

2.3挖矿设备

2.4个人对挖矿的看法

三、检查是否被入侵【技术篇】

这里没有示例,仅作检查思路方法记录。

3.1检查进程

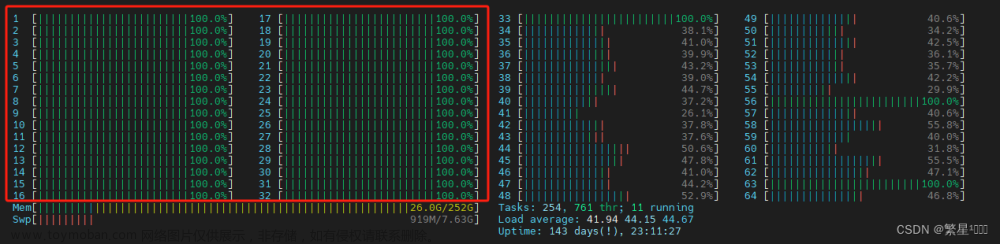

top命令检查是否有占用大量cpu的进程,一般比较低级点的入侵不作隐藏就直接显示在这,很嚣张。

top [-] [d delay] [q] [c] [S] [s] [i] [n] [b]

d : 改变显示的更新速度,或是在交谈式指令列( interactive command)按 s

q : 没有任何延迟的显示速度,如果使用者是有 superuser 的权限,则 top 将会以最高的优先序执行

c : 切换显示模式,共有两种模式,一是只显示执行档的名称,另一种是显示完整的路径与名称

S : 累积模式,会将己完成或消失的子进程 ( dead child process ) 的 CPU time 累积起来

s : 安全模式,将交谈式指令取消, 避免潜在的危机

i : 不显示任何闲置 (idle) 或无用 (zombie) 的进程

n : 更新的次数,完成后将会退出 top

b : 批次档模式,搭配 "n" 参数一起使用,可以用来将 top 的结果输出到档案内

ps命令

ps [options] [--help]

-A 列出所有的进程

-w 显示加宽可以显示较多的资讯

-au 显示较详细的资讯

-aux 显示所有包含其他使用者的进程

ps -aux输出注释

USER: 行程拥有者

PID: pid

%CPU: 占用的 CPU 使用率

%MEM: 占用的记忆体使用率

VSZ: 占用的虚拟记忆体大小

RSS: 占用的记忆体大小

TTY: 终端的次要装置号码 (minor device number of tty)

STAT: 该行程的状态

START: 行程开始时间

TIME: 执行的时间

COMMAND:所执行的指令

其中STAT的状态:

D: 无法中断的休眠状态 (通常 IO 的进程)

R: 正在执行中

S: 静止状态

T: 暂停执行

Z: 不存在但暂时无法消除

W: 没有足够的记忆体分页可分配

<: 高优先序的行程

N: 低优先序的行程

L: 有记忆体分页分配并锁在记忆体内 (实时系统或捱A I/O)

3.2检查网络连接

netstat [-acCeFghilMnNoprstuvVwx][-A<网络类型>][--ip]

-a或--all 显示所有连线中的Socket。

-A<网络类型>或--<网络类型> 列出该网络类型连线中的相关地址。

-c或--continuous 持续列出网络状态。

-C或--cache 显示路由器配置的快取信息。

-e或--extend 显示网络其他相关信息。

-F或--fib 显示路由缓存。

-g或--groups 显示多重广播功能群组组员名单。

-h或--help 在线帮助。

-i或--interfaces 显示网络界面信息表单。

-l或--listening 显示监控中的服务器的Socket。

-M或--masquerade 显示伪装的网络连线。

-n或--numeric 直接使用IP地址,而不通过域名服务器。

-N或--netlink或--symbolic 显示网络硬件外围设备的符号连接名称。

-o或--timers 显示计时器。

-p或--programs 显示正在使用Socket的程序识别码和程序名称。

-r或--route 显示Routing Table。

-s或--statistics 显示网络工作信息统计表。

-t或--tcp 显示TCP传输协议的连线状况。

-u或--udp 显示UDP传输协议的连线状况。

-v或--verbose 显示指令执行过程。

-V或--version 显示版本信息。

-w或--raw 显示RAW传输协议的连线状况。

-x或--unix 此参数的效果和指定"-A unix"参数相同。

--ip或--inet 此参数的效果和指定"-A inet"参数相同。

或者直接用napt检查有无可疑连接

3.3检查ip地址

这里我推荐三个网站撒旦Shodan,钟馗之眼ZoomEye和360威胁情报中心

-

输入ip地址,shodan这个会稍微复杂点,而且这个搜索引擎太强大了,检索对象是网络空间一切在线设备ip地址及端口号,了解攻防的懂得都懂,小白们再一次感觉到互联网的细思极恐,反正知道和google百度这类信息检索不在一个层面。

-

输入ip地址,可以查到相关信息,ZoomEye有些思想是借鉴了Shodan的,不过相比之下更侧重于web层面,结果会有部分吻合。

- 同样输入ip地址,360这个搜索结果大家会相对容易看懂,不过也不是唯一判断标准,查ip仅作一个参考。

3.3查找文件

- 进程是可以隐藏的,但是Linux系统有一个特殊的目录:/proc/,每个数字就是一个进程的PID,隐藏原理有这几种思路:修改了top和ps命令源码(即你命令行输入top和ps显示内容是假的)、加载驱动在内核级别实现隐藏、还有模块注入。

- 用unhide可以查看隐藏进程,后面会整理一篇来讲解这个工具,github链接:https://github.com/YJesus/Unhide-NG,unhide源码链接

四、如何处理,防御

用unhide可以找到那个进程,那可以松一口气了文章来源:https://www.toymoban.com/news/detail-413724.html

开启SELinux防护

用kill命令杀死进程即可(检查kill命令是否正常)

用rm命令删除病毒相关程序、驱动(检查rm命令是否正常)

防火墙禁对应IP和端口文章来源地址https://www.toymoban.com/news/detail-413724.html

到了这里,关于【科普+技术】Linux服务器被占用大量资源,用三大网站排查ip地址和初步处理挖矿病毒的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!