MAC认证是一种基于接口和终端MAC地址对用户的访问权限进行控制的认证方法。

特点

免安装:用户终端不需要安装任何客户端软件。

免输入:认证过程中,不需要手动输入用户名和口令。

哑终端友好:能够对不具备802.1x认证能力的终端进行认证,比如打印机和传真机等哑终端。

C/S架构:终端、接入设备、认证服务器

用户名形式

进行mac认证时使用的用户名和密码需要在接入设备上预先配置。

缺省情况下,终端进行mac认证时使用的用户名和密码均为终端的mac地址。

| MAC认证时使用的用户名 |

密码 |

适用场景 |

| 终端的MAC地址 |

两种形式:

|

客户端少量部署且MAC地址容易获取的场景,例如对少量接入网络的打印机进行认证。 |

| 指定的用户名 |

指定的密码 |

由于同一个接口下可以存在多个终端,此时所有终端均使用指定的用户名和密码进行MAC认证,服务器端仅需要配置一个账户即可满足所有终端的认证需求,适用于终端比较可信的网络环境。 |

| DHCP选项,有三种形式:

|

指定的密码 |

该场景下终端需通过DHCP方式获取IP地址,且需保证DHCP报文能够触发MAC认证。 |

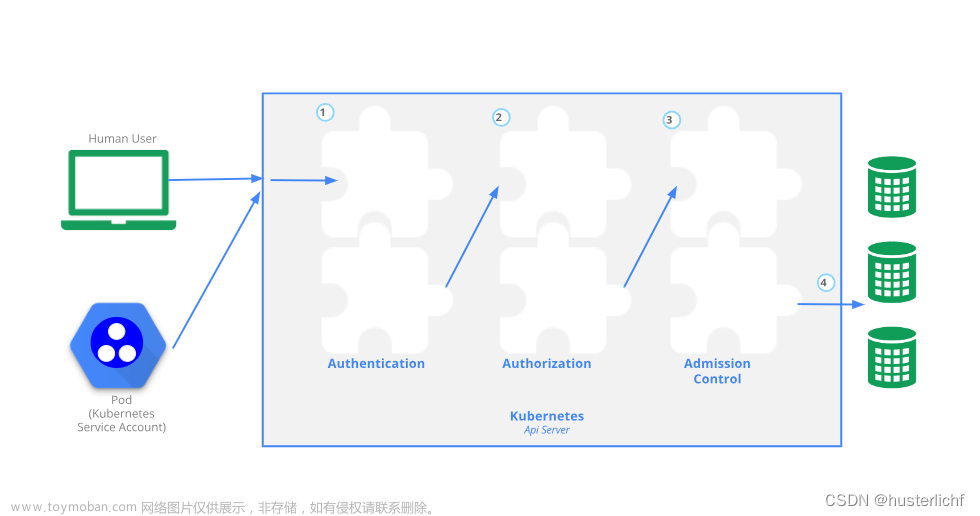

认证流程

对于MAC认证用户密码的处理,有PAP和CHAP两种方式:

PAP:设备将MAC地址、共享密钥、随机值依次排列后,经过HASH处理后封装在属性“user-password”中。

CHAP:设备将CHAP ID、MAC地址、随机值依次排列后,经过HASH处理后封装在属性“CHAP-Password”和“CHAP-Challenge”中。

pap方式

1、接入设备收到终端发送的arp/dhcp/dhcpv6/nd报文,触发MAC认证。文章来源:https://www.toymoban.com/news/detail-415317.html

2、设备随机生成一个随机值,并对MAC认证用户的MAC地址、共享密钥、随机值依次排列后经过MD5算法进行HASH处理,然后将用户名、HASH处理结果以及随机值封装在RADIUS认证请求报文中发送给RADIUS服务器文章来源地址https://www.toymoban.com/news/detail-415317.html

到了这里,关于HCIE-Security Day47:AC准入控制MAC的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!