声明: 禁止一切非法网络钓鱼行动,本文章旨在安全分享,仅供安全学习探讨,如非法未授权进行网络钓鱼,由此引起的责任与后果自行承担,当你继续阅读下文,即默认同意此声明!

一、简介

1.1 前言

“人是系统中最大的漏洞“,信息安全中,人也是最难避免的安全因素,由此,安全意识也非常重要,定期的仿真钓鱼演练在甲方安全工作中难以避免,安全意识的提升还是要靠 ”真枪实弹“ 来解决,让大家演练起来,参与进来,只有亲身经历过才会记忆深刻,不会在一个地方摔多次!本篇文章是笔者凭亲身主导完成多次近三万员工的钓鱼演练经验来书写,旨在分享甲方钓鱼演练中的那些经验与快乐!

1.2 整体思路

1.3 演练所需

- 钓鱼软件:gophish(开源网络钓鱼工具包)

- 云服务器:1台(如演练人数过万,有条件建议两台,分别用来搭建钓鱼服务器各演练一半人员,容错率高一些)

- 云服务器建议配置:

| 人数 | 建议配置 |

|---|---|

| 1k以下 | 2vCPUs 4G 4G内存 2M带宽 20G存储 |

| 1w以下 | 4vCPUs 8G 8G内存 20M带宽 20G存储 |

| 3w以下 | 4vCPUs 8G 16G内存 100M带宽 20G存储 |

- 发信邮箱

企业内钓鱼演练需要提前和IT部门打好沟通,申请测试邮箱,并且开放白名单,不限制发信次数及频率,缺点就是企业内邮箱过于真实,前两次钓鱼不建议使用企业内邮箱,建议外部,不过一般大型企业不止一个邮箱后缀,需要跟IT部门确认。

1.4 各邮件厂商日群发上限

以下是我整理的其它免费邮箱厂商单日发信频率上限:

-

Gmail

普通谷歌邮箱每小时内发送量上限为50封,每天发送量上限为500封,Gmail Apps(Google for work)限制会放宽很多,试用用户每天发送量上限500封,正式用户每天上限2000封。 -

网易

-

foxmail

对IP或其他检测有机制,每天频率高或者连发180条以上就错误,今日不让再发

-

电信21cn

两个账号发送了61封,暂未有限制

-

126邮箱

对IP或其他检测有机制,每天频率高或者连发30条以上就错误,但是能继续retrying,断断续续发

-

sina邮箱

每天频率高或者连发38条以上就错误,但是能继续retrying,断断续续发,后续账号每天内发25条,跟IP地址无关

二、钓鱼平台搭建及配置

2.1 gophish平台搭建

》》github下载gophish:https://github.com/gophish/gophish

》》下载并解压

》》修改配置文件中监听地址

vi config.json

》》赋予执行权限(略)并使用日志输出中的用户名和密码进行登陆

如果git clone下载,使用源代码构建方式,需要下载Go

》》下载git

yum -y install git

》》下载安装go

sudo yum install -y epel-release

sudo yum -y install golang

go version

go env -w GOPROXY=https://goproxy.cn,direct

》》go build

》》成功

》》输入完成需要重置新密码再行登录

》》至此,Gophish搭建完成,登陆成功控制台

2.2 收件目标配置(User & Groups)

用途: 用来添加钓鱼对象

》》单个手动添加

》》批量导入添加,下载csv模版,将待钓鱼演练的目标邮箱填至邮箱列

》》直接上传保存

2.3 发信邮箱配置(Sending Profiles)

用途: 发信者

Host主机地址

| 发信邮箱 | 服务器地址 |

|---|---|

| qq / foxmail | smtp.qq.com:465 |

| 网易 | POP3服务器: pop.126.com SMTP服务器: smtp.126.com:465 IMAP服务器: imap.126.com |

| 新浪 | pop.sina.com smtp.sina.com imap.sina.com |

| 电信189 | smtp.189.cn:465 |

| 电信21cn | smtp.21cn.com:465 |

部分邮箱密码是需要授权码,而非密码!

2.4 邮件模版配置(Email Templates)

用途: 钓鱼模板

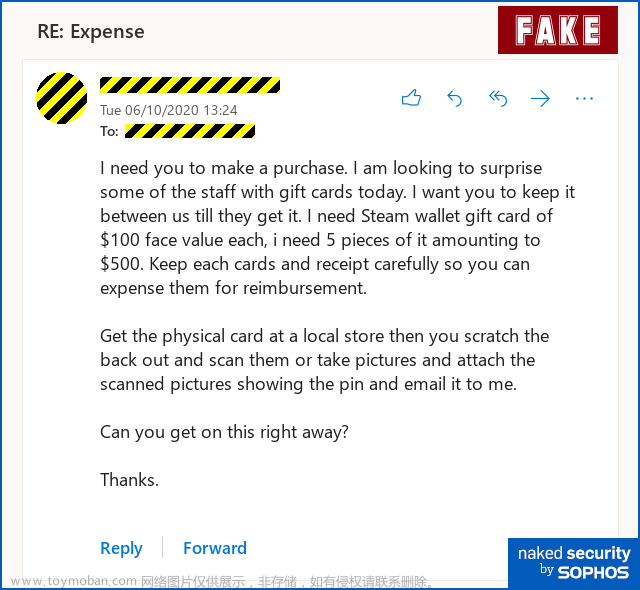

钓鱼模板为钓鱼演练的核心之一,应该非常逼真

2.5 钓鱼网站配置(Landing Pages)

用途: 钓鱼克隆网站

钓鱼克隆网站主要是需要克隆输入用户名密码的站点,需要前端开发能力最好,另一个是仿真域名的购买

2.6 发件活动配置(Campaigns)

用途: 钓鱼任务的创建

2.7 跳转警示网站

在钓鱼网站配置页面设置警示网站

注意:

- 站点证书使用SSL证书;

- 使用标志性词语,如注意、警惕等,建议更改密码(避免短时间内发生安全事件后纠纷)。

如:

三、数据统计

3.1 统计方法:

3.1.1 后台文件导出

导出会有两个CSV文件:

- Results为和控制面板统计数据一致,但不会存在输入的数据!

- Raw Events数据比实际控制面板要多很多,用户输入了多次就会有多行(最终统计数据使用此文件)!

3.1.2 文件整理方法

如果有多个Campaigns就合并到一个文件中 ->选择筛选,提取出Submitted Data数值 ->对邮箱进行去重提交(删除重复项,删除重复完成后输入数据行数应该和控制面板中数值一致) ->人工筛选去掉测试提交数据(人家未输入真实数据不属于上钩人员,所以最终应少于控制面板中数)最终应该为以下四个sheet

(文件合并完成我更改了名称)

3.1.3 人工删选技巧

当企业人数多时难免有大量数据需要人工进行删选,这里分享一些Excel处理时的经验和技巧,根据导出文件的特征,先晒选处一轮特征密码(111111、123456等):

->选择红框中的特征:

->数据 ->晒选 ->文本晒选,输入特征:

->点击确定,选择某列,->右键 ->删除行 ->删除工作表整行

注意:iphone端输入无法显示的也使用此方法:

文章来源:https://www.toymoban.com/news/detail-417049.html

3.2 注意事项

注:最终数据统计跟实际控制面板有偏差!文章来源地址https://www.toymoban.com/news/detail-417049.html

- 演练要通过上级领导邮件审批;

- 由于代码问题,可能未输入数据就可提交,导致 “Submitted Data” +1;

- 手机端输入的数据无法显示:

(查看后台确认:)

- 为贴近真实数据,针对输入形如密码123456、111111、111111111、aaaaaa,手机号18888888888、13000000000、17000000001等应该人工晒选出来(具体还要根据企业中通讯录人员信息校对,防止少部分误删),避免安排考试后产生矛盾分歧(实际还要根据自己企业平台中是否允许弱密码和惩罚方式进行判断);

四、演练意义

- 识别人为风险优先级,降低安全人为风险;

- 提升安全意识成熟度,增强网络安全意识。

到了这里,关于甲方安全之仿真钓鱼演练(邮件+网站钓鱼)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!

![[系统安全] 五十二.DataCon竞赛 (1)2020年Coremail钓鱼邮件识别及分类详解](https://imgs.yssmx.com/Uploads/2024/02/639275-1.png)