目录

简介

环境及工具

搭建部署

1.端口配置

2.远程连接服务器

3.JAVA环境安装

4.上传cs工具压缩包

5.服务器上解压cs工具压缩包

6.启动CS服务端

7.客户端连接

简介

cobalt strike(简称CS)是一款团队作战渗透测试神器,分为客户端及服务端,一个服务端可以对应多个客户端,一个客户端可以连接多个服务端。

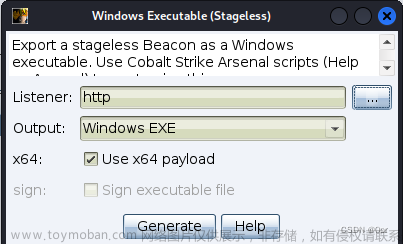

Cobalt Strike集成了端口转发、扫描多模式端口Listener、Windows exe程序生成、Windows dll动态链接库生成、java程序生成、office宏代码生成,包括站点克隆获取浏览器的相关信息等。

环境及工具

java环境

操作系统:linux

MobaXterm

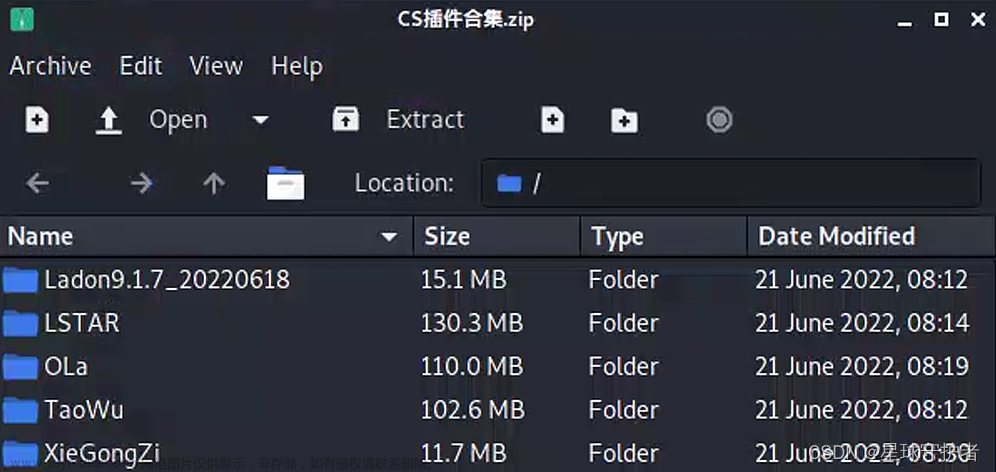

cobalt strike工具包

搭建部署

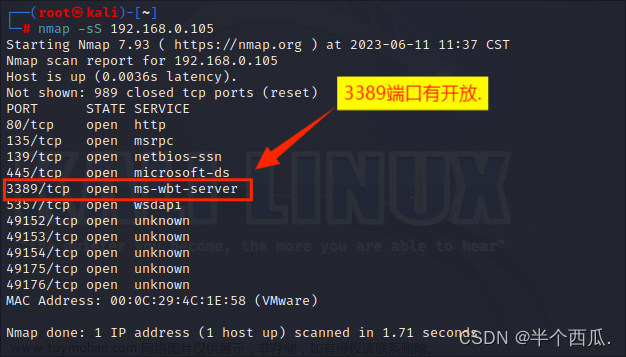

1.端口配置

在服务器上看CS默认连接端口(50050)是否开放

我这里用的是阿里云的服务器,如果没有开放就在在防火墙规则上对端口进行添加即可

2.远程连接服务器

使用MobaXterm连接我们的外网服务器

输入我们服务器外网地址,名字,端口点击连接

输入服务器密码回车即可进入

3.JAVA环境安装

可以看到cs需要java环境,如果是新系统的话一般需要安装java环境,这里我们之前已经安装过了JAVA环境就不需要再装了,如果需要安装可以使用以下命令进行安装

yum install -y java-1.8.0-openjdk*查看java环境是否成功,可以使用

java -version

如果可以看到版本即安装成功,反之没有安装成功

4.上传cs工具压缩包

安装完JAVA环境后,我们就可以将cs工具压缩包上传到我们的服务器上了(ps:因为服务器只能够上传压缩包,上传文件夹是不支持的)

5.服务器上解压cs工具压缩包

unzip xxx(文件夹名)

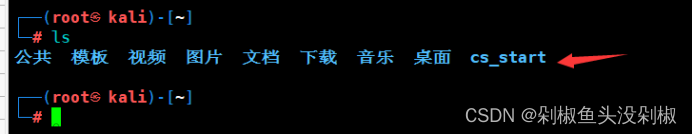

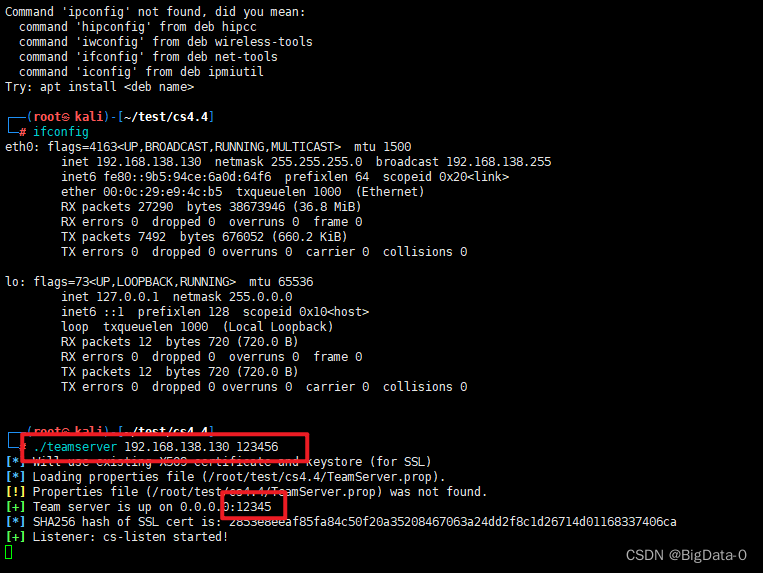

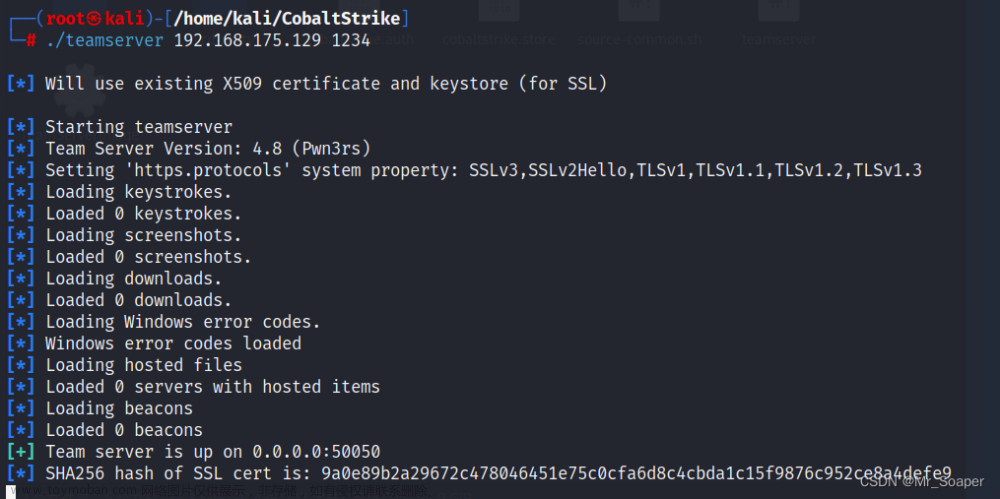

6.启动CS服务端

当我们解压完成后,我们来到CS解压后的目录下

进入CS目录下

cd ./xxx(目录名)

在该目录下启动CS服务端

sudo ./teamserver 外网服务器地址 连接密码

例: sudo ./teamserver 192.168.1.5 123456

如果出现commd not find那就是没有相应权限

使用命令赋予文件执行权限在运行启动命令即可

chmod 777 <cs目录名>

这样就启动成功了

7.客户端连接

我们在本地电脑打开打开客户端,输入我们CS服务器配置地址密码,连接即可

别名:随便填

主机:服务器端配置的外网地址

端口:默认50050

用户名:随便填

密码:服务器端配置的密码文章来源:https://www.toymoban.com/news/detail-417194.html

文章来源地址https://www.toymoban.com/news/detail-417194.html

文章来源地址https://www.toymoban.com/news/detail-417194.html

到了这里,关于保姆级教学!小白也会的cobalt strike搭建的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!