网络安全基本要素

网络安全包括 5 个基本要素,分别为机密性、完整性、可用性、可控性与可审查性。

机密性:确保信息不暴露给未授权的实体或进程。

完整性:只有得到允许的人才能修改数据,并且能够判别出数据是否已被篡改。

可用性:得到授权的实体在需要时可访问数据,即攻击者不能占用所有资源而阻碍授权者的工作。

可控性:可以控制授权范围内的信息流向及行为方式。

可审查性:对出现的网络安全问题提供调查的依据和手段。

网络安全威胁

一般认为目前网络存在的威胁主要表现在如下 5 个方面。

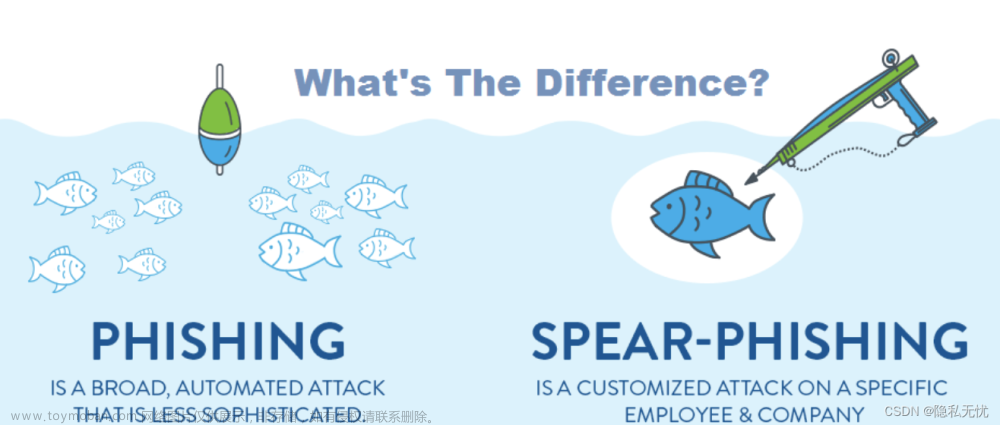

(1)非授权访问:没有预先经过同意就使用网络或计算机资源则被看作非授权访问,如有意避开系统访问控制机制对网络设备及资源进行非正常使用,或擅自扩大权限越权访问信息。非授权访问的主要形式为假冒、身份攻击、非法用户进入网络系统进行违法操作、合法用户以未授权方式进行操作等。

(2)信息泄漏或丢失:指敏感数据在有意或无意中被泄漏出去或丢失,通常包括信息在传输中丢失或泄漏、信息在存储介质中丢失或泄漏以及通过建立隐蔽隧道等窃取敏感信息等。如黑客利用电磁泄漏或搭线窃听等方式可截获机密信息,或通过对信息流向、流量、通信频度和长度等参数的分析推测出有用信息,如用户口令、账号等重要信息。

(3)破坏数据完整性:以非法手段窃得数据的使用权,删除、修改、插入或重发某些重要信息,以取得有益于攻击者的响应;恶意添加、修改数据,以干扰用户的正常使用。

(4)拒绝服务攻击:它不断对网络服务系统进行干扰,改变其正常的作业流程,执行无关程序,使系统响应减慢甚至瘫痪,影响正常用户的使用,甚至使合法用户被排斥而不能进入计算机网络系统或不能得到相应的服务。文章来源:https://www.toymoban.com/news/detail-426992.html

(5)利用网络传播病毒:通过网络传播计算机病毒的破坏性大大高于单机系统,而且用户很难防范。文章来源地址https://www.toymoban.com/news/detail-426992.html

到了这里,关于什么是网络安全?网络安全威胁有哪些?的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!