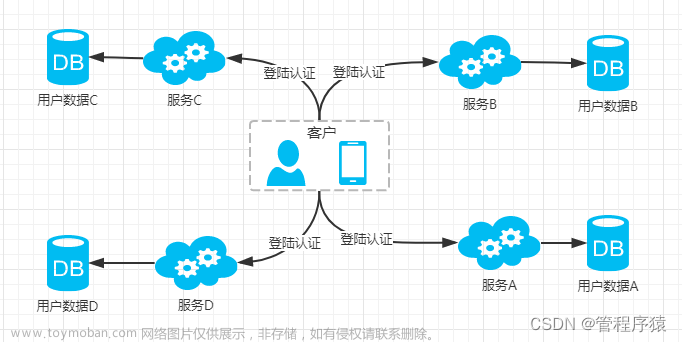

1. 钉钉统一身份认证平台的对接方式

钉钉统一身份认证平台提供了多种对接方式,包括OAuth2.0、SAML、CAS等,其中OAuth2.0是最常用的一种方式。OAuth2.0的对接流程如下:

1.开发人员在钉钉开放平台上创建应用,并获取应用的AppID和AppSecret。

2.在应用的授权回调页面中,添加钉钉授权登录按钮,并将其链接到钉钉授权登录接口。

3.用户点击钉钉授权登录按钮后,将被重定向到钉钉授权登录页面,用户输入钉钉账号和密码进行登录。

4.用户完成登录后,将被重定向回应用的授权回调页面,同时携带授权码。

5.应用使用授权码向钉钉授权服务器请求访问令牌,并获取访问令牌和刷新令牌。

6.应用使用访问令牌向钉钉开放平台API请求用户信息。

7.钉钉开放平台API返回用户信息后,应用将其保存在本地,并使用刷新令牌定期刷新访问令牌。

2. 前端代码示例

以下是一个简单的前端代码示例,用于实现钉钉授权登录按钮的展示和跳转:

<!DOCTYPE html>

<html>

<head>

<meta charset="UTF-8">

<title>钉钉授权登录</title>

</head>

<body>

<button onclick="loginWithDingTalk()">使用钉钉授权登录</button>

<script src="https://g.alicdn.com/dingding/dingtalk-jsapi/2.10.0/dingtalk.open.js"></script>

<script>

function loginWithDingTalk() {

var appid = "your_appid"; // 应用的AppID

var redirect_uri = encodeURIComponent("http://your_redirect_uri"); // 授权回调页面的URL

var state = "your_state"; // 可选参数,用于防止CSRF攻击

var url = "https://oapi.dingtalk.com/connect/oauth2/sns_authorize?" +

"appid=" + appid + "&response_type=code&scope=snsapi_login&state=" + state +

"&redirect_uri=" + redirect_uri;

window.location.href = url;

}

</script>

</body>

</html>

在上面的代码中,我们使用了钉钉开放平台提供的JavaScript SDK,以便在前端页面中调用钉钉授权登录接口。具体实现过程如下:

1.在HTML头部引入钉钉JavaScript SDK的脚本文件。

2.在页面中添加一个按钮,并在其onclick事件中调用loginWithDingTalk函数。

3.在loginWithDingTalk函数中,构造钉钉授权登录接口的URL,并将页面重定向到该URL。

4.用户点击按钮后,将被重定向到钉钉授权登录页面,输入钉钉账号和密码进行登录。

5.用户完成登录后,将被重定向回应用的授权回调页面,同时携带授权码。

3. 后端代码示例

以下是一个简单的Node.js后端代码示例,用于处理钉钉授权登录回调并获取用户信息:

const express = require('express');

const axios = require('axios');

const qs = require('querystring');

const app = express();

const appid = "your_appid"; // 应用的AppID

const appsecret = "your_appsecret"; // 应用的AppSecret

const redirect_uri = "http://your_redirect_uri"; // 授权回调页面的URL

// 处理授权回调请求

app.get('/callback', async (req, res) => {

const code = req.query.code; // 授权码

const url = `https://oapi.dingtalk.com/sns/gettoken?appid=${appid}&appsecret=${appsecret}`;

const response = await axios.get(url);

const access_token = response.data.access_token; // 访问令牌

const userinfo_url = `https://oapi.dingtalk.com/sns/getuserinfo?sns_token=${access_token}`;

const userinfo_response = await axios.get(userinfo_url);

const userinfo = userinfo_response.data.user_info; // 用户信息

// TODO: 将用户信息保存到数据库或Session中

res.send(userinfo);

});

app.listen(3000, () => {

console.log('Server started on port 3000');

});

在上面的代码中,我们使用了Node.js和Express框架,以便在后端服务器上处理钉钉授权登录回调并获取用户信息。具体实现过程如下:

1.在Node.js中安装axios和querystring等依赖包。

2.创建一个Express应用,并定义授权回调处理的路由。

3.在授权回调处理路由中,从请求参数中获取授权码,并使用AppID和AppSecret向钉钉授权服务器请求访问令牌。

4.使用访问令牌向钉钉开放平台API请求用户信息。

5.将获取到的用户信息保存到数据库或Session中,并返回给前端页面。

需要注意的是,上述代码中的AppID和AppSecret需要替换为实际的值,同时授权回调页面的URL也需要替换为实际的值。另外,上述代码中的用户信息保存方式仅作为示例,实际应用中需要根据具体情况进行调整。

4. 总结

以上就是使用钉钉授权登录的全部流程和代码示例。总结一下,钉钉授权登录的实现主要包括以下几个步骤:

1.在前端页面中展示钉钉授权登录按钮,并在用户点击按钮后跳转到钉钉授权登录页面。

2.用户在钉钉授权登录页面中输入钉钉账号和密码进行登录,并授权给应用访问用户信息的权限。

3.钉钉授权服务器返回授权码,应用使用授权码向授权服务器请求访问令牌和刷新令牌。

4.应用使用访问令牌向钉钉开放平台API请求用户信息,并将其保存到本地。

5.应用使用刷新令牌定期刷新访问令牌,以确保能够持续访问用户信息。文章来源:https://www.toymoban.com/news/detail-432357.html

需要注意的是,钉钉授权登录需要AppID和AppSecret进行身份验证,因此应用需要在钉钉开放平台上注册并获取AppID和AppSecret。同时,应用还需要在钉钉开放平台上配置授权回调页面的URL,以便接收授权回调请求并获取用户信息。文章来源地址https://www.toymoban.com/news/detail-432357.html

到了这里,关于钉钉统一身份认证对接前后端代码的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!