在当今的数字时代,恶意软件攻击威胁持续增加。企业和消费者很难定期保护自己免受这些安全威胁。虽然恶意软件这个术语通常用于描述可以渗透和破坏计算机系统的各种恶意软件程序,但有许多类型可以对系统造成更大的破坏。

恶意软件可以在未经授权的情况下访问系统、窃取敏感的用户和消费者数据,甚至在支付要求得到满足之前勒索所有东西。恶意软件可以有许多不同的类型和变体,其中大部分的目的是从消费者和企业那里窃取信息。继续阅读以了解有关七种最常见的恶意软件类型(最危险的类型)以及如何预防它们的更多信息。

恶意软件有哪些不同类型?

自从计算机广泛使用以来,恶意软件一直以某种形式存在,但最常见的类型已经演变。如今,有许多不同类型的恶意软件会影响消费者和企业。从病毒到勒索软件,大多数恶意软件都旨在利用系统为网络犯罪分子谋取利益。了解恶意软件的类型是保护您的设备和系统免受网络攻击的关键。

病毒

病毒是迄今为止最常见的恶意软件类型之一。它是一种感染计算机、破坏设备以便在系统上自我复制的程序。由于病毒是自我复制的,一旦安装并运行,它们就可以在同一网络上自动从一台设备传播到另一台设备,无需人为干预。尽管它们通常与计算机蠕虫相关联,但病毒通常需要用户交互才能成功部署。

病毒通常通过恶意电子邮件附件、损坏的下载或通过软件漏洞进行破坏。许多恶意病毒旨在窃取个人信息、删除文件,甚至完全接管您的计算机系统。历史上最著名的计算机病毒之一是ILOVEYOU病毒,该病毒通过网络钓鱼电子邮件发送,下载后被复制,然后部署到操作系统上,从而破坏了全面的公司网络。

木马

特洛伊木马是一种从 Internet 下载或由其他恶意程序安装的恶意软件。它可以伪装成合法的应用程序,例如防病毒程序,以诱骗用户下载它,从而渗透您的设备、网络或系统。特洛伊木马通常用于窃取信息,包括信用卡号、其他敏感的消费者数据或将其他恶意软件安装到计算机上。

一个著名的特洛伊木马恶意软件攻击的例子是Zeus特洛伊木马,发现于2007年。此类恶意软件攻击不仅窃取机密数据,还通过部署僵尸网络复制软件,继续感染更多设备和系统。特洛伊木马程序也可能包含在声称是正版程序但实际上包含隐藏的间谍软件和其他旨在收集机密数据的恶意软件程序的软件包中。许多类型的木马可以通过恶意电子邮件附件和其他社会工程方法传播。

僵尸网络

僵尸网络是感染恶意软件以执行特定任务的设备组。这些类型的恶意软件机器人可用于恶意原因,包括发送垃圾邮件、网络钓鱼、网络钓鱼、发起DDoS 攻击或分发恶意软件。最著名的僵尸网络攻击之一是2016 年的 Mirai 僵尸网络攻击,它使黑客能够控制许多物联网 (IoT) 设备。许多僵尸网络类型的恶意软件通常是通过用特洛伊木马或其他恶意软件类型感染多台计算机而生成的。一旦部署,就很难识别和终止,因为它涉及多个受感染的设备,而不仅仅是一台计算机。

根工具包

Rootkit 是一种为隐藏其在计算机系统中的存在而创建的恶意软件。它可用于获得对系统或网络的未授权访问。许多 Rootkit 旨在创建对系统和网络的后门访问,以窃取数据并进行其他非法活动。例如,一种名为CosmicStrand的 Rootkit恶意软件于 2022 年被发现,据称它可以在未经授权的情况下访问计算机系统,同时还会更改目标的 CSMCORE DXE 驱动程序,这会影响引导服务和运行时环境。

大多数 Rootkit 通常是通过木马或其他恶意软件类型安装的,旨在感染设备或系统,以便更改系统驱动程序以窃取受害者的数据。这些类型的恶意软件可能难以检测和删除,因为由于后门访问而没有通过操作系统 (OS) 进行检测的直接方法。

间谍软件

间谍软件是一种监视用户计算机活动的恶意软件。这种类型的恶意软件可以监视击键、捕获屏幕截图、Web 浏览活动,还可以录制音频和/或视频。间谍软件通常会在受害者不知情的情况下安装在他们的计算机上。它可以窃取敏感信息,例如用户密码、信用卡号和其他数据。

间谍软件的一个例子是键盘记录器。键盘记录器经常被黑客用来窃取密码和其他用户数据,以获得对系统的未授权访问。其他类型的间谍软件可以监视和记录音频/视频呼叫以及跟踪系统上的用户活动。归根结底,由于间谍软件在系统后台秘密运行,而且大多未被发现,因此很难查明。

广告软件

广告软件是一种在您的计算机上显示不需要的广告的软件。它可以通过电子邮件附件、下载和受感染的网站进行分发。广告软件会降低您的计算机速度并导致其他性能问题。它可以采用多种形式,包括弹出式广告、横幅广告和赞助内容。例如,广告软件程序DeskAd推送欺骗性广告,然后用广告轰炸占领浏览器窗口。

使用广告软件的前提通常是破坏系统内存,导致处理器和其他操作系统功能崩溃。如今,大多数广告软件通常用于通过向用户投放有针对性的广告来为其开发人员创收。但是,某些形式的广告软件也可能会在未经用户同意的情况下收集用户数据用于有针对性的广告目的。

勒索软件

勒索软件是一种恶意软件,可以加密目标受害者的文件并锁定对其计算机系统的访问。这种类型的恶意软件要求支付赎金以接收解密密钥或其他访问方法来解锁系统以重新获得访问权限。勒索软件攻击旨在通过劫持信息和系统来勒索个人、企业和组织的钱财。最近影响能源供应链的勒索软件攻击的一个例子是2021 年的 Colonial Pipeline 攻击。通过这次攻击,不良行为者扰乱了美国东部可用的天然气供应并造成了问题。

勒索软件可以通过多种渠道传播,包括电子邮件附件、恶意网站、软件漏洞和社会工程攻击。一旦勒索软件感染系统,它通常会显示一条消息或通知,通知受害者有关加密和要求付款的信息。这种付款通常被要求以加密货币的形式进行,例如比特币。一旦发生勒索软件攻击,支付赎金并不能保证恢复对他们的文件或系统的访问。它还可能鼓励对目标系统的进一步攻击。

最危险的恶意软件类型是什么?

众所周知,大多数恶意软件类型都会对系统、网络、文件和数据造成大量破坏。恶意软件攻击通常取决于多种因素,包括攻击者的意图、目标和利用的漏洞。

然而,勒索软件已被证明对消费者和组织来说是最危险的。众所周知,勒索软件传播迅速,在很长一段时间内都无法检测到,补救和限制对关键数据的访问的成本很高。

勒索软件通常被认为是最危险的恶意软件类型,因为它可能对个人、企业甚至政府造成重大损害。此外,勒索软件已被证明会对电网和人们每天需要的其他能源供应链资源造成破坏。网络犯罪分子已经能够将其自动化并将其开发成服务产品,供其他犯罪分子使用勒索软件即服务 (RaaS) 等解决方案自行部署。勒索软件不仅可以在要求付款的同时劫持整个系统,而且通常还不能保证恶意软件已得到缓解。

如何防止恶意软件?

恶意软件虽然难以避免,但在许多情况下是可以预防的。为了保护您的设备、系统、网络、敏感信息和数据,抵御恶意软件问题非常重要。

以下是一些可以防止恶意软件影响您的系统和设备的快速方法:

1、确保定期更新和备份您的设备和计算机系统。如果发生恶意软件事件,这可以提供更快的补救和恢复。

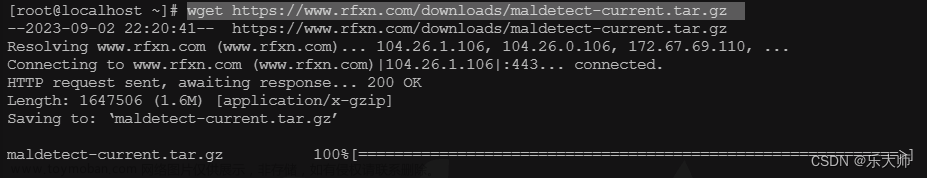

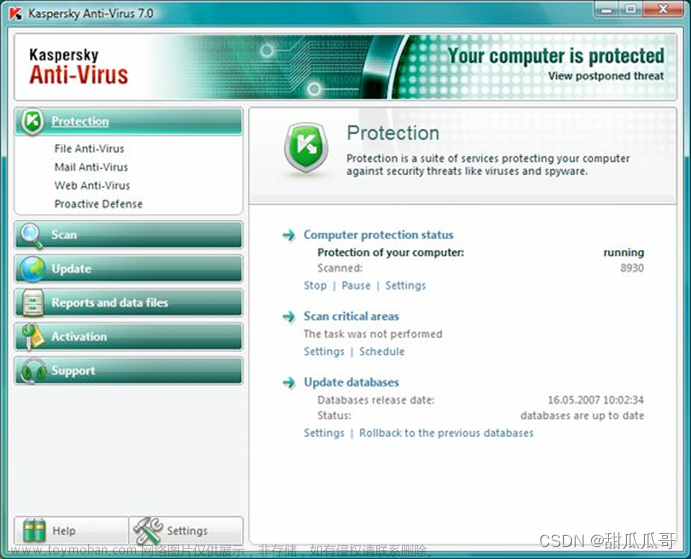

2、安装支持反恶意软件、反病毒和反间谍软件的软件。该软件应包括成功扫描、识别、隔离和删除系统中的恶意软件类型。通过使用有助于检测和修复恶意软件威胁的软件,例如 Bitdefender 和 MacAfee Antivirus,它可以帮助人们和企业更好地保护他们的数据。

3、避免可疑的电子邮件和网站。网络犯罪分子一直在寻找新的途径和方法,以便使用恶意软件来攻击组织和个人。最好避开看起来可疑的网站,如果您不确定来源,请报告任何未经请求的电子邮件和附件。

4、使用强密码。鉴于许多黑客和恶意软件程序可以使用键盘记录器和间谍软件来跟踪用户信息和数据,因此使用强密码非常重要。更复杂的密码以及多因素身份验证 (MFA) 有助于最大限度地降低密码破解的可能性。文章来源:https://www.toymoban.com/news/detail-436742.html

合格的 IT 专业人员是帮助防止恶意软件攻击的关键。通过获得CompTIA Security+等网络安全认证,确保您拥有适当的技能和知识。文章来源地址https://www.toymoban.com/news/detail-436742.html

到了这里,关于7种常见的恶意软件类型的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!