我认为,无论是学习安全还是从事安全的人多多少少都会有些许的情怀和使命感!!!

一、用户驱动攻击简介

1、用户驱动攻击概念

用户驱动攻击User-Driven Attacks,利用人这个"安全漏洞"进行攻击,也就是说需要欺骗用户产生交互才行,但这种方式也有许多的优点,用户驱动攻击不包含恶意攻击代码,所以用户系统上的安全补丁是没用的,无论目标使用什么版本的程序,我们都可以创建相应的功能来执行,因此用户驱动攻击十分的可靠。

2、用户驱动攻击模块

(1)用户驱动模块:7个

| 浏览器代理 | 远程VNC | 文件管理 | Net View | 端口扫描 | 进程列表 | 屏幕截图 |

|---|---|---|---|---|---|---|

| 仅仅针对ie浏览器 | 相当于靶机发起屏幕共享 | 可以下载上传删除文件 | 查看网络邻居,用户主机发现 | Use: portscan [targets] [ports] [arp|icmp|none] [max connections] | 可以在此处选择一个进程然后点击一些操作,比如在桌面进程注入键盘记录 | 结果在视图看或team server的logs目录下查看 |

(2)beacon下的一些基本操作

sleep 5 //设置会话间隔为5s,默认60s

jobs //查看任务列表

jobkill <jid> //终止一个任务

help portscan //查看命令详情

help //查看所有命令

二、用户驱动攻击测试

1、上线主机回连

(1)如何上线:传送门

(2)右键上线的主机(靶机)–>点击进入beacon,然后在beacon下输入checkin回连攻击端

//如下图所示:靶机回连![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-1.png)

(2)beacon下输入sleep 0,修改交互间隔为0,让其变为交互式

图略

2、浏览器代理(IE)

(1)官方文档手册:传送门

(2)浏览器代理使用手册翻译内容:

浏览器数据透视:像Zeus及其变种这样的恶意软件将自己注入用户的浏览器,窃取银行信息。这是一个浏览器中的人攻击。之所以这么叫,是因为攻击者正在向目标的浏览器中注入恶意软件。

概述:浏览器中的恶意软件使用两种方法窃取银行信息。它们要么在表单数据发送到服务器时捕获表单数据。例如,恶意软件可能会在Firefox中挂接PR_Write,以拦截Firefox发送的HTTPPOST数据。或者,他们在某些网页上注入JavaScript,让用户认为该网站正在请求攻击者需要的信息。

Cobalt Strike为浏览器中的人攻击提供了第三种方法。它让攻击者劫持所有经过身份验证的网络会话。一旦受害者用户登录到网站,攻击者可能会要求受害者用户的浏览器代表他们(也就是team server)向网站提出请求。由于用户的浏览器正在发出请求,它将自动对用户已经登录的任何网站重新进行身份验证,从而得到账户信息。我称之为浏览器中枢,因为攻击者正在通过受损用户的浏览器中枢他们的浏览器。

Cobalt Strike 为 Internet Explorer 实现的浏览器中枢,将HTTP代理服务器注入到受损用户的浏览器中。不要将此与更改用户的代理设置混淆。此代理服务器不会影响用户访问网站的方式。相反,攻击者可以使用此代理服务器。所有通过它发出的请求都由用户的浏览器来完成。

(3)浏览器代理简单原理:可以理解为我们把Team Server服务器注入到了受害者用户的浏览器中,当然了这并不影响受害者正常使用浏览器,同时攻击者可以把Team Server服务器设置为自己的代理服务器,那么攻击者通过ie浏览器访问页面就是相当于受害者通过ie浏览器访问的页面一样

(4)靶机打开IE浏览器,访问www.4399.com并登录clqwsn用户(为了让靶机记住一个账号)![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-2.png) (5)cs上右键上线的靶机,点击目标,点击浏览器代理,选择靶机正在执行的IE浏览器子进程(也就是✔的那个22964进程),同时输入要代理的攻击者team server的端口9264

(5)cs上右键上线的靶机,点击目标,点击浏览器代理,选择靶机正在执行的IE浏览器子进程(也就是✔的那个22964进程),同时输入要代理的攻击者team server的端口9264

//如下图所示:![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-3.png)

![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-4.png)

(6)攻击者团队成员打开自己的IE浏览器,开启代理后访问www.4399.com,等待一段时间后发现存有靶机的账号

//如下图所示:攻击者团队成员设置自己的代理服务器为team server的9264端口![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-5.png)

//如下图所示:攻击者团队成员使用IE浏览器访问4399,发现存有靶机的账号信息(需要等待一会)![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-6.png)

//如下图所示:如果一直等不出账户显示,也可以随机点击一个游戏,查看评论区的用户id即可发现账户是存在的![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-7.png)

(7)beacon下输入browserpivot stop关闭代理![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-8.png)

3、远程VNC

(1)右键靶机–>点击目标–>点击远程VNC

//如下图所示:远程VNC相当于屏幕共享![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-9.png)

4、文件管理

(1)右键靶机–>点击目标–>点击文件管理

//如下图所示:文件管理界面![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-10.png)

(2)右键flag.txt–>点击下载,然后点击视图选项卡–>点击文件下载,最后选择flag.txt文件–>点击Sync files下载到本地

//如下图所示:为文件下载视图![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-11.png)

//如下图所示:本地打开文件![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-12.png)

5、Net View查看网络邻居

(1)右键上线的靶机–>点击目标–>点击Net View

//如下图所示:我们点击的一些操作都是有对应的命令的,这里就好比beacon下的new view命令,结果如下![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-13.png)

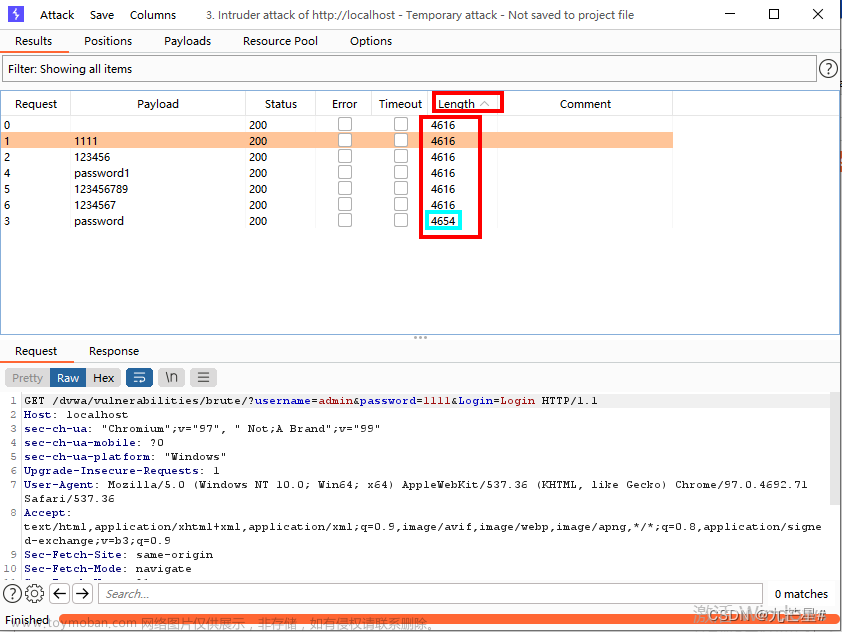

6、端口扫描

(1)这里通过beacon下的命令进行端口扫描

//如下图所示:help portscan命令查看使用手册![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-14.png)

(2)portscan 192.168.97.130 1-1024,8080,3389 arp 1024

//如下图所示:扫描靶机的端口发现3389、139、135、80、21都是开着的![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-15.png)

7、进程列表

(1)右键靶机–>点击目标–>点击进程列表

//如下图所示:这是进程列表界面![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-16.png)

(2)选择进程3348(也就是桌面进程),然后点击Log keyboards记录键盘,从而把键盘记录注入到桌面进程

//如下图所示:![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-17.png)

(3)靶机打开文本,记录一些内容:

//如下图所示:靶机写入一句话![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-18.png)

(4)cs上打开视图选项卡的键盘记录

//如下图所示:成功记录![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-19.png) 文章来源:https://www.toymoban.com/news/detail-437837.html

文章来源:https://www.toymoban.com/news/detail-437837.html

8、屏幕截图

(1)beacon下输入screenshot命令进行屏幕截图,然后点击视图选项卡下的屏幕截图查看截图结果

//如下图所示:执行命令![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-20.png)

//如下图所示:屏幕截图结果![151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]](https://imgs.yssmx.com/Uploads/2023/05/437837-21.png) 文章来源地址https://www.toymoban.com/news/detail-437837.html

文章来源地址https://www.toymoban.com/news/detail-437837.html

到了这里,关于151.网络安全渗透测试—[Cobalt Strike系列]—[用户驱动攻击模块简介与测试]的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!