1.点击劫持是什么?

点击劫持指的是,通过覆盖不可见的框架误导受害者点击,虽然受害者点击的是他所看到的网页,但其实他所点击的是被黑客精心构建的另一个置于原网页上面的透明页面。

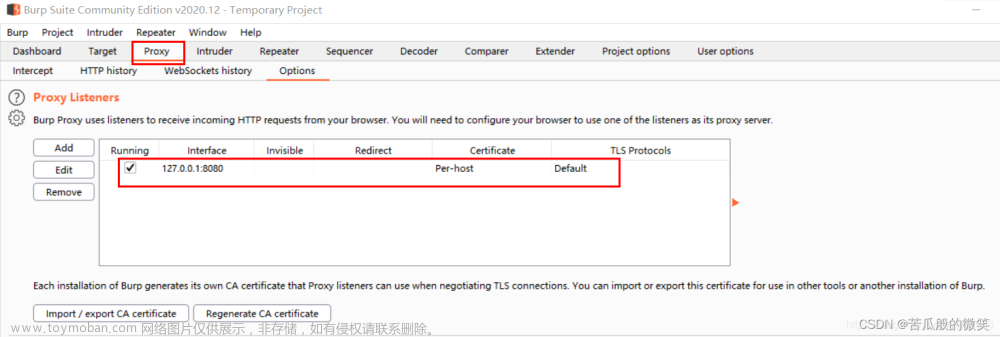

Burp Clickbandit 是用于生成点击劫持攻击的工具,当发现可能容易受到点击劫持的网页时,可以使用 Burp Clickbandit 发起攻击,并确认可以成功利用此漏洞。Burp Clickbandit 使用 JavaScript 在你的浏览器中运行,它适用于除 Microsoft IE 和 Edge 之外的所有现代浏览器。

2.点击劫持测试

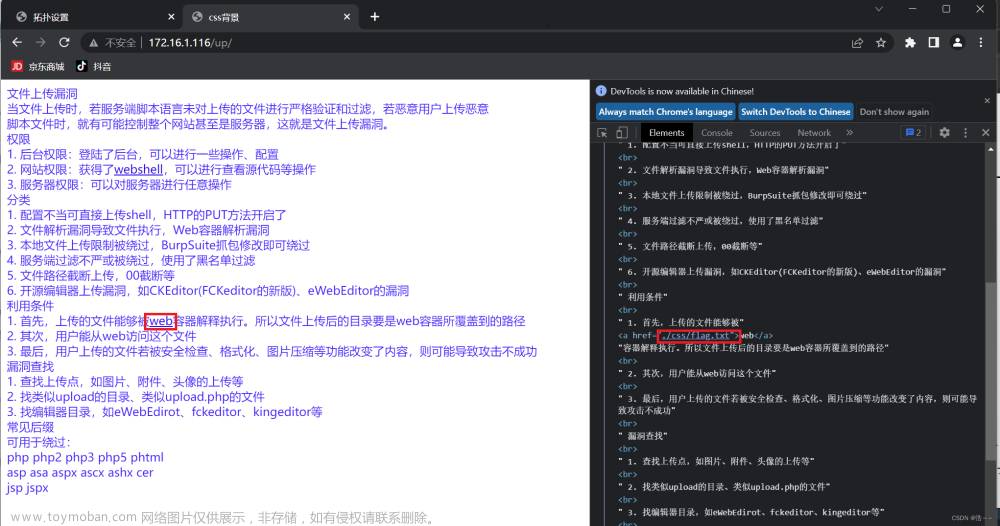

打开Burp ,选择 Burp—Burp Clickbandit,然后点击“Copy Clickbandit to clipboard”将 Clickbandit 脚本复制到剪贴板。

回到待测试的网站,在浏览器中打开 “Web开发者工具” ,找到“控制台”,然后将刚才粘贴的脚本粘贴到此处,按下回车键运行脚本(脚本见最后4.附脚本)。

文章来源:https://www.toymoban.com/news/detail-439576.html

文章来源:https://www.toymoban.com/news/detail-439576.html

Burp Clickbandit 标语将出现在浏览器窗口的顶部,原始页面将在一个框架内重新加载,以准备进行攻击。文章来源地址https://www.toymoban.com/news/detail-439576.html

到了这里,关于《WEB安全渗透测试》(35) 使用Burp Clickbandit测试点击劫持的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!

![[渗透测试]—4.2 Web应用安全漏洞](https://imgs.yssmx.com/Uploads/2024/02/545005-1.jpg)