1.什么是蜜罐?

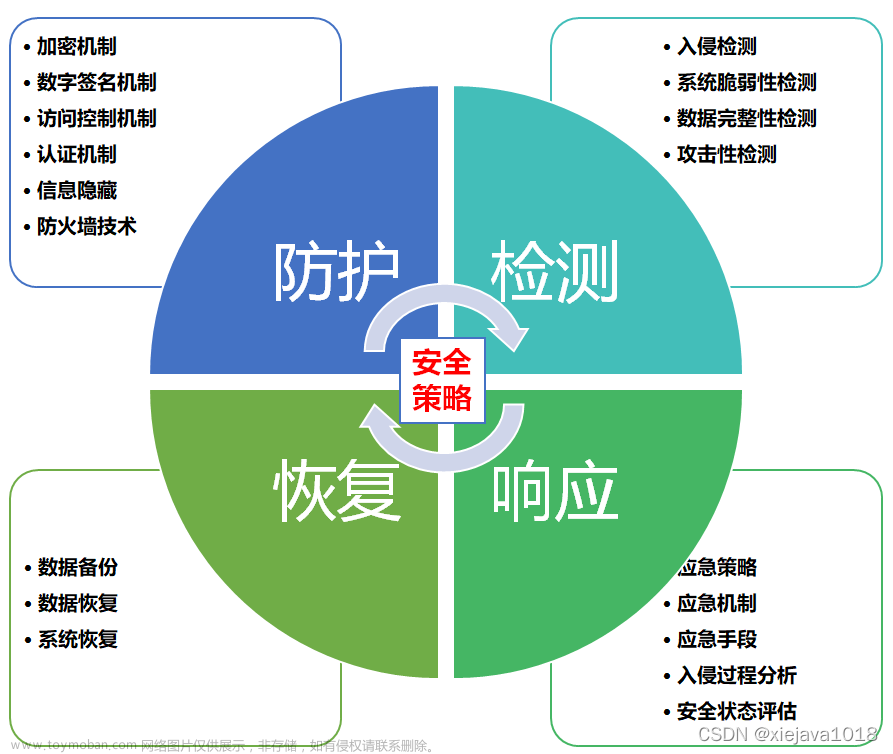

蜜罐是一种主动防御技术,通过主动的暴露一些漏洞、设置一些诱饵来引诱攻击者进行攻击,从而可以对攻击行为进行捕获和分析。

2.原理是什么?

蜜罐可以故意暴露一些易受攻击的端口,使这些端口保持在开放状态,主动诱使攻击者进入蜜罐环境中,而不是进入真实的系统。一旦攻击者进入蜜罐环境中,就可以连续跟踪攻击者的行为,实现对攻击者的捕获、攻击路径的溯源,并通过评估攻击者的攻击行为,获取有关如何使真实网络更安全的线索,进而通过技术和管理手段来增强实际系统的安全防护能力。

3.蜜罐的分类

蜜罐系统根据攻击者与蜜罐的交互级别把蜜罐分为低交互蜜罐、中交互蜜罐和高交互蜜罐。低交互蜜罐通常是最容易安装、配置、部署和维护的,它的设计和基本功能都很简单,只是模拟各种服务,攻击者仅限于与预先指定的服务进行交互。例如,一个低交互的蜜罐可以用来模拟一个标准的Linux服务器,在Linux服务器中正在运行的FTP、SMTP和TELNET等服务。攻击者可以通过远程连接到这个蜜罐,并且获得服务的登录提示,然后通过猜测或暴力破解进行登录尝试,蜜罐将捕获并且收集这些登录尝试,攻击者与蜜罐的交互仅限于登录尝试,并不能登录到这个系统。中交互蜜罐为攻击者提供了比低交互蜜罐更多的交互能力,如提高一些低交互蜜罐无法提高的响应,但比高交互蜜罐的功能少。例如,可以通过构建一个中交互蜜罐来模拟一个web服务器,并且呈现出蠕虫病毒攻击所需的漏洞,无论何时攻击者与蜜罐建立http连接,蜜罐都会进行响应,使攻击者有机会与模拟的web服务器进行交互。这种交互的程度比低交互的蜜罐交互程度高。在低交互的蜜罐中,攻击者可能只会获得一个http的响应提示。在蠕虫蜜罐的例子中,可以捕获攻击行为的有效载荷,以便对攻击行为进行分析。高交互蜜罐可以为构建者提供大量攻击者的信息,构建和维护非常的耗费时间,而且风险极高,在高交互性的蜜罐中,攻击者可以对真实的操作系统进行访问,系统中有着最真实的漏洞,记录下的入侵信息也都是最真实的。

4.研究现状

Cheswick B在实际工程中首次使用了蜜罐技术,并且列出了详细的交互过程。他们在互联网网关上故意设置了一个著名的send mail调试漏洞,发现攻击者试图获取密码文件副本,进而透漏给攻击者这个密码副本,通过一步步的设置陷阱带领这个攻击者进行相关的操作,以便于获取到这名攻击者的位置信息并且学习这名攻击者的技术。

Kuwatly I等人提出了一种应用于入侵检测领域的动态蜜罐,设计了由高交互和低交互共同作用的,结合了主动探测扫描技术和被动指纹识别技术,可以自主的适应动态的、不断变化的网络环境,可以有效解决蜜罐的静态性、部署难等问题。Buzzio-Garcia J提出了一种基于Docker创建高交互蜜罐的方法,可以用来检测网络级别和主机级别的攻击,此方法可以有效的解决蜜罐的静态性,隐蔽性弱的问题。

enjun Fan等人提出了一种名为HoneyDOC的高效的蜜罐架构,其包含诱饵、捕获器、协调器三个模块,在此基础上设计了一个软件定义网络的蜜罐系统,此蜜罐系统具有较强的识别能力、隐蔽能力和高扩展性。Hecker C等人提出了一种基于网络扫描结果自动动态配置蜜罐的方法,可以确定给定目标网络的网络拓扑、连接的主机、操作系统、开放端口和可访问的服务,用该方法可以帮助系统管理员和研究人员快速轻松的构建单一蜜罐或组成蜜网系统,其动态变化性也可以更好地保护网络。陈启璋等人针对不足,通过采用重定向器和运用拦截代理实现了仿真入侵目标蜜网。解决了系统中存在的安全性不高,迷惑性不强反识别能力弱等问题。石乐义等人提出了动态阵列蜜罐。以诸多真实环境的功能主机为基本单元,通过服务、蜜罐等任务的动态伪随机切换而形成的动态陷阱系统,从而迷惑和干扰敌手。李之棠等人通过将被动指纹识别技术和虚拟蜜罐技术有机的结合提出了一个动态蜜罐的思想,这个动态蜜罐是一个即插即用的蜜罐系统,它通过监控和自学习实时的网络环境,收集网络中计算机的信息能够自动地确定应配置多少蜜罐以及怎样对它们进行配置。贾召鹏等人提出了蜜罐簇的概念,以诸多部署不同真实web应用或服务的蜜罐系统为基本单元,通过协同算法而形成的动态蜜罐系统,对外表现上仍然是一个蜜罐系统,但是可根据攻击特征动态选择应用蜜罐与攻击者交互,对解决蜜罐数据搜集的局限性有一定的成效。

5.蜜罐的缺点

(1) 传统的蜜罐是一个静态的、固定不变的网络陷阱,这种传统的蜜罐对于误入陷阱的攻击者是十分有效的,一旦攻击者意识到这是个陷阱,将会离开,蜜罐将失去功效。

(2) 在高交互的蜜罐中,除存在已知漏洞外,还存在未知的漏洞,已知漏洞是己方设置的诱饵,在己方的掌控中。但是未知漏洞是己方不知道的,没有办法掌握的,若遇到一个高级的攻击者,通过系统中存在的未知漏洞,攻破系统的防御体系,这个攻击者可能会把蜜罐当成一个跳板,对真实的业务系统展开攻击。

(3) 传统蜜罐对先验知识的强烈依赖,在进行自动化检测的时候,传统的检测方法都是基于先验知识的规则库进行检测。对于未知漏洞或协议缺陷等实施的未知攻击,将会存在大量的漏报、误报,蜜罐的作用将大大的打折扣。

(4) 蜜罐技术在数据搜集方面的局限性,蜜罐仅能捕获针对自身的攻击,如果攻击者所攻击的应用或服务不在蜜罐系统中,那么蜜罐将没有作用,将不能捕获到这次的攻击信息。

(5) 传统蜜罐技术不考虑未知后门,如果开发者为方便以后秘密进入或者控制系统在开发过程中故意留有后门,对蜜罐系统或对整个己方的真实系统都构成巨大威胁,传统蜜罐无法检测也无法对其进行防御。

6.Hfish蜜罐的使用介绍

是一款开源的基于 Golang 开发的跨平台多功能主动诱导型蜜罐平台,为了企业安全做出了精心的打造。 不仅仅支持 HTTP(S) 蜜罐,还支持 SSH、SFTP、Redis、Mysql、FTP、Telnet、暗网 等,还提供 API 接口,使用者可以随意扩展蜜罐模块,其侧重企业安全场景,从内网失陷检测、外网威胁感知、威胁情报生产三个场景出发,为用户提供可独立操作且实用的功能,通过安全、敏捷、可靠的中低交互蜜罐增加用户在失陷感知和威胁情报领域的能力。官网:hfish.io/#/

(1)原理

HFish蜜罐系统主要由管理端和节点端2部分组成,其中管理端是用来生成和管理节点端,同时负责接收、分析并展示节点端所回传的数据,节点端则接受管理端的控制并负责构建蜜罐服务。

(2)典型应用

Hfish蜜罐系统在企业网络中的应用案例网络拓扑如下图所示。

内网部署:防御性蜜罐,监测内网攻击。

外网部署:对外进行映射,当做靶机来收集攻击数据,可以用来研究攻击态势。

注意:一定要避免蜜罐节点被当做攻击者的跳板机,要使用严格的策略来进行限制。

(3)节点部署注意事项

1)用户如果同时使用内外网,最好分别在外网和内网部署两套独立的管理端和节点端。

2)如果有节点需要被外网访问,建议把节点和管理端部署在DMZ区域;

3)外网节点除了能范文管理端的TCP/443端口外,不能有权限访问内网中的任何资产;

4)内网节点除了开放蜜罐服务相应的端口外,其他任何端口都不应该在网络中能被用户访问到,如果有维护节点主机的需求,可以向有限的设备(堡垒机)开放SSH端口。

(4)Hfish特点

1)安全可靠:主打低中交互蜜罐,简单有效;

2)功能丰富:支持基本网络 服务、OA系统、CRM系统、NAS存储系统、Web服务器、运维平台、无线AP、交换机/路由器、邮件系统、IoT设备等40多种蜜罐服务,支持用户制作自定义Web蜜罐,支持用户进行流量牵引到云蜜网、可开关的扫描感知能力、支持可自定义的蜜饵配置;

3)开放透明:支持对接微步在线X社区API、五路syslog输出、支持邮件、钉钉、企业威胁、飞书、自定义WebHook告警输出;

4)快捷管理:支持单个安装包批量部署,支持批量修改端口和服务;

5)跨平台:支持Linux x32/x64/ARM、Windows x32/x64平台、国产操作系统、龙芯、海光、飞腾、鲲鹏、腾云、兆芯硬件;

(5)实际操作

1)首先在官网下载安装包后在自己的环境中安装hfish系统。

2)登录蜜罐系统,登录界面如下图所示。

3)点击查看蜜罐管理界面。

4)在配置界面中增加节点配置。

系统会自动生成节点注册的脚本文件。

5)复制系统自动生成的节点注册脚本文件后,在后台中进行增加节点脚本的执行。

6)后台界面显示脚本执行成功后,可以在管理界面查看到节点已经上线。

7)点击新增的节点,展开后可以查看到系统节点以及宿主机的具体详细信息。

8)等到节点配置好后,然后开始部署蜜罐服务。

9)根据系统已有服务配置自定义蜜罐模板(添加一些用于捕获攻击行为的蜜罐系统,例如常用的OA系统等)。

10)在节点管理界面中配置并调用自定义的蜜罐模板信息。

11)在系统后台中配置防火墙开放相应的蜜罐服务的端口。

12)防火墙开放相应的蜜罐服务端口后,可以进行访问测试,测试发现相关的蜜罐服务已经可以正常访问,并可以尝试进行登录。

13)尝试登陆结束后,返回系统管理端页面,已经可以查看到一些具体的告警信息,包括异常登录等。

14)使用端口扫描工具对蜜罐服务的端口进行扫描。

文章来源:https://www.toymoban.com/news/detail-441261.html

文章来源:https://www.toymoban.com/news/detail-441261.html

15)同样的在系统的管理界面可以查看到相关的告警信息在不断的增多。

文章来源地址https://www.toymoban.com/news/detail-441261.html

文章来源地址https://www.toymoban.com/news/detail-441261.html

到了这里,关于【网络安全之——蜜罐】的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!