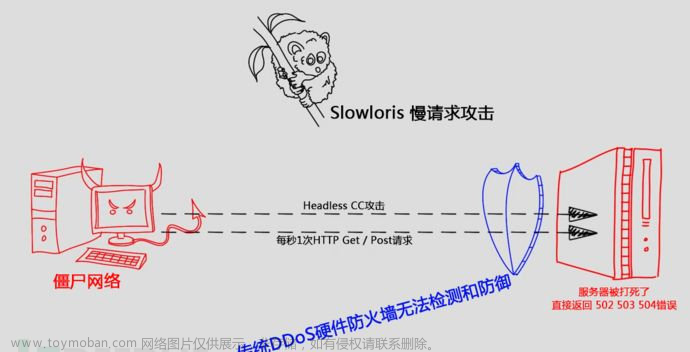

一、什么是慢速连接攻击

缓慢的HTTP拒绝服务攻击是一种专门针对于Web的应用层拒绝服务攻击,攻击者操纵网络上的肉鸡,对目标Web服务器进行海量HTTP请求攻击,直到服务器带宽被打满,造成了拒绝服务。(瘫痪目标服务器)

二、慢速连接攻击类型

慢速连接攻击主要有如下几种:

1.Slow headers攻击

攻击者向服务器发起HTTP请求,而且不停地发送HTTP头部。服务器为需要接收完所有HTTP头部,才能处理请求。由于HTTP头部不停地被攻击者发送,服务器永远也无法接收完,服务器的web容器很快就会被攻击者占满了TCP连接,而不再接收新的请求,最终拒绝服务。

2.Slow body攻击

攻击者向目标服务器发送POST请求,服务器以为要接收大量数据,一直保持连接状态,但攻击者却以10S-100s一个字节的速度去发送数据,类似的连接被不断增加后,服务器资源被大量消耗,最终达到极限拒绝服务。

3.Slow read攻击

攻击者与服务器建立连接后,会发送完整的请求给服务器,一直保持连接状态,然后以极低的速度读取Response,或者让服务器觉得客户端很忙,消耗服务器的连接和内存资源。

解决措施

针对不同的Server其对慢速http拒绝服务攻击防范方法也不同,建议使用以下措施防范慢速http拒绝服务攻击:

lighttpd

在lighttpd.conf配置中增加一下配置

server.modules= ( "mod_evasive", //开启防御模块

)

evasive.max-conns-per-ip = 30//限制单独IP能连接到服务器的并发连接数量

server.max-keep-alive-idle = 60 //一个常连接的最大持续时间(秒)。同样对于非并发可以设置小些根据实际情况越小越好

server.max-read-idle = 60// 一个等待的,并非常连接的read调用超时并关闭连接前的最大时间(秒)根据实际情况越小越好 WebSphere

1、限制 HTTP 数据的大小 在WebSphere Application Server 中进行如下设置:

任何单个 HTTP 头的默认最大大小为 32768 字节。可以将它设置为不同的值。

HTTP 头的默认最大数量为 50。可以将它设置为不同的限制值。

另一种常见的 DOS 攻击是发送一个请求,这个请求会导致一个长期运行的 GET 请求。WebSphere Application Server Plug-in 中的 ServerIOTimeoutRetry 属性可限制任何请求的重试数量。这可以降低这种长期运行的请求的影响。

设置限制任何请求正文的最大大小。

2、设置keepalive参数

打开ibm http server安装目录,打开文件夹conf,打开文件httpd.conf,查找KeepAlive值,改ON为OFF,其默认为ON。

这个值说明是否保持客户与HTTP SERVER的连接,如果设置为ON,则请求数到达MaxKeepAliveRequests设定值时请求将排队,导致响应变慢。

详见参考链接: www.ibm.com/developerwo…

Weblogic

1、在配置管理界面中的协议->一般信息下设置 完成消息超时时间小于2002、在配置管理界面中的协议->HTTP下设置 POST 超时、持续时间、最大 POST 大小为安全值范围。

docs.oracle.com/cd/E12890_0…

Nginx

1、通过调整$request_method,配置服务器接受http包的操作限制;2、在保证业务不受影响的前提下,调整client_max_body_size, client_body_buffer_size, client_header_buffer_size,large_client_header_buffersclient_body_timeout, client_header_timeout的值,必要时可以适当的增加;3、对于会话或者相同的ip地址,可以使用HttpLimitReqModule and HttpLimitZoneModule参数去限制请求量或者并发连接数;4、根据CPU和负载的大小,来配置worker_processes 和 worker_connections的值,公式是:max_clients = worker_processes * worker_connections。

Apache

建议使用mod_reqtimeout和mod_qos两个模块相互配合来防护。1、mod_reqtimeout用于控制每个连接上请求发送的速率。配置例如:

请求头部分,设置超时时间初始为10秒,并在收到客户端发送的数据后,每接收到500字节数据就将超时时间延长1秒,但最长不超过40秒。可以防护slowloris型的慢速攻击。

RequestReadTimeout header=10-40,minrate=500 请求正文部分,设置超时时间初始为10秒,并在收到客户端发送的数据后,每接收到500字节数据就将超时时间延长1秒,但最长不超过40秒。可以防护slow message body型的慢速攻击。 RequestReadTimeout body=10-40,minrate=500 需注意,对于HTTPS站点,需要把初始超时时间上调,比如调整到20秒。

示例:

LoadModule reqtimeout_module modules/mod_reqtimeout.so

<IfModule reqtimeout_module>RequestReadTimeout header=10-40,minrate=500 body=10-40,minrate=500

</IfModule> 2、mod_qos用于控制并发连接数。配置例如:

#当服务器并发连接数超过600时,关闭keepalive

QS_SrvMaxConnClose 600 限制每个源IP最大并发连接数为50

QS_SrvMaxConnPerIP 50

这两个数值可以根据服务器的性能调整。 更多关于qos_module配置参考: mod-qos.sourceforge.net/dos.html

示例:

LoadModule qos_module modules/mod_qos.so

<IfModule qos_module>

QS_SrvMaxConnClose 600

QS_SrvMaxConnPerIP 50

</IfModule> IHS服务器

请您先安装最新补丁包,然后启用mod_reqtimeout模块,在配置文件中加入: LoadModule reqtimeout_module modules/mod_reqtimeout.so 为mod_reqtimeout模块添加配置:

<IfModule mod_reqtimeout.c>

RequestReadTimeout header=10-40,MinRate=500 body=10-40,MinRate=500

</IfModule> 对于HTTPS站点,建议header=20-40,MinRate=500。参见:www-01.ibm.com/support/doc…

F5负载均衡修复建议

F5负载均衡设备有相应的防护模块,如无购买可参考附件中的详细配置过程。关于F5的慢速攻击防护配置,请参考以下链接:support.f5.com/kb/en-us/so… devcentral.f5.com/articles/mi…

IIS服务器

IIS可配置相关网站的Web.config如下:1、WebLimits设置:

<configuration><system.applicationHost><webLimits connectionTimeout="00:00:30"headerWaitTimeout="00:00:10"dynamicIdleThreshold="150"minBytesPerSecond="512"/></system.applicationHost>

</configuration> 参考以下链接:docs.microsoft.com/en-us/iis/c… 2、headerLimits设置:文章来源:https://www.toymoban.com/news/detail-445931.html

<configuration>

<system.webServer><security> <requestFiltering><requestLimits> <headerLimits> <add header="Content-type" sizeLimit="100" /> </headerLimits></requestLimits> </requestFiltering></security>

</system.webServer>

</configuration> 参考以下链接:docs.microsoft.com/enus/iis/co…文章来源地址https://www.toymoban.com/news/detail-445931.html

到了这里,关于HTTP慢攻击(Slow HTTP Attack)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!