Dcat Admin框架

Dcat Admin是一个基于laravel-admin二次开发而成的后台系统构建工具,只需极少的代码即可快速构建出一个功能完善的高颜值后台系统。支持页面一键生成CURD代码,内置丰富的后台常用组件,开箱即用,让开发者告别冗杂的HTML代码,对后端开发者非常友好。

漏洞复现

借鉴了大佬文章:漏洞挖掘-机缘巧合获取高额赏金

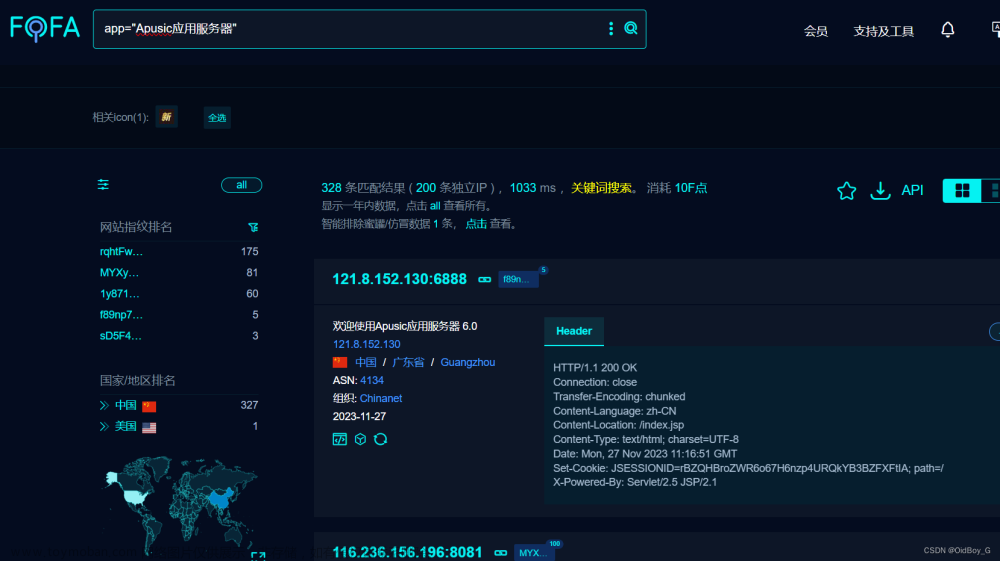

前提:我们能通过账号密码登录到后台才行,并且该网站是存在指纹的,我们可以批量的去刷刷洞,试一下。

登录界面:大致如下,也有些不一样的登录界面。

我们使用弱口令登录到后台:admin/admin

找到左边项目栏中的系统----扩展, 选择本地安装,然后使用一个插件包,但是我们要在其中的version.php内容进行修改

修改完之后我们先不要着急上传,我们使用哥斯拉生成一个shell

生成shell之后我们把文件上传到自己的云服务器,然后开启http服务

python3 -m http.server port

然后我们把上面修改过的插件包进行重新压缩上传,并启用

然后我们访问跟目录下的shell.php文件,应该是空白的

http://test.test/shell.php然后我们使用哥斯拉连接就行了

注意看我的选项,然后测试连接一下,出现成功字样。然后插件包我放在文章最后了

csdn下载连接:未上传成功

百度网盘链接:

链接:https://pan.baidu.com/s/1EPhK0mWLbolTgHVl7UrwXw?pwd=4s47

提取码:4s47文章来源:https://www.toymoban.com/news/detail-446601.html

文章来源地址https://www.toymoban.com/news/detail-446601.html

到了这里,关于Dcat Admin文件上传漏洞复现的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!