漏洞描述

该漏洞是针对此前CVE-2022-33891漏洞的修订,原有漏洞通告中认为3.1.3版本已修复该漏洞,后发现仍受到影响,3.1.3版本已不再维护,官方建议升级至3.4.0版本。

Apache Spark是美国阿帕奇(Apache)软件基金会的一款支持非循环数据流和内存计算的大规模数据处理引擎。

当Apache Spark UI启用了 ACL,则 HttpSecurityFilter 中的代码路径允许通过提供任意用户名来模拟执行(url中doAs参数)。

doAs参数中的用户名被拼接进shell命令,攻击者可以通过访问/?doAs={payload}利用Spark UI执行任意shell命令。

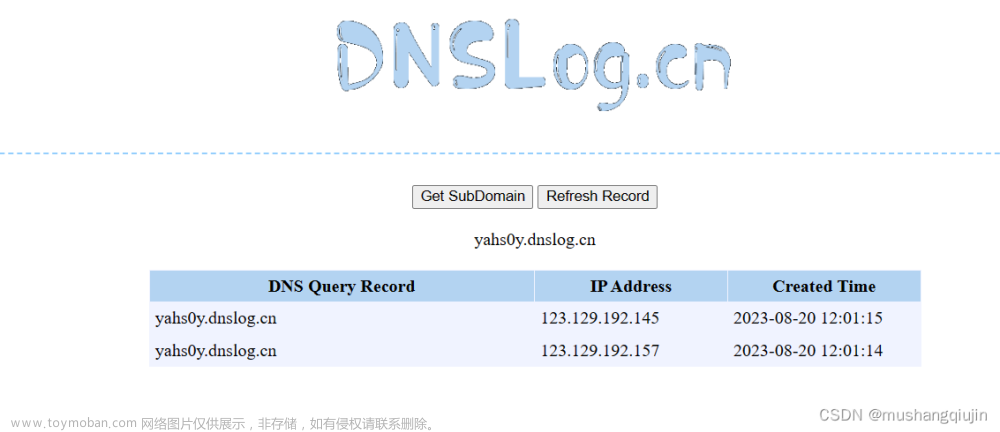

该漏洞已存在 POC。

| 漏洞名称 | GeoServer 存在 sql 注入漏洞 |

|---|---|

| 漏洞类型 | 命令注入 |

| 发现时间 | 2023/5/2 |

| 漏洞影响广度 | - |

| MPS编号 | MPS-je1w-3xtr |

| CVE编号 | CVE-2023-32007 |

| CNVD编号 | - |

影响范围

org.apache.spark:spark-core_2.12@[3.1.3, 3.2.2)

修复方案

将组件 org.apache.spark:spark-core_2.12 升级至 3.2.2 及以上版本

参考链接

https://www.oscs1024.com/hd/MPS-je1w-3xtr

https://nvd.nist.gov/vuln/detail/CVE-2023-32007

https://lists.apache.org/thread/poxgnxhhnzz735kr1wos366l5vdbb0nv

关于墨菲安全

墨菲安全是一家为您提供专业的软件供应链安全管理的科技公司,核心团队来自百度、华为、乌云等企业,公司为客户提供完整的软件供应链安全管理平台,围绕SBOM提供软件全生命周期的安全管理,平台能力包括软件成分分析、源安全管理、容器镜像检测、漏洞情报预警及商业软件供应链准入评估等多个产品。为客户提供从供应链资产识别管理、风险检测、安全控制、一键修复的完整控制能力。

开源项目:https://github.com/murphysecurity/murphysec/?sf=qbyj

产品可以极低成本的和现有开发流程中的各种工具一键打通,包括 IDE、Gitlab、Bitbucket、Jenkins、Harbor、Nexus 等数十种工具无缝集成。

免费代码安全检测工具: https://www.murphysec.com/?sf=qbyj

免费情报订阅: https://www.oscs1024.com/cm/?sf=qbyj文章来源:https://www.toymoban.com/news/detail-446818.html

文章来源地址https://www.toymoban.com/news/detail-446818.html

文章来源地址https://www.toymoban.com/news/detail-446818.html

到了这里,关于【高危】Apache Spark UI shell 命令注入漏洞(POC)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!