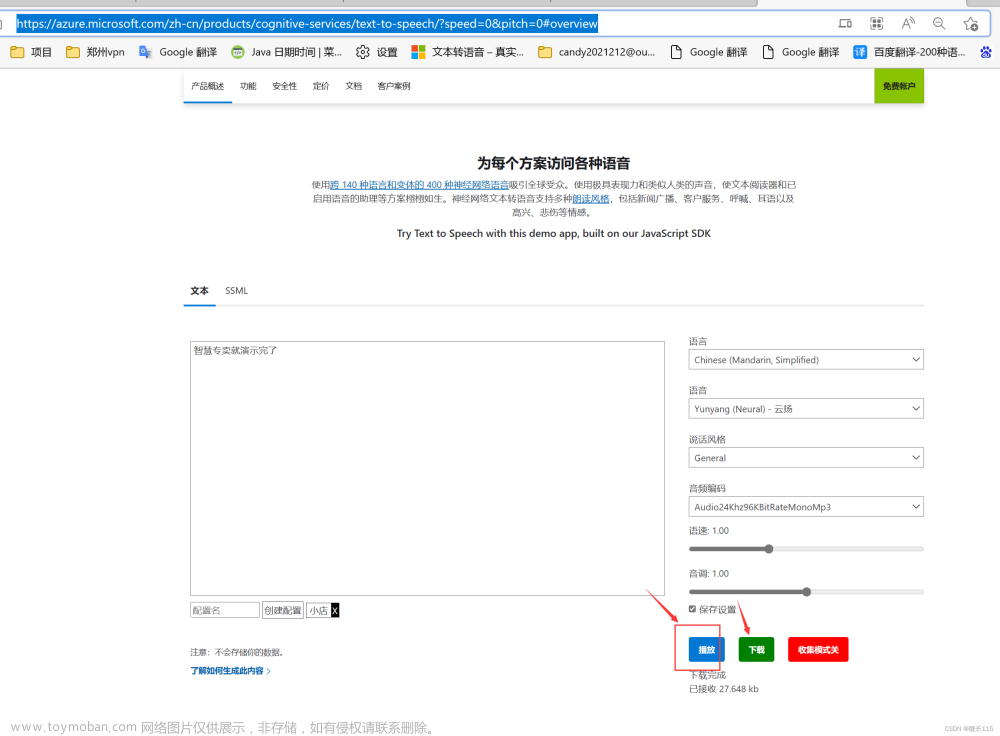

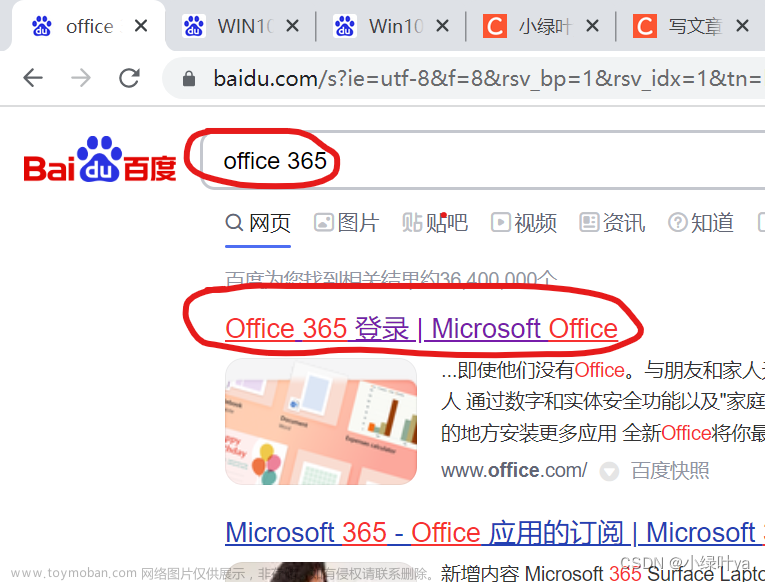

Azure官网

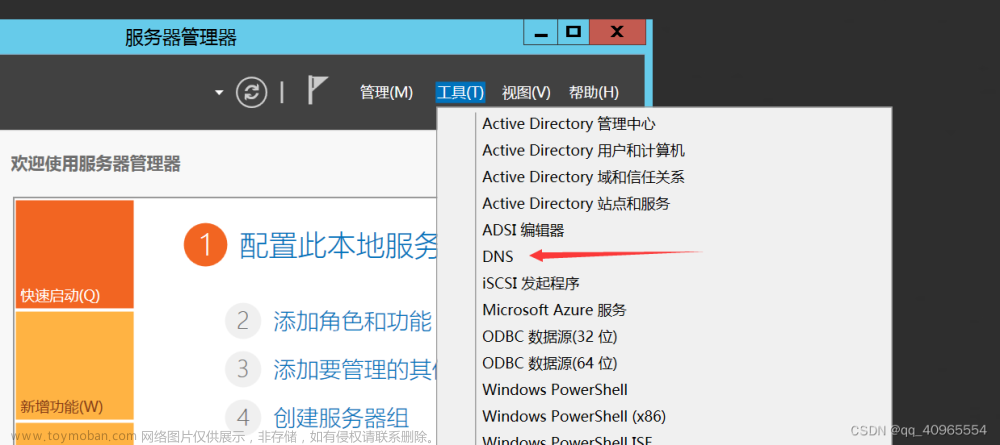

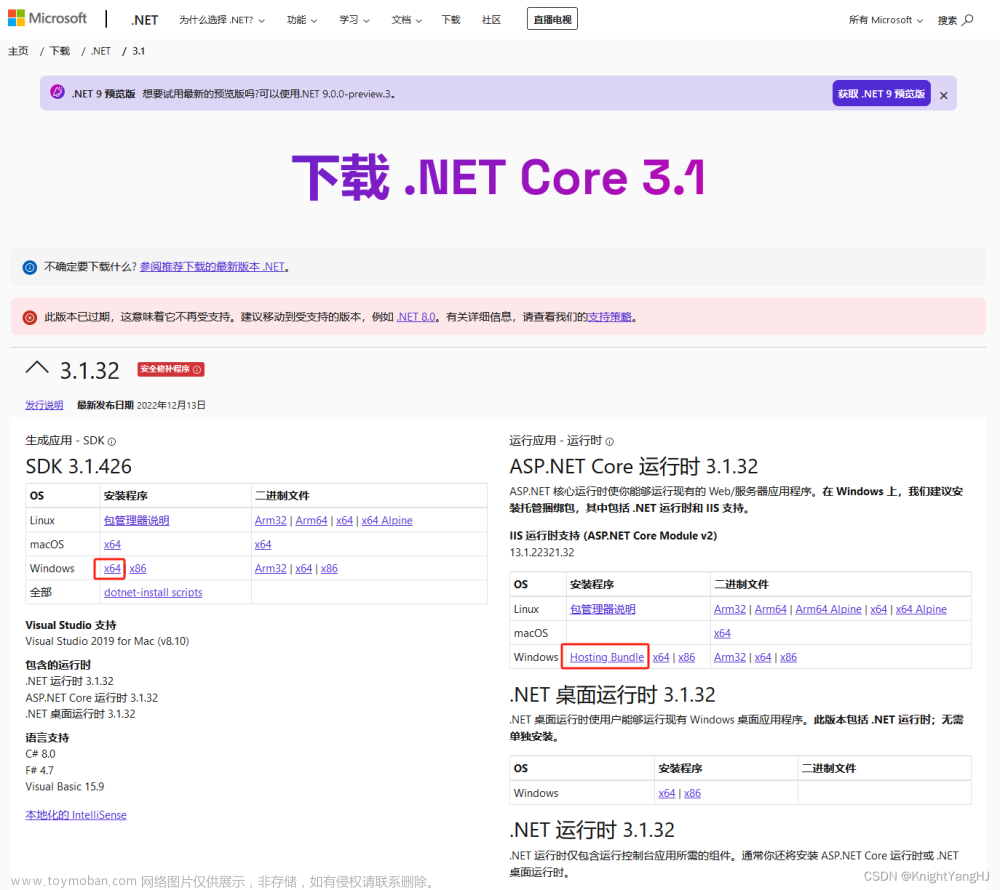

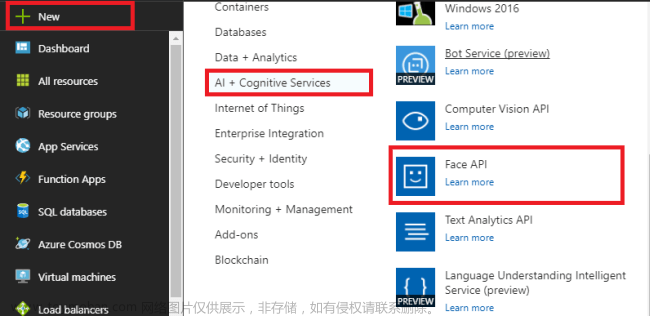

环境配置

1.登录Azure官网进入Azure Active Directory

2.再选择Enterprise applications

3.新建自定义应用

4.配置应用的SSO,需要指定

Entity ID 唯一实例名,可以设置你的应用地址

ACS URL 断言响应地址

5.查看生成的SAML证书 App Federation Metadata Url

保存XML中idp X509Certificate、SingleSignOnService Redirect URL等内容(后面SSO集成用到)

这样一个简单的SAML认证服务就搭建好了。

下面开始做SAML的JAVA集成

我用到了第三方集成工具onelogin OneLogin官网

//1.首先依赖jar包

<dependency>

<groupId>com.onelogin</groupId>

<artifactId>java-saml</artifactId>

<version>2.9.0</version>

</dependency>

//2.SAML请求逻辑代码实现

Auth auth = new Auth(request, response);

auth.login();

//3.SAML响应逻辑代码实现

Auth auth = new Auth(request, response);

String nameId = auth.getNameId();

String nameIdFormat = auth.getNameIdFormat();

String sessionIndex = auth.getSessionIndex();

String nameidNameQualifier = auth.getNameIdNameQualifier();

String nameidSPNameQualifier = auth.getNameIdSPNameQualifier();

//4.登出逻辑代码实现

Auth auth = new Auth(request, response);

auth.logout();SSO逻辑开发完成后,还有最后一步,配置onelogin.saml.properties,主要配置如下:

onelogin.saml2.sp.entityid = Entity ID

onelogin.saml2.sp.assertion_consumer_service.url = ACS URL

onelogin.saml2.sp.single_logout_service.url = Entity ID

onelogin.saml2.sp.x509cert = SP x509cert

onelogin.saml2.idp.entityid = Entity ID

onelogin.saml2.idp.single_sign_on_service.url = SingleSignOnService Redirect URL

onelogin.saml2.idp.single_logout_service.url = SingleLogoutService Redirect URL

onelogin.saml2.idp.x509cert = idp x509certSP x509cert 推荐使用onelogin提供的证书生成工具 Obtain SAML Self Signed x.509 Certificates | OneLogin Developers

至此所有配置大功告成文章来源:https://www.toymoban.com/news/detail-449839.html

启动你的应用就可以感受到Azure AD SAML的便捷文章来源地址https://www.toymoban.com/news/detail-449839.html

到了这里,关于Microsoft Azure Active Directory SAML JAVA集成的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!