微软Exchange Server 0Day漏洞

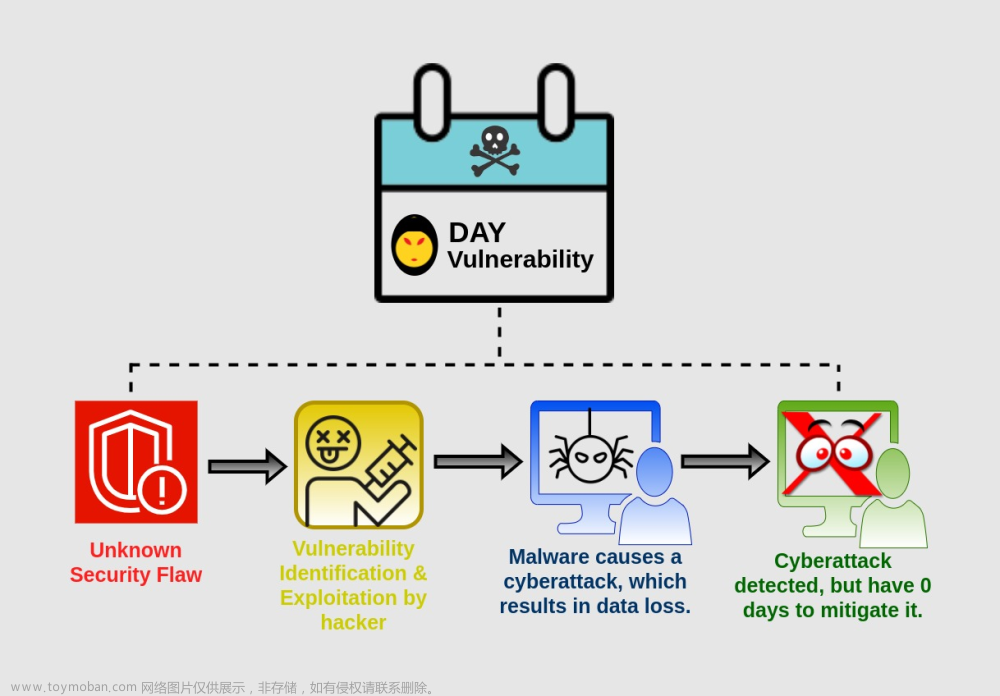

2022 年 9 月 30 日更新:Microsoft 正在调查两个报告的影响 Microsoft Exchange Server 2013、Exchange Server 2016 和 Exchange Server 2019 的零日漏洞。第一个漏洞被识别为CVE-2022-41040,是一个服务器端请求伪造 (SSRF) 漏洞,另一个是标识为CVE-2022-41082,当攻击者可以访问 PowerShell 时允许远程代码执行 (RCE)。

临时缓解措施

由于微软暂未发出修复此漏洞的安全补丁,强烈建议用户尽快执行缓解措施,避免Exchange Server遭受攻击。

步骤1:打开 "IIS 管理器",选择"默认网站",单击 "URL 重写"。

步骤2:在右侧找到"添加规则",双击"添加规则"。

文章来源:https://www.toymoban.com/news/detail-452279.html

文章来源:https://www.toymoban.com/news/detail-452279.html

步骤3:选择"请求阻止"。文章来源地址https://www.toymoban.com/news/detail-452279.html

到了这里,关于微软Exchange Server 0Day漏洞,尽快修复的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!