ARP欺骗的现象:

a、局域网内频繁区域性或整体掉线,重启计算机或网络设备后恢复正常。当带有ARP欺骗程序的计算机在网内进行通讯时,就会导致频繁掉线,出现此类问题后重启计算机或禁用网卡或重启网络设备会暂时解决问题,但掉线情况还会发生;

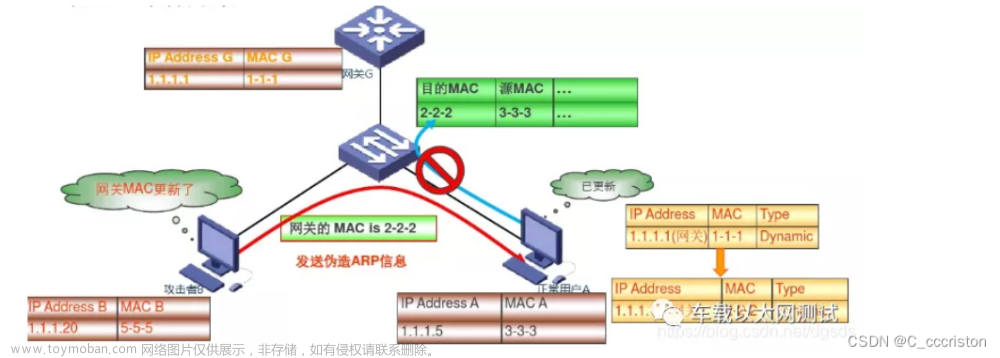

b、网速时快时慢,极其不稳定,但单机进行数据测试时一切正常 当局域内的某台计算机被ARP的欺骗程序非法侵入后,它就会持续地向网内所有的计算机及网络设备发送大量的非法ARP欺骗数据包,阻塞网络通道,造成网络设备的承载过重,导致网络的通讯质量不稳定;

c、网上银行、游戏及QQ账号的频繁丢失 一些人为了获取非法利益,利用ARP欺骗程序在网内进行非法活动,此类程序的主要目的在于破解账号登陆时的加密解密算法,通过截取局域网中的数据包,然后 以分析数据通讯协议的方法截获用户的信息。运行这类木马病毒,就可以获得整个局域网中上网用户账号的详细信息并盗取。

如何判断ARP欺骗:

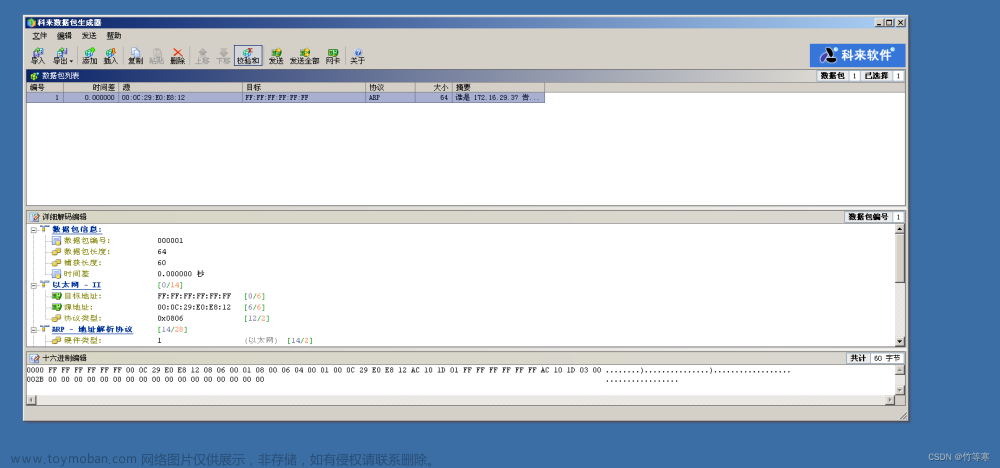

a、登陆到路由器上,查看“运行状态”―>“LAN口状态”,上面有路由器的MAC地址信息;

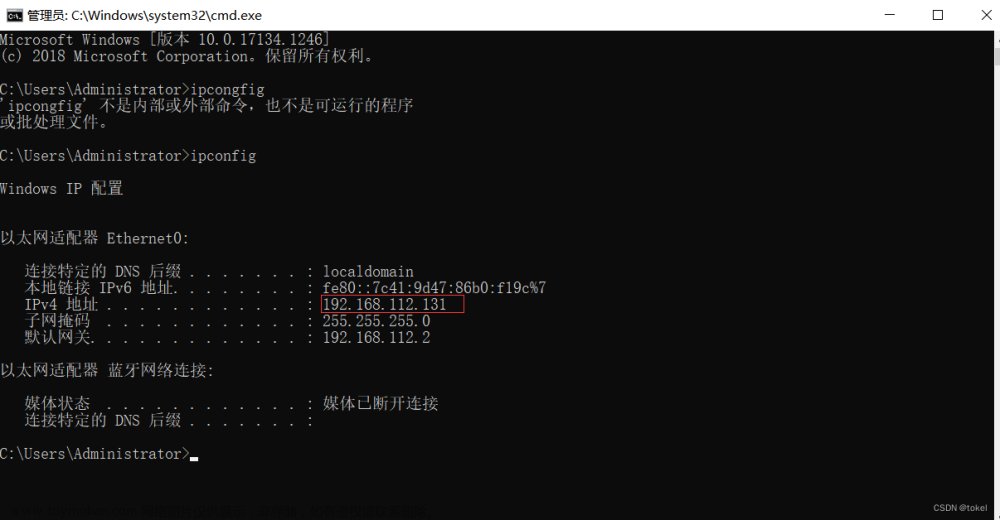

在无法上网的电脑上,点击“开始”->“运行”,输入“cmd”,弹出命令提示符窗口。输入arp -a 可以查看本计算机的ARP对应信息。若正常,该ARP映射关系应与路由器上“运行状态”中看到的IP与MAC地址的对应关系一致。如下图:文章来源:https://www.toymoban.com/news/detail-452349.html

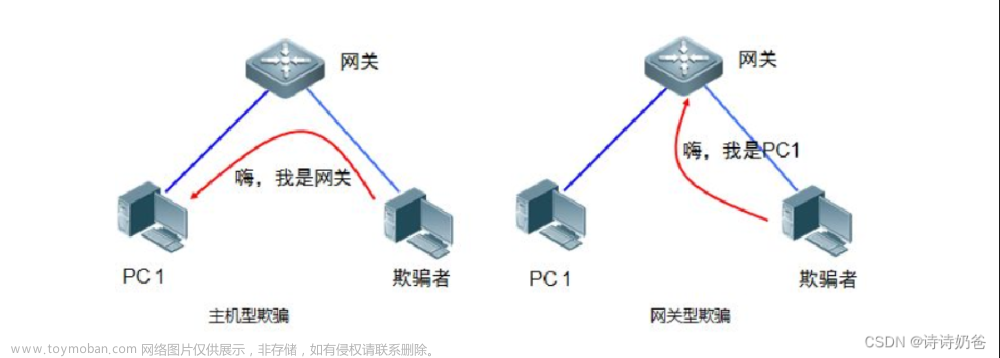

b、如果您在命令行提示符中输入:arp -a,看到网关对应的MAC地址不是路由器的LAN口MAC地址,则是有arp欺骗发生了。如下图。文章来源地址https://www.toymoban.com/news/detail-452349.html

到了这里,关于什么是ARP欺骗,ARP欺骗现象是什么?如何判断ARP欺骗的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!