一、备战阶段——知彼知己,百战不殆

“未知攻,焉知防”。如果企业安全部门不了解攻击者的攻击思路、常用手段,有效的防守将无从谈起。从攻击者实战视角去加强自身防护能力,将是未来的主流防护思想。

红队眼中的防守弱点

1.梳理攻击路径

网络不断变化、系统不断增加,往往会产生新的网络边界和新的系统。定期梳理自己的网络边界、可能被攻击的路径。

2.互联网攻击面收敛

安全运营部门应定期在一些信息披露平台搜索本单位敏感词,查看是否存在敏感文件泄露情况。

3.外部接入网络梳理

防守单位对这些外部的接入网络进行梳理,尤其是未经过安全防护设备就直接连进来的单位,应先连接防护设备,再接入内网。

4.隐蔽入口梳理

梳理WEB服务的API隐藏接口、不用的VPN、WIFI账号等,便于重点防守。

蓝队防御策略

俗话说“一夫当关万夫莫开”,防守方要具备核心防护动作,定期进行互联网资产扫描、核心文档、供应链严格管控审查,减少情报泄露,避免攻击方有机可乘。

1、防微杜渐︰防范被踩点

攻击者会通过各种渠道收集目标单位的信息来踩点。防止本单位敏感信息泄露在公共信息平台,加强人员安全意识,定期进行安全意识培训。

2、收缩战线︰收敛攻击面

充分了解自己暴露在互联网的系统、端口、后台管理系统等信息。互联网暴露面越多,越容易被攻击者“声东击西”,最终导致防守者顾此失彼。要定期梳理排查网络边界、入口和收敛攻击面。

二、临战阶段——气可鼓,不可泄

“一鼓作气,再而衰,三而竭”,无论做什么事情,都必须一鼓作气、把握机会。正所谓“气可鼓,不可泄”,只有一直保持士气,保持高度的热情,并学会借力、借势,才能将事情做好。蓝队防守也是一样。经历了备战阶段的查缺补漏、城防加固等工作,安全防护能力在技术方面、管理方面和运营方面上都有了较大的提升。为了能更多的协同配合,高效的应对实战阶段的攻击,减少分析处置事件的时间,提高防守的效果,更需要做好临战阶段的动员工作。

1、召开战前动员会

战前动员会主要进行三部分的工作:一是实战演习开始前,通过召开现场战前动员会的形式,进行战前动员,统一思想,统一战术、提高斗志,达成共识。二是强调防护工作中注意的事项,攻击手段多种多样,为防止防守人员被攻击利用,要严格遵守记录红线、做到令行禁止。三是提高大家的攻防意识,对攻击过程进行剖析,对常见的攻击手段部署针对性的防守要点,做到有的放矢。

2、贯彻工作流程

贯彻工作流程的目的一是对参与防守工作的人员进行任务分工,说明工作职责、各司其职。二是固化每日工作流程、各岗位协同配合,做好攻击事件前期的监测、中期的研判和后期的处置工作。三是贯彻制定的工作排班计划、交接班要求等。通过工作流程做到防守工作有序有效,提升防守的效果。

3、组织战术培训

战术培训会主要工作内容有两项:一是由安全专家分享其他单位的网络安全实战攻防演练相关经验,协助防守队制定不同攻击场景的防守战术。二是安全专家对演练评分规则的详细解读,提高参演人员对演练的认知。

三、实战阶段——运筹帷幄,以逸待劳

前期工作做完后,真正的防守考验来了。作为防守队,越是战时,越应气定神闲,以“镇国”妙计消解攻击招式,形成自查、整改、加固、监测、研判、应急处置全维度镇守防护,消耗红方斗志。甚至利用信息不对称调动攻击方,掌握主动权,让“敌兵”知难而退。

1、纵深防御;立体防渗透

防守单位在互联网上的网站、接口、VPN等对外服务会成为攻击者的首要目标。一旦突破后,攻击者进行横向突破,控制更多的主机,建立多条隐蔽隧道,使防守者顾此失彼。

此时,战争中的纵深防御就很适用于网络防守。互联网端防护、主机层防护、无线网络防护、外部网络接入防护甚至物理层面的防护,都需要考虑进去。通过层层防护,拖慢攻击者扩大战果的时间,将损失降至最小。

2、洞若观火:全方位监控

任何攻击都会留下痕迹。攻击者会尽量隐藏痕迹、防止被发现;而防守者恰好相反,需要尽早发现攻击痕迹,进行全流量网络监控、主机监控、日志监控、情报监控等,发现痕迹后做出针对性防守动作并及时进行相应应急处置。并通过分析攻击痕迹,调整防守策略、结合各种情报系统追踪溯源。

3、蜜罐反制,诱敌深入

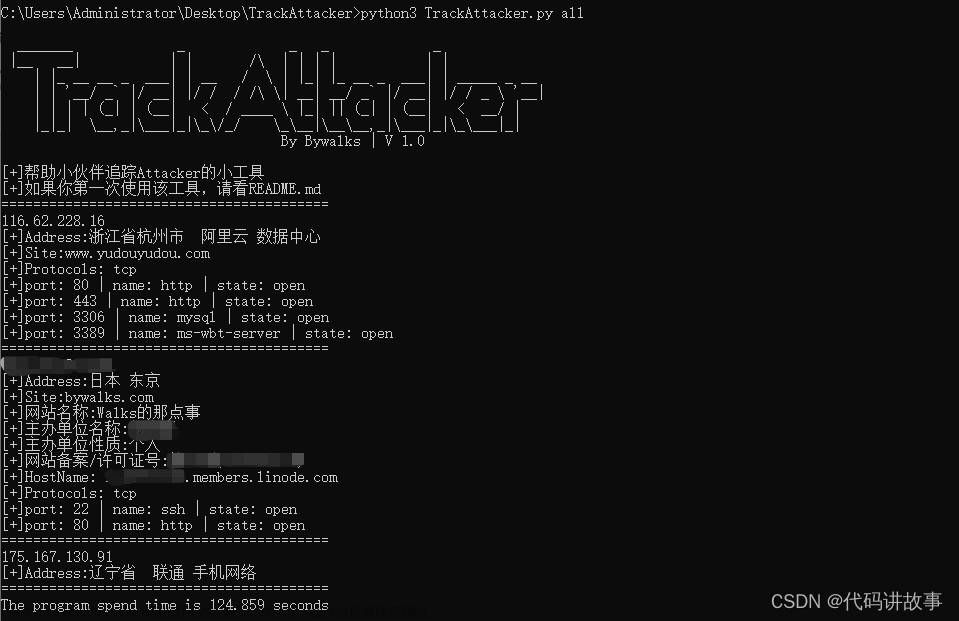

“善动敌者,形之,敌必从之;予之,敌必取之。以利动之,以卒待之”在发现攻击事件后,防守队伍可根据安全防护设备、安全监测设备产生的告警信息、样本信息等,结合各种情报系统追踪溯源。使用微步在线、站长之家等查询ip、通过威胁情报中心反查域名。条件允许时,可通过部署诱捕系统反制攻击队攻击终端,做到追踪溯源、防守反制。

四、战后整改——厉兵秣马,枕戈待旦

演习的结束也是防护工作改进的开始。在实战工作完成后应进行充分、全面复盘分析,总结经验、教训。有两方面工作需要开展。

1、复盘总结

通过复盘会找出攻防演习备战阶段、临战阶段、实战阶段中的工作方案、组织管理、工作启动会、系统资产梳理、安全自查及优化、基础安全监测与防护设备的部署、安全意识、应急预案及演练、注意事项、队伍协同、情报共享和使用等过程还存在哪些纰漏和不足,输出技术和管理两方面问题整改措施计划。同时,各单位还需立即总结攻防演习防守策略,如情报技术、反制战术、防守作战指挥策略等,为演习队伍在下一次保障提供防守技术指导。

2、常态化管理文章来源:https://www.toymoban.com/news/detail-454460.html

攻防演练是网络攻防演练活动不是一次性保障活动,其最终目的是单位通过演习发现网络安全建设存在的不足,改进和提升整体安全防御能力,通过相对独立的安全运营思路,以数据为中心建立整体网络安全防护体系,进而发挥出最有效的安全能力。我们要应该做的是时刻注意网络安全,常态化管理与实施网络安全。在日常安全工作中提供持续安全运营能力,使网络安全防护措施持续发挥成效,进而真实有效地提升安全防护的能力。文章来源地址https://www.toymoban.com/news/detail-454460.html

到了这里,关于hw蓝队防守技战法的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!