一、重要声明

请勿攻击公网!请勿攻击公网!请勿攻击公网!

一切责任自负!一切责任自负!一切责任自负!

二、LOIC简介和安装步骤

LOIC (全称为Low Orbit Ion Cannon,低轨道离子炮)是一款拒绝服务攻击工具,通过指定目标的URL或者IP地址,对目标发起拒绝服务攻击,消耗目标主机或者服务器的计算资源,严重时可使得目标主机宕机或者崩溃。

在Linux终端执行以下命令,在Linux系统下安装LOIC:

sudo apt install mono-xbuild mono-mcs mono-devel -y # 安装相关依赖软件

wget https://codeload.github.com/NewEraCracker/LOIC/zip/master # 下载LOIC软件

unzip master # 将上一步下载的压缩包解压缩

cd LOIC-master # 进入软件所在目录

./loic-net4.0.sh run # 运行LOIC

三、LOIC使用

LOIC作为一款具有图形化界面的拒绝服务攻击软件,比较容易上手,操作起来也比较容易。**注意:**以下的攻击示范均不是针对于公网中的IP,而是针对虚拟网络中的虚拟靶机。

LOIC的图形化界面如下所示:

一点题外话:标题框中赫然写着:Low Orbit Ion Cannon | When harpoons, air strikes and nukes fall. 翻译过来大概就是:低轨道离子炮:当捕鲸叉、空袭和核弹来临之时,软件编写者对他作品的威力还是比较自信的。文章来源:https://www.toymoban.com/news/detail-454952.html

下面正式进行攻击。

进行虚拟环境介绍:

攻击机(黑客机)选择一台Ubuntu Linux虚拟机,CPU为6线程,RAM为16GB。

受害机(靶机)选择一台Windows XP虚拟机,CPU为2核,RAM为16GB。

使用VirtualBox虚拟化平台进行组网,两台机器的网络模式均为NAT网络。

要进行攻击,在攻击机上按照上述步骤运行LOIC软件。

首先,在最上面的模式选择中选择Manual (Do it yourself),简而言之这样可以进行DIY攻击,根据自己电脑或虚拟机的配置自行调整参数。其他攻击模式之后再介绍。

在1. Select your target(选择你的目标)处填入Windows XP虚拟机的IP地址,点Lock On锁定:

锁定后左上角显示Selected target (已锁定的目标):

在2. Attack Options(攻击模式)里面选择TCP(传输控制协议)模式,端口号为80,线程数不要太高,60左右;Sockets/Thread项填100,代表每个线程每次发送100个攻击报文。(相当于每次对目标打6000发子弹,挺多的了)

然后,点IMMA CHARGIN MAH LAZER (简单翻译:给老子的激光炮充能),开始攻击。

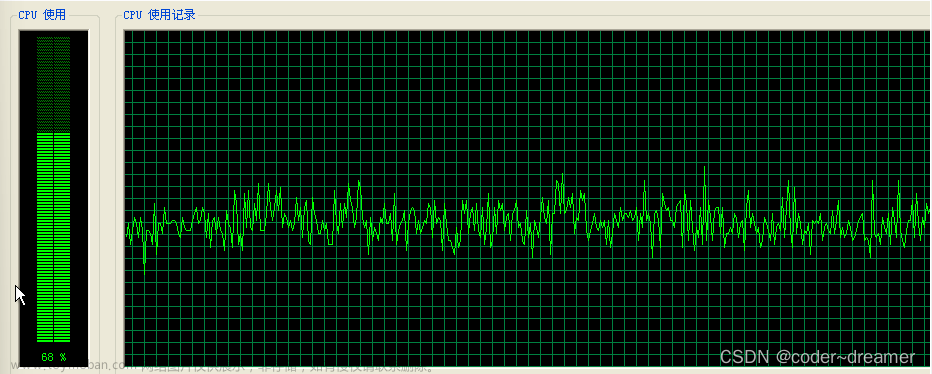

同时,在WinXP受害机这边直接看到CPU占用率飙高:

攻击机上的WireShark抓到一堆一堆TCP报文:(从编号看出,已经125万多个报文了)

说明攻击取得了还不错的效果(具体效果取决于防火墙和受害机的配置)。之前看到有人用这个工具攻击公司的服务器,导致服务器瘫痪了。这里建议大家还是不要这样做(虽然但是,一般的校园网或者公司内网的防火墙还是可以抵御这类简单攻击的),自己搭建虚拟环境体验一下就可以了。文章来源地址https://www.toymoban.com/news/detail-454952.html

到了这里,关于【黑客技术】LOIC —— 低轨道离子炮工具使用的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!