神州数码-DCFW-1800

防火墙工作原理

防火墙作为一种网络安全产品,通过控制进出网络的流量,保护网络的安全。

防火墙的基本原理是通过分析数据包,根据已有的策略规则,允许或阻断数据流量。

除此之外,防火墙也具有连通网络的功能,实现安全可信区域(内部网络)和不信任区域(外部网

络)之间的桥接。

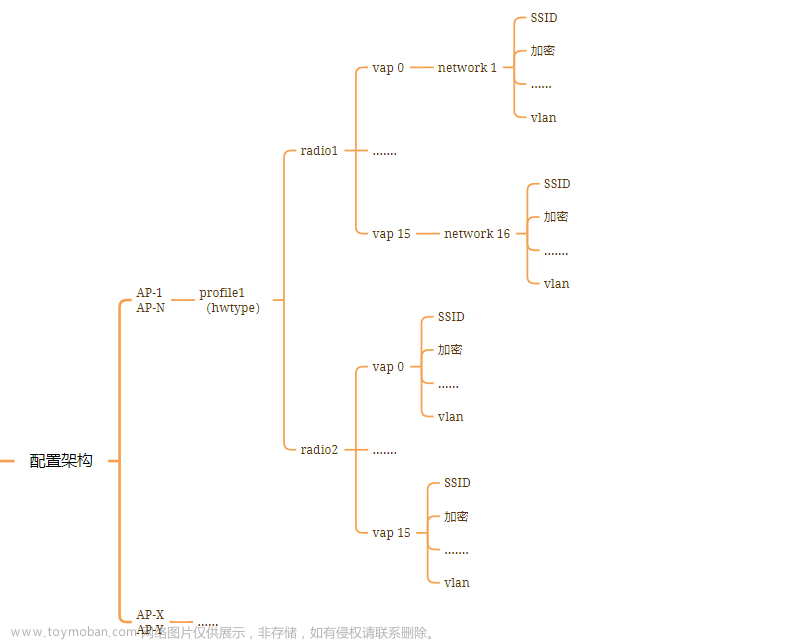

系统架构

组成系统架构的基本元素包括:

安全域

域是一个逻辑实体,将网络划分为不同部分,应用了安全策略的域称为“安全域”。

例如:trust安全域通常为内网等可信任网络,

untrust安全域通常为互联网等存在安全威胁的不可信任网络。

接口

接口是流量进出安全域的通道

接口必须绑定到某个安全域才能工作

默认情况下,接口都不能互相访问,只有通过策略规则,才能允许流量在接口之间传输

虚拟交换机(VSwitch)

虚拟交换机具有交换功能

VSwitch工作在二层,将二层安全域绑定到VSwitch上后,绑定到安全域的接口也被绑定到该VSwitch上,

一个VSwitch就是一个二层转发域,每个VSwitch都有自己独立的MAC地址表

因此设备的二层转发在VSwitch中实现。并且,流量可以通过VSwitch接口,实现二层与三层之间的转发

虚拟路由器(VRouter)

简称为VR

VRouter具有路由器功能,不同VR拥有各自独立的路由表

系统中有一个默认VR,名为trust-vr,默认情况下,所有三层安全域都将会自动绑定到trust-vr上

系统支持多VR功能且不同硬件平台支持的最大VR数不同

多VR将设备划分成多个虚拟路由器,每个虚拟路由器使用和维护各自完全独立的路由表,此时一台设备可以充当多台

路由器使用。

多VR使设备能够实现不同路由域的地址隔离与不同VR间的地址重叠,同时能够在一定程度上避免路由泄露,增

加网络的路由安全。

策略

策略是网络安全设备的基本功能,控制安全域间/不同地址段间的流量转发

默认情况下,安全设备会拒绝设备上所有安全域/接口/地址段之间的信息传输

策略规则(Policy Rule)决定从安全域到另一个安全域,或从一个地址段到另一个地

址段的哪些流量该被允许,哪些流量该被拒绝。

绑定关系(从属关系)

在系统架构中,安全域、接口、虚拟路由器和虚拟交换机之间具有从属关系,也成为“绑定关系”

各个元素之间的关系为:接口绑定到安全域,安全域绑定到VSwitch或VRouter,进而,接口也就绑定到了某个VSwitch或

VRouter。一个接口只能绑定到一个安全域上,一个安全域可以绑定多个接口。二层安全域只能绑定到VSwitch上,三层安全域只

能绑定到VRouter上

安全策略规则

默认情况下,所有的接口之间的流量都是拒绝的。不同的安全域之间、相同的安全域之内的接口流量均不能互访。要实现接口的互

访,只有通过创建策略规则,才能将流量放行。

(注意: 如果既有从源到目的的访问,又有反方向的主动访问,那么就要创建两条策略规则,允许双方向的

流量通过;如果只有单方向的主动访问,而反方向只回包即可,那么只需要创建源到目的的一条单方向的

策略。)

根据接口所属的安全域、VSwtich或VRouter的不同,要创建不同的策略才能允许接口互访,具体的规则如下:

属于同一个安全域的两个接口实现互访:

需要创建一条源和目的均为该安全域的策略。

例如,要实现上图中的eth0/0与eth0/1的互访,需要创建从L3-zone1到L3-zone1的允许流量通过的策略;或者,要实现eth-

0/3与eth0/4的互访,要创建源和目的均为L2-zone2的策略。

两个二层接口所在的安全域属于同一VSwitch,实现接口互访:

需要创建两条策略,第一条策略允许从一个安全域到另一个安全域流量放行,第二条策略允许反方向的流量通过。

例如,要实现上图中的eth0/2与eth0/3的互访,需要创建从L2-zone1到L2-zone2的策略和L2-zone2到L2-zone1这两条策

略。

两个二层接口所在的安全域属于不同的VSwtich的,实现接口互访:

每个VSwtich都具有唯一的一个VSwtich接口(VSwitchIF),该VSwtichIF与某个三层安全域绑定。要实现互访,需要创建放

行策略,源是一个VswichIF所属的三层安全域,目的是另一个VSwtichIF所属的三层安全域。同时,还需要创建反方向的策

略。

两个三层接口所在的安全域属于同一VRouter,实现接口互访:

需要创建策略允许从一个安全域到另一个安全域的流量放行。例如,要实现eth0/0和eth0/5的互访,要创建从L3-zone1到L3-

zone2的允许流量通过的策略,然后再创建反方向的策略。

两个三层接口所在的安全域从属于不同的VRouter的,实现接口互访:

若要实现接口互访,需要创建策略规则,允许从一个VRouter到另一个VRouter之间的流量放行。

同一VRouter下的二层接口和三层接口,实现互访:

创建允许流量通过的策略,策略的源是二层接口的VSwtichIF所绑定的三层安全域,策略的目的是三层接口所属的三层安全

域。然后,再创建反向策略。

例如,要实现eth0/0与eth0/2的互访,需要创建从L3-zone1到L2-zone1的策略,以及反向策略。

数据包处理流程

二层转发域中的转发规则

在一个VSwitch,即一个二层转发域中,通过源地址学习建立MAC地址转发表。

每个VSwitch都有自己的MAC地址转发表。

根据数

据包的类型(IP数据包、ARP包和非IP且非ARP包),分别进行不同的处理。

对于IP数据包

遵循以下转发规则:

- 收到数据包。

- 学习源地址,更新MAC地址转发表。

- 如果目的MAC地址是单播地址,则根据目的MAC地址查找出接口。这时又有以下两种情况:

- 如果目的MAC地址为VSwitch接口的MAC地址,并且VSwitch接口有IP地址,则按照路由转发规则进行转发;若VSwitch

接口没有IP地址,则丢弃。 - 根据目的MAC地址找到出接口。如果找到的出接口是数据包的源接口,则丢弃该数据报,否则从出接口继续转发数据

包。 - 如果在MAC地址表中没有找到出接口(未知单播),直接跳到第6步。

- 如果目的MAC地址为VSwitch接口的MAC地址,并且VSwitch接口有IP地址,则按照路由转发规则进行转发;若VSwitch

- 根据入接口和出接口确定源域和目的安全域。

- 查找策略规则。如果策略规则允许则转发数据包;如果策略规则不允许,则丢弃数据包。

- 如果在MAC地址转发表中没有找到出接口(未知单播),系统则尝试将数据包发给VSwitch中的所有其它二层接口,此时的操

作流程为:把其它的每一个二层接口做为出接口,二层接口所在的二层安全域作为目的域,查询策略规则,如果策略允许,则

在该二层接口转发数据包,如果策略不允许,则丢弃数据包。概括地说,对未知单播的转发即为策略限制下的广播。对于广播

和多播IP包的处理类似于对未知单播的处理,不同的是广播和多播IP包会被同时拷贝一份进行三层处理。

对于ARP包,广播包和未知单播包转发到VSwitch中的其它所有接口,同时,复制一份由ARP模块进行处理。

三层转发域的转发规则

0. 识别数据包的逻辑入接口,可能是一般无标签接口,也可能是子接口。从而确定数据包的源安全域。

- 对数据包进行合法性检查。如果源安全域配置了攻击防护功能,系统会在这一步同时进行攻击防护功能检查。

- 会话查询。如果该数据包属于某个已建立会话,则跳过4到10,直接进行第11步。

- 目的NAT(DNAT)操作。如果能够查找到相匹配的DNAT规则,则为包做DNAT标记。因为路由查询需要DNAT转换的IP地

址,所以先进行DNAT操作。

*说明:如果系统配置静态一对一BNAT规则,那么先查找匹配的BNAT规则。数据包匹配了BNAT规则之后,按照BNAT的设

定进行处理,不再查找普通的DNAT规则。 - 路由查询。系统的路由查询顺序从前到后依次为:策略路由(PBR)> 源接口路由(SIBR)> 源路由(SBR)> 目的路由

(DBR)> ISP路由。此时,系统得到了数据包的逻辑出接口和目的安全域。 - 源NAT(SNAT)操作。如果能够查找到相匹配的SNAT规则,则为包做SNAT标记。

*说明:如果系统配置静态一对一BNAT规则,那么先查找匹配的BNAT规则。数据包匹配了BNAT规则之后,按照BNAT的设

定进行处理,不再查找普通的DNAT规则。 - 下一跳VR查询。如果下一跳为VR,则继续查看指定的下一跳VR是否超出最大VR数限制(当前版本系统仅允许数据包最多通

过3个VR),如果超过则丢弃数据包,如果未超过,返回4;如果下一跳不是VR,则继续进行下一步策略查询。 - 策略查询。系统根据数据包的源安全域、目的安全域、源IP地址和端口号、目的IP地址和端口号以及协议,查找策略规则。如

果找不到匹配的策略规则,则丢弃数据包;如果找到匹配的策略规则,则根据规则指定的行为进行处理,分别是:

允许(Permit):允许数据包通过。

拒绝(Deny):拒绝数据包通过。

隧道(Tunnel):将数据包转发到指定的隧道。

是否来自隧道(Fromtunnel):检查数据包是否来自指定的隧道,如果是,则允许通过,如果不是,则丢弃。

Web认证(WebAuth):对符合条件的流量进行Web认证。 - 第一次应用类型识别。系统根据策略规则中配置的端口号和服务,尝试识别应用类型。

- 会话建立。

- 如果需要,进行第二次应用类型识别。根据数据包的内容和流量行为再次对应用类型进行精确识别。

- 应用层行为(ALG)控制。为特定的复杂协议实施自适应处理。

- 根据会话中记录的信息,例如NAT标记等,执行相应的处理操作。

- 将数据包转发到出接口。

模式

透明模式

路由模式

混合模式

旁路(Tap)模式

网络连接

**安全域:**安全域将网络划分为不同部分,例如trust(通常为内网等可信任部分)、untrust(通常为因特网等存在安全威胁的

不可信任部分)等。将配置的策略规则应用到安全域上后,系统就能够对出入安全域的流量进行管理和控制。

**接口:**接口允许流量进出安全域。因此,为使流量能够流入和流出某个安全域,必须将接口绑定到该安全域,并且,如果是三

层安全域,还需要为接口配置IP地址。然后,必须配置相应的策略规则,允许流量在不同安全域中的接口之间传输。

**VLAN:**虚拟局域网。

**DNS:**域名系统。

**DHCP:**动态主机配置协议。

**DDNS:**动态域名服务。

**PPPoE:**点对点协议。

**Virtual-Wire:实现子网间的直接二层通信。

虚拟路由器:**虚拟路由器具有路由器功能,不同虚拟路由器拥有各自独立的路由表。

**虚拟交换机:**虚拟交换机(VSwitch)具有交换机功能。VSwitch工作在二层,将二层安全域绑定到VSwitch上后,绑定到安全

域的接口也被绑定到该VSwitch上。流量可以通过VSwitch接口,实现二层与三层之间的转发。

**目的镜像接口:**系统的以太网口具有接口镜像功能。用户可以将接口的流量镜像到其它接口,对流量进行监控和分析。

**3G:**通过配置3G功能,使用户能够通过无线方式接入Internet。

**链路负载均衡:**通过动态链路探测技术将流量合理分发到不同链路,从而达到充分利用各条链路资源的目的。

应用层网关:ALG技术能够保证采用多通道数据传送的应用程序进行正常的数据通信,且保证NAT地址转换后,VoIP应用能

够正常通信。

**全局网络参数:**主要包括IP包数据处理选项,例如IP分片、TCP MSS值等。

安全域

在系统中,域是一个逻辑的实体,一个或多个接口可以绑定到域。被应用了策略规则的域即为安全域,为实现某个特定功能而存在

的域即为功能域。域具有以下特点:

接口绑定到域,二层域绑定到VSwitch,三层域绑定到VRouter。因此,二层域所在的VSwitch决定了该域中接口的VSwitch,

三层域所在的VRouter决定了该域中接口的VRouter。

二层和三层域决定其接口工作在二层模式或是三层模式。

系统支持域内部策略规则,比如“从trust到trust”的策略规则。

系统中为用户预定义了8个安全域,分别是:trust、untrust、dmz、L2-trust、L2-untrust、L2-dmz、vpnhub(VPN功能域)以

及ha(HA功能域)。用户也可以自定义域。事实上,预定义域与用户自定义域在功能上没有任何差别,用户可以自由选择

接口

接口允许流量进出安全域。因此,为使流量能够流入和流出某个安全域,必须将接口绑定到该安全域,并且,如果是三层安全域,

还需要为接口配置IP地址。然后,必须配置相应的策略规则,允许流量在不同安全域中的接口之间传输。多个接口可以被绑定到一

个安全域,但是一个接口不能被绑定到多个安全域。

安全网关设备具有多种类型接口,根据性质的不同,分为物理接口和逻辑接口。

物理接口:安全设备上的每一个以太网接口都表示一个物理接口。物理接口的名称是预先定义的,由媒体类型、插槽号和位置

参数组成,例如ethernet2/1或ethernet0/2。

逻辑接口:系统中的逻辑接口包括子接口、VSwitch接口、VLAN接口、回环接口、隧道接口、集聚接口、冗余接口、PPPoE

接口以及Virtual Forward接口。

根据接口所处安全域的不同,接口还可以分为二层接口和三层接口。

二层接口:属于二层域或者VLAN的接口均为二层接口。

三层接口:属于三层域的接口为三层接口。只有三层接口可以在NAT/路由模式下工作。

不同类型的接口在安全网关中具有不同的功能。下表列出各种逻辑接口的描述:

DNS

DNS为域名系统(Domain Name System)的缩写。DNS是一种组织成域层次结构的计算机和网络服务命名系统,用于TCP/IP网

络,主要用来寻找Internet域名(如www.xxxx.com)并转化为IP地址(如“10.1.1.1”)以定位相应的计算机和相应服务。

系统的DNS功能如下:

服务器:为设备配置DNS服务器。

解析:为设备的DNS功能设置重试次数和响应超时时间,以及为设备的DNS代理功能设置响应报文的TTL。

代理:设备作为DNS代理服务器,为与其连接的PC等(客户端)提供DNS代理功能。同时,设备可以根据域名选择不同的域

名服务器。

缓存:将DNS映射项储存在缓存中,用以提高查找速度。DNS映射项可新建、编辑以及删除。

NBT缓存:显示NBT缓存信息。

DNS缓存

在使用DNS功能过程中,系统可以将DNS映射条目储存到缓存中以提高查找速度。系统有以下三种获得DNS映射条目的方法:

动态获得:来自DNS响应。

静态获得:手动添加DNS映射条目到缓存。

注册获得:安全设备的一些功能模块,例如NTP、AAA和地址簿等,定义的DNS主机。

用户可以通过命令添加静态DNS映射条目到缓存、查看系统的DNS映射条目以及清除DNS动态映射条目。

DHCP

DHCP为动态主机配置协议(Dynamic Host Configuration Protocol)的缩写。DHCP能够自动为子网分配适当的IP地址以及相关

网络参数,从而减少网络管理需求。同时,DHCP能够保证不会出现地址冲突,能够重新分配闲置资源。

系统支持DHCP客户端功能、DHCP服务器功能和DHCP中继代理功能。

DHCP客户端:设备的接口可以设置成DHCP客户端,从DHCP服务器动态获得IP地址及网络参数配置。DHCP客户端配置参见

“配置接口” 在第39页。

DHCP服务器:设备的接口可以设置成DHCP服务器,通过配置的地址池,向与该接口相连的主机分配IP地址及网络参数。

DHCP中继代理:设备的接口可以设置成DHCP中继代理,中继代理从DHCP服务器获得DHCP信息,然后将获得信息传递到与

接口相连的主机。

虽然安全设备同时具有以上三种DHCP功能,但是在为安全设备配置DHCP功能时,一个接口只能配置一种功能。

PPPoE

PPPoE是以太网上点对点协议(Point-to-Point Protocol over Ethernet)的缩写。PPPoE结合PPP协议和以太网,在分配IP地址

的同时,可以对客户端进行接入控制、验证以及计费等。

PPPoE协议的实现包括两个阶段:发现阶段和PPP会话阶段。

发现阶段:在发现阶段,客户端确定一个PPPoE访问集中器(Access Concentrator),获得其以太网MAC地址并建立起一个

PPPoE会话标识符Session ID。

PPP会话阶段:客户端与在发现阶段确定的访问集中器进行PPP协商。这个协商过程与标准的PPP协商相同。

设备的接口可以配置成PPPoE客户端,进行PPPoE连接。文章来源:https://www.toymoban.com/news/detail-455356.html

Virtual Wire

设备支持基于VSwitch的Virtual Wire功能。开启该功能并配置Virtual Wire接口对后,两个Virtual Wire接口对形成一条虚拟线

路,将连接到设备Virtual Wire接口对的两个子网连接到一起,被连接的两个子网可以直接进行二层通信,不需要进行MAC地址学

习,也不需要通过其它子网的转发。并且,使用Virtual Wire功能的同时,还可以使用策略规则等功能进行控制。

Virtual Wire功能有两种模式,分别是Strict和Non-Strict,具体描述如下:

Strict Virtual Wire模式:在该模式下,数据包只可以在Virtual Wire接口对之间传输,并且VSwitch不可以工作在混合模式

下。连接到Virtual Wire接口的PC不可以通过该接口管理设备也不可以通过该接口访问Internet。

Non-Strict Virtual Wire模式:在该模式下,数据包除可以在Virtual Wire接口对之间传输外,VSwtich还支持混合模式的数据

转发,即该模式仅将二层数据包限制在Virtual Wire接口对之间传输,并不影响三层数据包的转发。文章来源地址https://www.toymoban.com/news/detail-455356.html

到了这里,关于神州数码-DCFW-1800原理及配置的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!