1.访问控制简介

在计算机系统中,认证、访问控制(Access Control)和审计共同建立了保护系统安全的基础。认证是用户进入系统的第一道防线,访问控制是在鉴别用户的合法身份后,控制用户对数据信息的访问,它是通过引用监控器实施这种访问控制的。

访问控制是在身份认证的基础上,根据身份对提出的资源访问请求加以控制,是针对越权使用资源的现象进行防御的措施。访问控制是网络安全防范和保护的主要策略,它可以限制对关键资源的访问,防止非法用户或合法用户的不慎操作所造成的破坏。

目的:为了限制访问主体(用户、进程、服务等)对访问客体(文件、系统等)的访问权限,从而使计算机系统在合法范围内使用;决定用户能做什么,也决定代表一定用户利益的程序能做什么。

访问控制三元组:主体、客体、访问控制策略

主体是访问客体的主动实体;客体是被访问的被动实体

主体是一个主动的实体,它提供对客体中的对象或数据的访问要求。主体可以是能够访问信息的用户、程序、进程。当程序访问文件时,程序是主体而文件是客体。

客体是含有被访问信息的被动实体。客体可以是一台计算机、一个数据库、一个文件、一个计算机程序、目录,甚至可以是一个数据库中的一个表中的一个数据区。当你在数据库中查询信息的时候,你就是一个主动实体,而数据库就是一个被动实体。

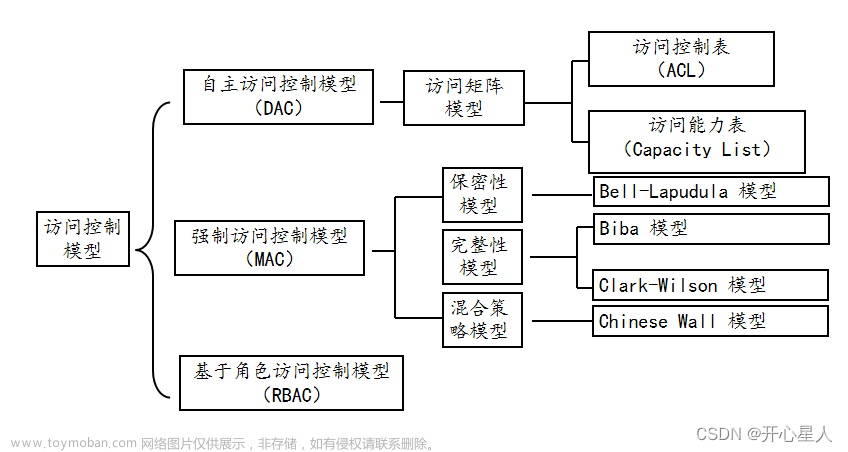

2.访问控制模型

2.1.自主访问控制

自主访问控制DAC模型是根据自主访问控制策略建立的一种模型,允许合法用户以用户或用户组的身份访问策略规定的客体,同时阻止非授权用户访问客体,某些用户还可以自主地把自己所拥有的客体的访问权限授予其它用户。

自主访问控制又称为任意访问控制。Linux\Unix、Windows操作系统都提供自主访问控制的功能。在实现上,首先要对用户的身份进行鉴别,然后就可以按照访问控制列表所赋予用户的权限允许和限制用户使用客体的资源。主体控制权限的修改通常由特权用户或是特权用户(管理员)组实现。

2.1.1.访问控制矩阵

为了实现完备的自主访问控制系统,由访问控制矩阵提供的信息必须以某种形式存放在系统中。访问矩阵中的每行表示一个主体,每一列则表示一个受保护的客体,而矩阵中的元素,则表示主体可以对客体的访问模式。

2.1.2.访问能力表和访问控制表

基于矩阵的行的访问控制信息表示是访问能力表(CL, Capacity List),即每个主体都附加一个该主体可访问的客体的明细表。

基于矩阵的列的访问控制信息表示的是访问控制表(ACL, Access Control List),即每个客体附加一个它可以访问的主体的明细表。

多数集中式操作系统中使用访问控制表或者类似方式实施访问控制。由于分布式系统中很难确定给定客体的潜在主体集,在现代OS中CL也得到广泛应用。

自主访问控制机制,由于它易于扩展和理解。大多数系统仅基于自主访问控制机制来实现访问控制,如主流操作系统、防火墙等。

2.2.强制访问控制

强制访问控制(MAC,Mandatory Access Control)是“强加”给访问主体的,即系统强制主体服从访问控制政策。强制访问控制的主要特征是对所有主体及其所控制的客体(例如:进程、文件、段、设备)实施强制访问控制。

2.2.1.安全标签

强制访问控制对访问主体和受控对象标识两个安全标签:一个是具有偏序关系的安全等级标签;另一个是非等级分类标签。它们是实施强制访问控制的依据。系统通过比较主体和客体的安全标签来决定一个主体是否能够访问某个客体。用户的程序不能改变他自己及任何其它客体的安全标签,只有管理员才能够确定用户和组的访问权限。

安全标签是限制和附属在主体或客体上的一组安全属性信息。安全标签的含义比能力更为广泛和严格,因为它实际上还建立了一个严格的安全等级集合。

2.2.2.强制访问策略

强制访问策略将每个主体与客体赋予一个访问级别,如,最高秘密级(Top Secret),秘密级(Secret),机密级(Confidential)及无级别级(Unclassified),定义其级别为T>S>C>U。用一个例子来说明强制访问控制规则的应用,如WEB服务以“秘密级”的安全级别运行。假如WEB服务器被攻击,攻击者在目标系统中以“秘密级”的安全级别进行操作,他将不能访问系统中安全级为“最高秘密级”的数据。

强制访问控制系统根据主体和客体的敏感标记来决定访问模式,访问模式包括:

向下读(rd,read down):主体安全级别高于客体信息资源的安全级别时允许的读操作;

向上读(ru,read up):主体安全级别低于客体信息资源的安全级别时允许的读操作;

向下写(wd,write down):主体安全级别高于客体信息资源的安全级别时允许执行的写操作;

向上写(wu,write up):主体安全级别低于客体信息资源的安全级别时允许执行的写操作。

2.2.3.Bell-LaPadula模型和Biba模型

由于MAC通过分级的安全标签实现了信息的单向流通,因此它一直被军方采用,其中最著名的是Bell-LaPadula模型和Biba模型:Bell-LaPadula模型具有只允许向下读、向上写的特点,可以有效地防止机密信息向下级泄露;Biba模型则具有不允许向下读、向上写的特点,可以有效地保护数据的完整性。

Bell-LaPadula模型

Bell-Lapadula安全模型(也称为BLP模型)利用“不上读/不下写”的原则来保证数据的保密性。

以信息的敏感度作为安全等级的划分标准,主体和客体用户被划分为以下安全等级:公开(Unclassified)、秘密(Confidential)、机密(Secret)、绝密(Top Secret),安全等级依次增高。

BLP模型不允许低安全等级的用户读高敏感度的信息,也不允许高敏感度的信息写入低敏感度区域,禁止信息从高级别流向低级别。强制访问控制通过这种梯度安全标签实现信息的单向流通,这种方法一般应用于军事用途。

Biba模型

由于BLP模型存在不保护信息的完整性和可用性、不涉及访问控制等缺点。Biba模型针对的是信息的完整性保护,主要用于非军用领域。

Biba模型的划分标准是信息对象的完整性,主体和客体用户被划分为以下完整性级别:重要(Important)、很重要(Very Important)、极重要(Crucial),完整性级别依次增高。

Biba模型利用“不下读/不上写”的原则来保证数据的完整性。在实际应用中,完整性保护主要是为了避免应用程序修改某些重要的系统程序或系统数据库。

2.2.4.Chinese Wall模型

Chinese Wall模型是应用在多边安全系统中的安全模型(也就是多个组织间的访问控制系统),应用在可能存在利益冲突的组织中。最初是为投资银行设计的,但也可应用在其它相似的场合。

Chinese Wall安全策略的基础是客户访问的信息不会与目前他们可支配的信息产生冲突。在投资银行中,一个银行会同时拥有多个互为竞争者的客户,一个银行家可能为一个客户工作,但他可以访问所有客户的信息。因此,应当制止该银行家访问其它客户的数据。

Chinese Wall安全模型的两个主要属性:

1、用户必须选择一个他可以访问的区域;

2、用户必须自动拒绝来自其它与用户所选区域的利益冲突区域的访问。

这种模型同时包括了DAC和MAC的属性:银行家可以选择为谁工作(DAC),但是一旦选定,他就只能为该客户工作(MAC)。

Chinese Wall安全模型在网络安全体系中应用的一个典型的例子是位于防火墙内部的一台服务器,连接着内部与外部网络。假如策略禁止经由此服务器转发数据,该服务器将暴露于外部网络(也就是说,该服务器仅能与外部网络通讯,而不能与内部网络通讯)。

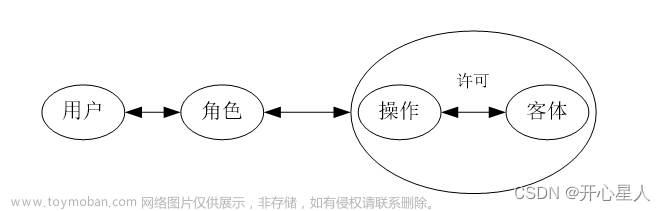

2.3.基于角色的访问控制模型

基于角色的访问控制(RBAC,Role-based Access)模型的要素包括用户、角色、许可等基本定义。

用户是一个可以独立访问计算机系统中的数据或者用数据表示的其它资源的主体。

角色是指一个组织或任务中的工作或者位置,它代表了一种权利、资格和责任。

许可(特权)是允许对一个或多个客体执行的操作。

一个用户可经授权而拥有多个角色,一个角色可由多个用户构成;每个角色可拥有多种许可,每个许可也可授权给多个不同的角色;每个操作可施加于多个客体(受控对象),每个客体也可以接受多个操作。

RBAC模型的基本思想是将访问许可权分配给一定的角色,用户通过饰演不同的角色获得角色所拥有的访问许可权。这是因为在很多实际应用中,用户并不是可以访问的客体信息资源的所有者(这些信息属于企业或公司)。这样的话,访问控制应该基于员工的职务而不是基于员工在哪个组或谁是信息的所有者,即访问控制是由各个用户在部门中所担任的角色来确定的,例如,一个学校可以有教工、老师、学生和其它管理人员等角色。

角色可以看作是一组操作的集合,不同的角色具有不同的操作集,这些操作集由系统管理员分配给角色。

RBAC是实施面向企业的安全策略的一种有效的访问控制方式,其具有灵活性、方便性和安全性的特点,目前在大型数据库系统的权限管理中得到普遍应用。

角色由系统管理员定义,角色成员的增减也只能由系统管理员来执行,即只有系统管理员有权定义和分配角色。用户与客体无直接联系,他只有通过角色才享有该角色所对应的权限,从而访问相应的客体。因此用户不能自主地将访问权限授给别的用户,这是RBAC与DAC的根本区别所在。

RBAC与MAC的区别在于:MAC是基于多级安全需求的,而RBAC则不是。文章来源:https://www.toymoban.com/news/detail-457116.html

内容均来自计算机三级信息安全课件资料,需要的话可以找我发给你。文章来源地址https://www.toymoban.com/news/detail-457116.html

到了这里,关于【计算机三级信息安全】访问控制模型的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!