centos7 服务器基本的安全设置步骤

关闭ping扫描,虽然没什么卵用

先切换到root

echo 1 /proc/sys/net/ipv4/icmp_echo_ignore_all

1代表关闭

0代表开启

用iptables

iptables -I INPUT -p icmp -j DROP

简单介绍下基本的 dedecms _aq/' target='_blank'安全设置

一、创建普通用户,禁止root登录,只允许普通用户使用su命令切换到root

这样做的好处是双重密码保护,黑客就算知道了普通用户的密码,如果没有root密码,对服务器上攻击也比较有限

以下是具体做法(需要在root下)

添加普通用户

useradd xxx

设置密码

passwd xxx

这样就创建好了一个普通用户

禁止root登录

vi /etc/ssh/sshd_config

PermitRootLogin no

Systemctl restart sshd

这样就完成了第一步,之后root就无法登录服务器只能通过普通用户su切换

二、修改ssh的默认端口22,因为ssh的端口是22,我们如果修改了该端口,他们就需要花费一点时间来扫描,稍微增加了点难度

以下将端口改为51866可以根据需要自己更改,最好选择10000-65535内的端口

step1 修改/etc/ssh/sshd_config

vi /etc/ssh/sshd_config

#Port 22 //这行去掉#号

Port 51866 //下面添加这一行

为什么不先删除22,以防其他端口没配置成功,而又把22的删除了,无法再次进入服务器

step2 修改SELinux

安装semanage

$ yum provides semanage

$ yum -y install policycoreutils-python

使用以下命令查看当前SElinux 允许的ssh端口:

semanage port -l | grep ssh

添加51866端口到 SELinux

semanage port -a -t ssh_port_t -p tcp 51866

注:操作不成功,可以参考:

失败了话应该是selinux没有打开

然后确认一下是否添加进去

semanage port -l | grep ssh

如果成功会输出

ssh_port_t tcp 51866, 22

step3 重启ssh

systemctl restart sshd.service

查看下ssh是否监听51866端口

netstat -tuln

Step4 防火墙开放51866端口

firewall-cmd --permanent --zone=public --add-port=51866/tcp

firewall-cmd --reload

然后测试试试,能不能通过51866登录,若能登录进来,说明成功,接着删除22端口

vi /etc/ssh/sshd_config

删除22端口 wq

systemctl restart sshd.service

同时防火墙也关闭22端口

firewall-cmd --permanent --zone=public --remove-port=22/tcp

注意如果是使用阿里的服务器需要到阿里里面的安全组添加新的入站规则(应该是因为阿里的服务器是用的内网,需要做端口映射)

三、使用一些类似DenyHosts预防SSH暴力破解的软件(不详细介绍)

其实就是一个python脚本,查看非法的登录,次数超过设置的次数自动将ip加入黑名单。

四、使用云锁(不详细介绍)

参考自

总的来说做好了前两步能够减少至少百分之五十的入侵,在做好第三步之后,基本可以杜绝百分之八十以上的入侵。当然最重要的还是自己要有安全意识,要多学习一些安全知识和linux的知识。

第三第四其中都有稍微提到一点,感兴趣可以看看

[img]

16 CentOS7登录安全修复——密码复杂度-登录限制-root限制登录

一、密码复杂度设置

CentOS密码复杂度配置通过/etc/pam.d/system-auth文件中的pam_cracklib.so模块来实现。

首先查看/etc/pam.d/system-auth文件

可以看到当前并没有看到pam_cracklib.so模块

原因:

pam_pwquality.so是兼容pam_cracklib.so模块的,所以pam_cracklib.so的选项也适用于pam_pwquality.so

pam_cracklib.so支持的部分选项如下:

retry=N:定义登录/修改密码失败时,可以重试的次数

minlen=N:新密码的最小长度

dcredit=N:当N0时表示新密码中数字出现的最多次数;当N0时表示新密码中数字出现最少次数;

ucredit=N: 当N0时表示新密码中大写字母出现的最多次数;当N0时表示新密码中大写字母出现最少次数;

lcredit=N: 当N0时表示新密码中小写字母出现的最多次数;当N0时表示新密码中小写字母出现最少次数;

ocredit=N:当N0时表示新密码中特殊字符出现的最多次数;当N0时表示新密码中特殊字符出现最少次数;

maxrepeat=N:拒绝包含多于N个相同连续字符的密码。 默认值为0表示禁用此检查

maxsequence=N:拒绝包含长于N的单调字符序列的密码。默认值为0表示禁用此检查。实例是'12345'或'fedcb'。除非序列只是密码的一小部分,否则大多数此类密码都不会通过简单检查。

enforce_for_root: 如果用户更改密码是root,则模块将在失败检查时返回错误。默认情况下,此选项处于关闭状态,只打印有关失败检查的消息,但root仍可以更改密码。不要求root用户输入旧密码,因此不会执行比较旧密码和新密码的检查

接下来修改system-auth文件,配置密码复杂度策略

在system-auth文件中 pam_pwquality.so后添加minlen=8 dcredit=-2 ucredit=-1 lcredit=-1 ocredit=-1

参数含义:密码长度最小为8位,数字出现的最少次数为2次,大写字母出现最少1次,小写字母出现最少1次,特殊字符出现最少1次

保存退出后,进行测试密码复杂度配置是否生效

新建一个test账户,使用root账户设置test账户的密码为test,密码修改成功。(证明root账户不受pam认证规则的限制)

账号密码规则测试:

然后切换到test账户设置test账户的密码。这里尝试设置密码为Pw39@。

报错提示大写字母少于8位,说明minlen=8已经生效。

接下来尝试设置密码为Pwqwert@

报错提示数字少于2位,说明dcredit=-2已经生效。

接下来尝试设置密码为pw12qwer@

报错提示大写字母少于1位,说明ucredit=-1已经生效。

passwd:Have exhausted maximum number of retries for service(passwd:已经用尽了最多可重试的服务次数),说明retry=3已经生效。

接下来重新设置密码,尝试设置密码为PW12QWER@

报错提示小写字母少于1位,说明lcredit=-1已经生效。

接下来尝试设置密码为Pw12qwer

报错提示特殊字符少于1位,说明ocredit=-1已经生效。

限制root用户

vi etc/pam.d/system-auth

在sysstem-auth文件中pam_pwquality.so行添加enforce_for_root

然后测试是否root被限制,也要遵守密码复杂度策略

用root账户设置test账户密码为Pw12qwer

报错提示特殊字符少于1位,说明root用户已经被限制,也要遵守pam认证规则。

二、禁用root用户登录

注意:禁用root前必须要创建一个普通账户,并且验证用户可以正常登录

1、首先增加一个普通账号,别禁止root账号后没有其他账号登录系统了:

——增加用户:adduser xxxx

——设置密码:passwd xxxx

2、修改ssh配置:www.fafau.com

——修改配置文件:vi /etc/ssh/sshd_config

——配置文件中增加一行:PermitRootLogin no

——保存退出,重启ssh服务:service sshd restart

3、下次登录系统,root账号会被拒绝登录。

——可以先用xxxx登录,之后su root即可

三、限制用户登录失败次数并锁定用户

CentOS如何禁用root密码登录

权限具体情况具体分析的一般来说是都是通过文件的读写来实现权限的分配的比如一个root用户的文件一般是不能让其他用户读写的,可以通过chmod来更改文件的读写权限

centos7.2有必要禁止root么

不用,建议禁止远程登陆,为了安全,如果是学习的话,就直接使用root吧,权限高,方便。

Centos7 禁用本地root用户和禁止root远程登录

useradd test

passwd test

visudo

增加如下配置

保存退出即可,测试test用户登录就修改操作正常。

vim /etc/ssh/sshd_config

找到 # PermitRootLogin yes

改为 PermitRootLogin no

编辑/etc/pam.d/login文件,增加如下一行

auth required pam_succeed_if.so user != root quiet

vim /etc/ssh/sshd_config

#Port 22字段删掉#,将22改为其他不被使用的端口

systemctl restart sshd.service

CentOs web服务器安全防范经验总结

1.禁用ROOT权限登录。(重要)

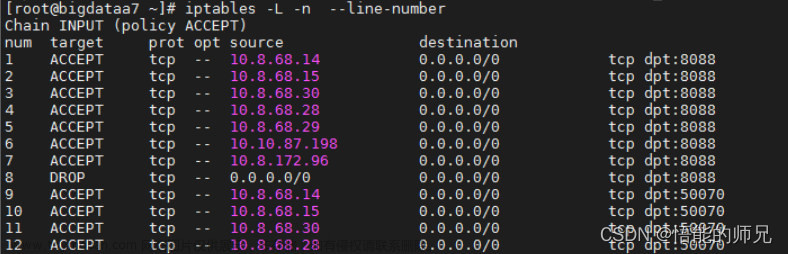

2.安全组收缩不使用的端口,建议除443/80以及ssh登录等必要端口外全部关闭。

3.防火墙收缩不使用的端口,建议除443/80以及ssh登录端口外全部关闭。

4.更改ssh默认端口22

5.除登录USER,禁止其他用户su到root进程,并且ssh开启秘钥及密码双层验证登录。(重要)

6.限制除登录USER外的其他用户登录。

7.安装DenyHosts,防止ddos攻击。

8.禁止系统响应任何从外部/内部来的ping请求。

9.保持每天自动检测更新。

10.禁止除root之外的用户进程安装软件及服务,如有需要则root安装,chown给到用户。

11.定时给服务器做快照。

12.更改下列文件权限:

13.限制普通用户使用特殊命令,比如wget,curl等命令更改使用权限,一般的挖矿程序主要使用这几种命令操作。

1.nginx进程运行在最小权限的子用户中,禁止使用root用户启动nginx。(重要)

2.配置nginx.conf,防范常见漏洞:

1.禁止root权限启动apache服务!禁止root权限启动apache服务!禁止root权限启动apache服务!重要的事情说三遍!因为这个问题被搞了两次。

2.改掉默认端口。

3.清空webapps下除自己服务外的其他文件,删除用户管理文件,防止给木马留下后门。

4.限制apache启动进程su到root进程以及ssh登录,限制启动进程访问除/home/xx自身目录外的其他文件。

5.限制apache启动进程操作删除以及编辑文件,一般a+x即可。

1.关闭外网连接,与java/php服务使用内网连接。

2.在满足java/php服务的基础上,新建最小权限USER给到服务使用,禁止USER权限访问其他项目的库。

3.root密码不要与普通USER相同。

4.建议使用云库,云库具备实时备份,动态扩容,数据回退等功能,减少操作风险。

1.关闭外网连接,只允许内网交互,基本这个做了之后就已经稳了。

2.禁止root权限启动,运行在普通用户进程里。

3.更改默认端口。

4.添加登录密码。文章来源:https://www.toymoban.com/news/detail-458761.html

以上是自己做的防范手段,不成熟见解,有一些方案待验证,不定时更新,欢迎大佬补充!文章来源地址https://www.toymoban.com/news/detail-458761.html

到了这里,关于centos禁止root,centos禁止root远程登录的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!