6.1.4.1 身份鉴别

本项要求包括:

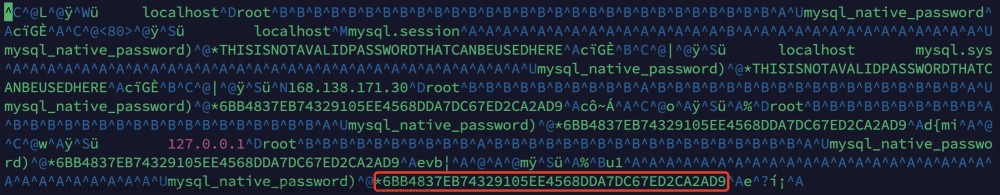

a) 应对登录的用户进行身份标识和鉴别,身份标识具有唯一性,身份鉴别信息具有复杂度要求并定期更换;

b) 应具有登录失败处理功能,应配置并启用结束会话、限制非法登录次数和当登录连接超时自动退出等相关措施

在等级保护体系中,级别越高,对安全性要求越高。

等保2.0中主要在安全物理环境和安全计算环境中提到身份鉴别要求。安全物理环境中的身份鉴别主要指真实的人进入机房时要进行的身份认证,安全计算环境中的身份鉴别主要指用户登录计算机、其他计算设备或业务系统时要进行的身份认证。在等保3级中,要求必须采用双因子认证技术;在等保4级中,要求安全通信网络中通信前基于密码技术对通信的双方进行验证或认证,计算机或进程之间通讯需要进行身份认证。

身份鉴别技术是我们大多数人最熟悉的安全技术,我们每天登录电脑、手机时都要进行身份鉴别,然后才能进行各种操作。身份鉴别的目的是确认用户身份,是最基本的安全技术也是最重要的安全技术,因为其他安全技术(比如权限控制、安全审计等)都要依赖用户身份信息。如果身份信息不可信,安全就成了无本之木、无源之水,失去了根基。文章来源:https://www.toymoban.com/news/detail-461824.html

另外,在等保2.0中提到身份标识必须具有唯一性ÿ文章来源地址https://www.toymoban.com/news/detail-461824.html

到了这里,关于身份鉴别解读与技术实现分析(1)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!