三、网络信息安全等级与标准。 (重点是tcsec、 cc、我国的标准)

1、TCSEC标准(可信任计算机标准评估准则):

为了实现对网络安全的定性评价,美国国防部在1985年制定了可信任计算机标准评估准则(TCSEC),它已经成为了现行的网络安全标准。

在TCSEC中,美国国防部按处理信息的等级和应采用的响应措施,将计算机安全从高到低分为A、B、C、D四类七个级别,共27条评估准则。其中: D级为无保护级、C级为自主保护级(C1级为机动安全保护,C2级为控制访问保护)、B级为强制保护级(B1级为标签安全,B2级为结构保护,B3级为安全域)、A级为验证保护级。随着安全等级的提高,系统的可信度随之增加,风险逐渐减少。

2、欧洲ITSEC标准

3、加拿大CTCPEC评价标准

4、美国联邦准则FC

5、联合公共准则CC标准:

1993年6月,美国、加拿大及欧洲四国经协商同意,起草单一的通用准则(CC)并将其推进到国际标准。CC的目的是建立一个各国都能接受的通用的信息安全产品和系统的安全性评价准则,国家与国家之间可以通过签订互认协议,决定相互接受的认可级别,这样能使大部分的基础性安全机制在任何一个地方通过了CC准则评价并得到许可进人国际市场时,不需要再作评价,使用国只需测试与国家主权和安全相关的安全功能,从而大幅节省评价支出并迅速推向市场。CC结合了FC及ITSEC的主要特征,它强调将安全的功能与保障分离,并将功能需求分为九类63族,将保障分为七类29族。

6、BS7799标准

7、我国的标准:

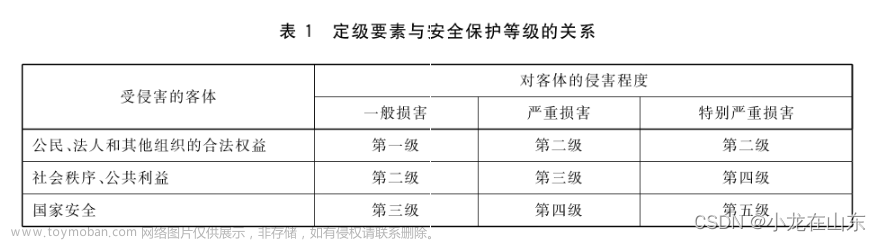

GB17895-1999该准则将信息系统安全分为五个等级:自主保护级,系统审计保护级,安全标记保护级,结构化保护级和访问验证保护级。主要的安全考核指标有身份认证,自主访问控制,数据完整性审计等,这些指标涵盖了不同级别的安全要求文章来源:https://www.toymoban.com/news/detail-468155.html

1.数字签名的基本原理及过程。

原理:

签名:

1、将要签名的文件进行hash计算。

2、用私钥将文件的hash值进行签名。

3、除了签名外,还可以添加时间戳以指示签名时间。

签别:

1、将原文件进行hash计算得到hash值。

2、将签名的公钥从签名数据中计算出签名数据中的hash值。

3、将步骤1中得到的hash值和步骤2得到的hash值进行对比,如果对比结果一致则验证通过,反之验证失败。

过程:

发送报文时,发送方用一个哈希函数从报文文本中生成报文摘要,然后用发送方的私钥对这个摘要进行加密,这个加密后的摘要将作为报文的数字签名和报文一起发送给接收方,接收方首先用与发送方一样的哈希函数从接收到的原始报文中计算出报文摘要,接着再公钥来对报文附加的数字签名进行解密,如果这两个摘要相同、那么接收方就能确认该报文是发送方的。文章来源地址https://www.toymoban.com/news/detail-468155.html

到了这里,关于网络信息安全等级与标准的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!