识别文件类型

文件分离

文件合并

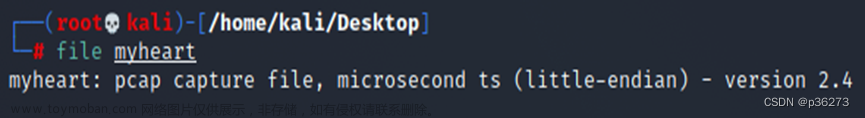

识别文件类型

当文件没有后缀名或者有后缀名无法正常打开时,根据识别的文件类型来修改后缀名即可正常打开文件。

使用场景:不知道后缀名,无法打开文件。

第一种方式:kali中使用 file 文件名

file1 word文件

file2 PNG图片

第二种方式 查看文件头数据

工具:010editor

png

zip

当文件头残缺/错误而导致无法打开正常文件,我们先去查看文件类型,然后去修改或添加文件头部数据。

打开010editor,去修改这个头部字段

将头部改成png正常的头部即可 89 50 4E 47

文件分离

当文件自动分离出错或者因为其他原因无法自动分离时,可以使用dd实现。

格式:

dd if =源文件 of = 目标文件名 bs = 1 skip = 开始分离的字节数

参数说明:if=file

#输入文件名,缺省为标准输入of=file

#输出文件名,

缺省为标准输出bs=bytes

#同时设置读写块的大小为bytes,可代替ibs和obs。skip=blocks

#从输入文件开头跳过blocks个块后再开始复制

如图,我们对该文件进行分离操作

dd if=1.txt of=2.txt bs=5 count=1

dd if=1.txt of=3.txt bs=5 count=3 skip=1

文件合并

如图,给了三个文件和一个md文件,这三个文件出题人可能不会按顺序给你,将这三个我呢见合并后进行md5加密,最终和这个md5文件一样就说明合并成功。

Linux下文件合并操作

Cat 1.txt 2.txt 3.txt > 4.txt

Windows下合并操作

copy /B 1.txt+2.txt+3.txt 4.txt

文章来源:https://www.toymoban.com/news/detail-469515.html

文章来源:https://www.toymoban.com/news/detail-469515.html

有时候出题人给我们的文件是无法打开的,合并后我们还需要对文件进一步操作,比如说查看文件类型,添加头部数据等等。文章来源地址https://www.toymoban.com/news/detail-469515.html

到了这里,关于渗透测试-CTF文件类型操作的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!

![[渗透测试]—2.2 常见的攻击类型](https://imgs.yssmx.com/Uploads/2024/02/540451-1.jpg)