在一次授权测试中碰到一种密文,当时无法解出明文,当结束后对这种难缠的加密算法进行了学习,因此产生了这篇文章。

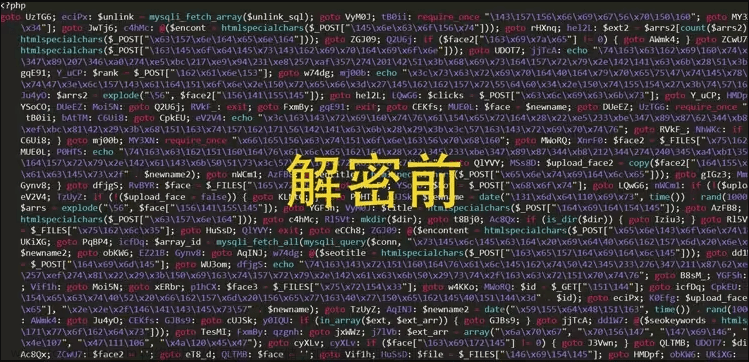

密文形式如下图所示:

经查询为Bcryp加密,而且同一明文密码经过加密后生成的密文不是相同的,比如我们尝试加密123456789两次加密的结果如下所示:

本次学习采用Spring Security crypto 项目实现的BCrypt加密,对该项目中生成密文的步骤进行一步一步的分析调试,发现BCrypt加密算法是先随机生成salt,然后使用随机生成的salt与明文密码进行计算得出hashed,hashed再与salt进行拼接形成新的密文。

经过对salt和密文的对比,发现salt就是最终密文的前半段。

而且经过实验得知当salt固定后生成的密文也将固定。当学习进行到这里也就对如何破解BCrypt密文就有思路了。先读取salt(也就是密文前半段)与密码本一同进行hashpw加密,算出的结果与密文进行对比,结果相同则输出明文。这样我们就将BCrypt密文破解转化成正向碰撞彩虹表的形式来进行破解。

为了方便大家,这里就写了一个简单的BCrypt破解工具,使用方法如下:

首在再命令行输入:java -jar java -jar BCrypt-de.jar 启动程序

程序会提示输入将要解密的密文,输入后按回车

输入完将要解密的密文后,程序还会提示输入密码本的位置

按要求输入后,程序会自动进行密码本碰撞测试,期间会输出密码本的密码个数以及程序执行进度、破解成功则会输出明文密码以及破解所用的时间。

如果爆破失败也会输出失败信息,同时也将用时进行输出.

估算了一下破解速度约为12.5次/s,破解10000的密码本用时在13分钟左右,总体来说也能接受,如果爆破10000的密码本也没爆出来,劝你还是放弃吧,或者考虑密码覆盖等其他方式吧(要先进行备份,以及确定不影响业务的情况下进行)。

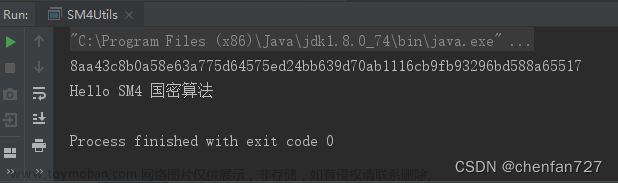

BCrypt密文生成工具使用方法如下:

首在再命令行输入:java -jar java -jar BCrypt-en.jar 并回车启动程序

输入明文密码,输入明文密码后按回车则会输出密文

Bcrypt密文破解工具下载地址:登录 - Gitee.com

Bcrypt密文生成工具下载地址:登录 - Gitee.com文章来源:https://www.toymoban.com/news/detail-470263.html

注:本文章为本人学习记录,请勿用于非法活动中,如有安全事件与本文无关。文章来源地址https://www.toymoban.com/news/detail-470263.html

到了这里,关于Bcrypt密码生成及解密工具的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!