漏洞描述

Apache Druid 是一个高性能的数据分析引擎。

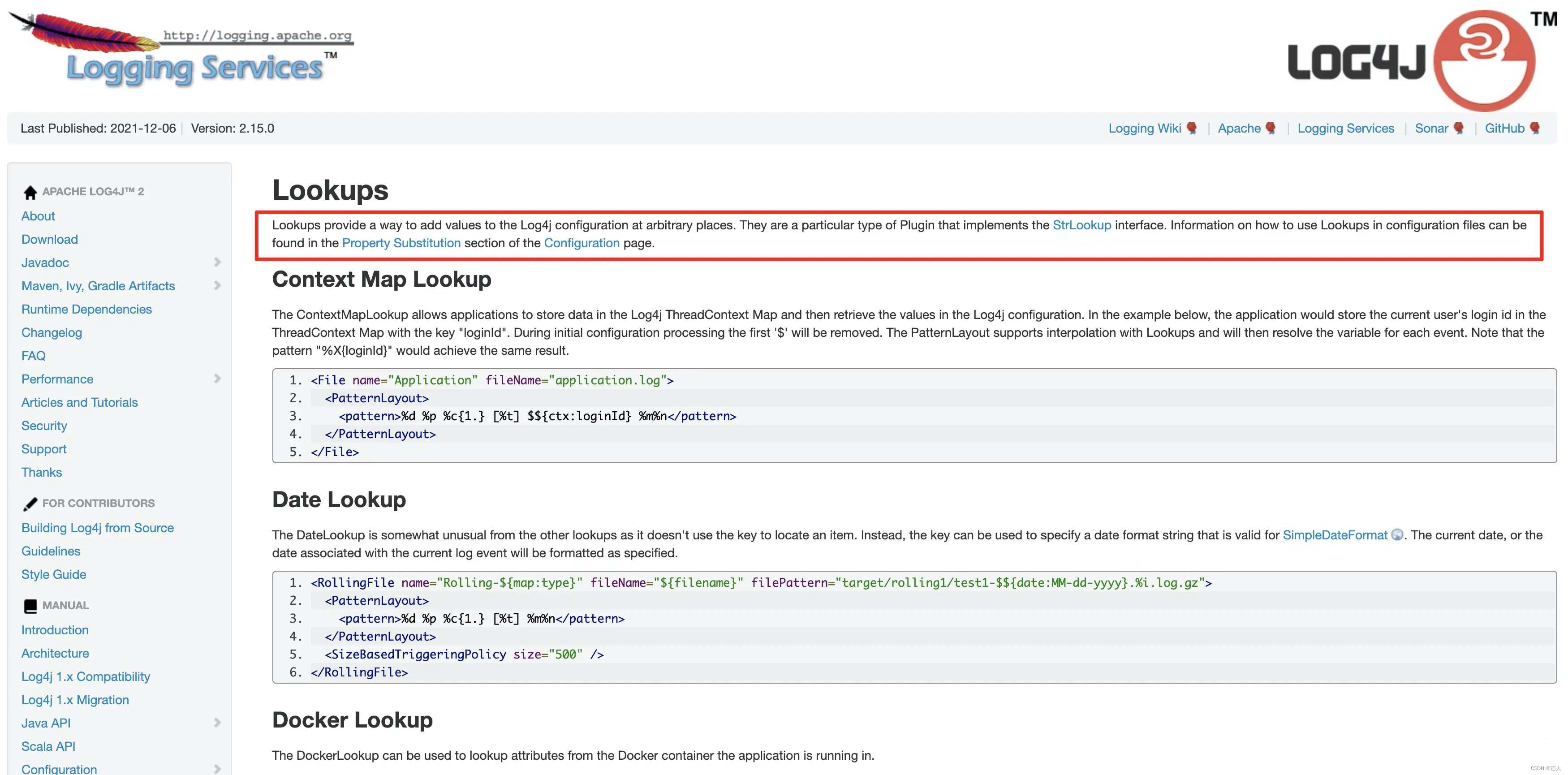

Kafka Connect模块曾出现JNDI注入漏洞(CVE-2023-25194),近期安全研究人员发现Apache Druid由于支持从 Kafka 加载数据的实现满足其利用条件,攻击者可通过修改 Kafka 连接配置属性进行 JNDI 注入攻击,进而在服务端执行任意恶意代码。

Apache Druid通过部署在内网,用户可对其开启身份认证机制降低漏洞利用风险。

| 漏洞名称 | Apache Druid中Kafka配置远程代码执行漏洞 |

|---|---|

| 漏洞类型 | 输入验证不恰当 |

| 发现时间 | 2023/4/19 |

| 漏洞影响广度 | 一般 |

| MPS编号 | MPS-2023-6623 |

| CVE编号 | - |

| CNVD编号 | - |

影响范围

org.apache.druid:druid-core@(-∞, 25.0.0]

修复方案

避免Apache Druid开放至互联网,并开启身份认证机制

参考链接

https://www.oscs1024.com/hd/MPS-2023-6623

https://mp.weixin.qq.com/s/O2smYIPIRC_fjGdAetWcMQ

https://hackerone.com/reports/1529790

关于墨菲安全

墨菲安全是一家为您提供专业的软件供应链安全管理的科技公司,核心团队来自百度、华为、乌云等企业,公司为客户提供完整的软件供应链安全管理平台,围绕SBOM提供软件全生命周期的安全管理,平台能力包括软件成分分析、源安全管理、容器镜像检测、漏洞情报预警及商业软件供应链准入评估等多个产品。为客户提供从供应链资产识别管理、风险检测、安全控制、一键修复的完整控制能力。

开源项目:https://github.com/murphysecurity/murphysec/?sf=qbyj

产品可以极低成本的和现有开发流程中的各种工具一键打通,包括 IDE、Gitlab、Bitbucket、Jenkins、Harbor、Nexus 等数十种工具无缝集成。

免费代码安全检测工具: https://www.murphysec.com/?sf=qbyj

免费情报订阅: https://www.oscs1024.com/cm/?sf=qbyj文章来源:https://www.toymoban.com/news/detail-472174.html

文章来源地址https://www.toymoban.com/news/detail-472174.html

文章来源地址https://www.toymoban.com/news/detail-472174.html

到了这里,关于Apache Druid中Kafka配置远程代码执行漏洞(MPS-2023-6623)的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!