如何提高Docker容器的安全性

随着

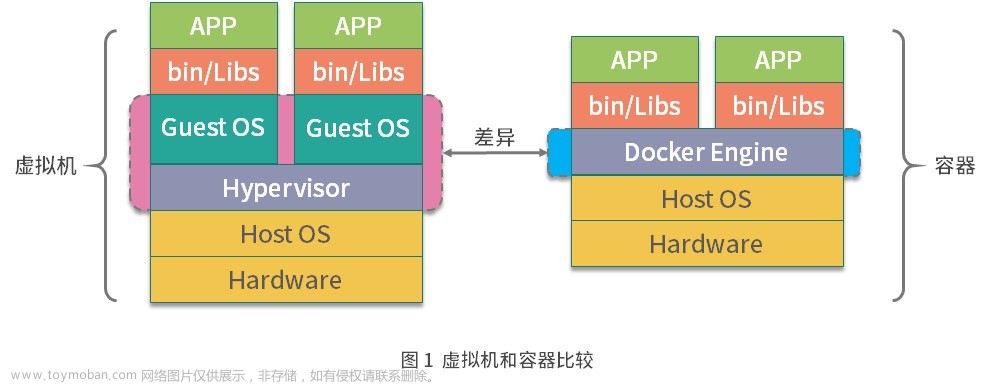

Docker的兴起,越来越多的项目采用Docker搭建生产环境,因为容器足够轻量化,可以快速启动并且迁移业务服务,不过在使用的过程中,我们很容易就忽略了项目的安全问题,容器虽然有隔离的作用,但是我们知道,他与虚拟机的架构差距还是比较大的。

虚拟机通过添加 Hypervisor 层,虚拟出网卡、内存、CPU 等虚拟硬件,再在其上建立 虚拟机,每个虚拟机都有自己的系统内核。而 Docker 容器则是通过内核的支持,将文件系统、进程、设备、网络等资源进行隔离,再对权限、CPU 资源等进行控制,最终让容器之间不相互影响。但是容器是与宿主机共享内核、文件系统、硬件等资源。

构建配置

检查镜像文件

当我们在自定义构建环境时,我们需要选择基础镜像, docker pull image:tag ,一定要选择 Docker 的官方镜像,减少受害风险,在选择镜像时,我们一般优先考虑基础版的 Alpine Linux,这是个精简的发行版,它足够轻量,经过裁剪后,系统性能优秀那么些,同时系统的受害面也可以降低。

我需要使用最新的还是固定的标签版本?

比方说:

python:3.9.6-alpine3.14

python:3.9.6-alpine

python:3.9-alpine

python:alpine

如果选择一个确定的版本,可以避免受到之后镜像更改的影响。另一方面,使用最新版本可以确保修补更多漏洞。这是一种权衡,但通常建议固定到稳定版本。

一般小版本是做稳定版的优化,会保证向后兼容,不会有大的改动,考虑到这一点,我会选择 python:3.9-alpine 。

这种选择通常也适用于我们在挑选生产环境软件版本

始终使用非特权用户

默认情况下,容器内的进程以 root (id=0) 身份运行。

为了执行最小权限原则,我们应该设置一个默认用户。有两个选择:

- 一、使用以下选项指定运行容器中不存在的任意用户 ID -u

docker run -u 4000 <image>

注意:如果以后需要挂载文件系统,我们应该将我们使用的用户 ID 与主机用户匹配,以便访问文件。

- 二、通过在 Dockerfile 中创建默认用户

比较常见,例如nginx官方Dockerfile

FROM <base image>

RUN addgroup -S appgroup \

&& adduser -S appuser -G appgroup

USER appuser

... <rest of Dockerfile> ...

使用单独的用户 ID 命名空间

默认情况下, Docker 守护进程使用服务器的用户 ID 命名空间。因此,容器内权限提升的任何成功也意味着对服务器和其他容器的 root 访问。

为了降低这种风险,我们应该将服务器和 Docker 守护程序配置不同的用户和组。

dockerd --userns-remap=testuser:testuser

不要暴露Docker守护进程套接字

除非你对自己正在做的事情非常有把握,否则永远不要暴露 Docker 正在侦听的 UNIX 套接字: /var/run/docker.sock

这是 Docker API 的主要入口点。授予某人访问权限等同于授予对你的服务器 root 权限。

尽量避免以下操作

-v /var/run/docker.sock://var/run/docker.sock

特权能力和共享资源

首先,容器永远不应该以特权身份运行,否则,它拥有主机的 root 权限。

为了更安全,建议明确禁止在使用选项创建容器后添加新权限的可能性, --security-opt=no-new-privileges, 这个安全选项可防止容器内的应用程序进程在执行期间获得新的特权 。

不要共享主机文件系统的敏感部分:

- 根 (/),

- 设备 (/dev)

- 进程 (/proc)

- 虚拟 (/sys) 挂载点。

如果您需要访问服务器设备,请小心使用[r|w|m]标志(读、写和使用 mknod)有选择地启用访问选项。

使用控制组限制对资源的访问

控制组是用于控制每个容器对 CPU 、内存、磁盘 I/O 的访问的机制。

我们应该避免和宿主机共用资源,否则服务器有可能有 DoS 攻击 的风险。建议使用以下选项指定内存和 CPU 使用率

--memory="400m"

--memory-swap="1g"

--cpus=0.5

--restart=on-failure:5

--ulimit nofile=5

--ulimit nproc=5

文件系统

对非持久性数据使用临时文件系统

如果您只需要临时存储,请使用适当的选项

docker run --read-only --tmpfs /tmp:rw ,noexec,nosuid <image>

使用文件系统保存持久数据

如果需要与主机文件系统或其他容器共享数据,有两种选择:

- 创建具有有限可用磁盘空间的绑定挂载

(--mount type=bind,o=size) - 为专用分区创建绑定卷

(--mount type=volume)

在任何一种情况下,如果容器不需要修改共享数据,请使用只读选项。

docker run -v <volume-name>:/path/in/container:ro <image>

或

docker run --mount source=<volume-name>,destination=/path/in/container,readonly <image>

网络

不要使用 Docker 的默认网桥 docker0

docker0 是在启动时创建的网桥,用于将主机网络与容器网络分开。创建容器时, Docker 默认使用 docker0 连接网络。因此,所有容器都相互连接 docker0 并能够相互通信。

我们应该通过指定选项禁用所有容器的默认连接 --bridge=none ,然后使用以下命令为每个连接创建一个专用网络:

docker network create <network_name>

用它来访问主机网络接口

docker run --network=<network_name>

不要共享主机的网络命名空间

同样的意思,隔离主机的网络接口:--network=host 不应使用和服务器共享选项。

开源的容器漏洞扫描工具

构建完容器之后可以使用一些静态容器检测工具,去查看是否有有没有发现的 Bug,例如:文章来源:https://www.toymoban.com/news/detail-474248.html

- clair

- trivy

- docker-bench-security

文章参考:憧憬在 aoppp.com发布文章来源地址https://www.toymoban.com/news/detail-474248.html

到了这里,关于如何提高Docker容器的安全性的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!