背景

漏洞把场是目前每个安全人员以及想学习信息安全的人必备的东西,但目前商业化产品居多,还有一些类似dwwa、sqlilabs这类的开源项目,但是漏洞环境比较固定,使用完一次后就失去其作用。搭建的成本过高,每次启动的流程会比较繁锁,甚至很多场景是不满足的,之前关于漏洞环境镜像使用多的是vulhub,但是作为企业、高校等以及相关的培训,单纯的漏洞环境不一定能满足使用的需求,所以我们基于当下的一些把场项目做出了小小的改进来符合我们的一些需求,比如增加flag的形式,来满足一些考核与验证的需求,可以对我们内部人员能力进行考核,于是Vulfocus就诞生了。

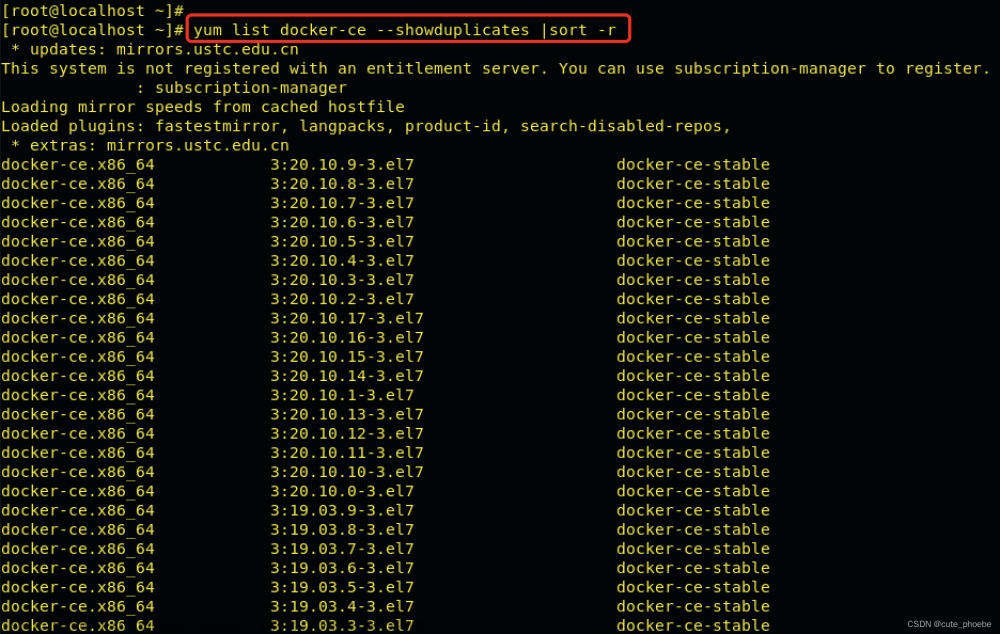

搭建环境:虚拟机centos7,基于 docker

vulfocus的特性

1.启动:一键漏洞环境启动,方便简单。

2.自带 Flag 功能:每次启动 flag 都会自动更新,明确漏洞是否利用成功。

3.带有计分功能也可适用于相关安全人员能力的考核。

4.兼容 Vulhub、Vulapps 中所有漏洞镜像。

1.挂载镜像

mkdir /mnt/cdrom:创建挂载点

mount /dev/cdrom /mnt/cdrom:镜像挂载

2.配置yum源

(1)进入yum配置文件目录 cd /etc/yum.repos.d/

(2)修改配置文件 vim CentOS-Media.repo

三、部署vulfocus环境

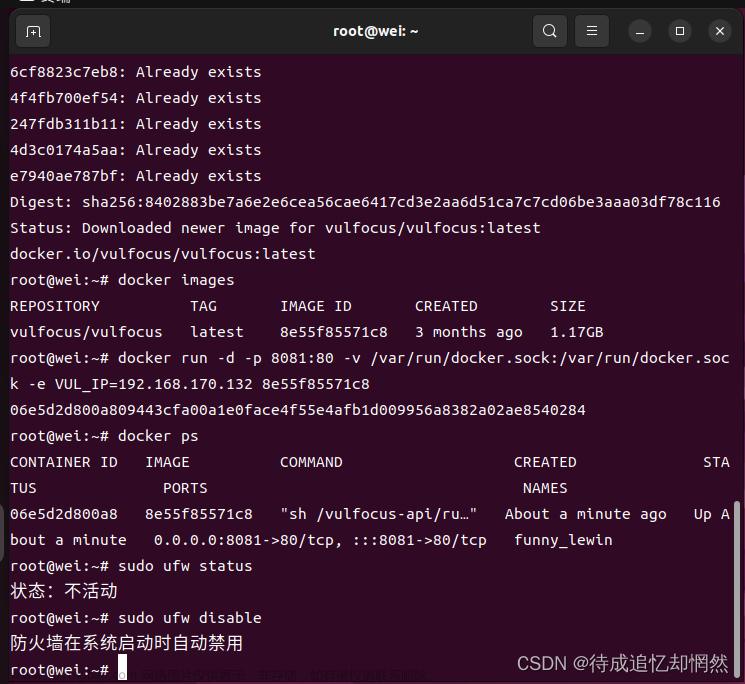

重启docker

systemctl restart docker

查看docker状态--如果是在运行中 输入命令后 会看到绿光active

systemctl status docker

拉取vulfocus镜像

docker pull vulfocus/vulfocus:latest

出问题可以查查端口(-p 前边的端口代表物理机的端口,后边的端口是docker的端口)

docker create -p 80:80 -v /var/run/docker.sock:/var/run/docker.sock -e VUL_IP=dockerip vulfocus/vulfocus

好像不太一样

docker start container 每个人不同

看看成功没

sudo docker ps -a本机访问(默认账号密码都是admin,也就是管理员)

主机访问虚拟机IP(记得改密码)

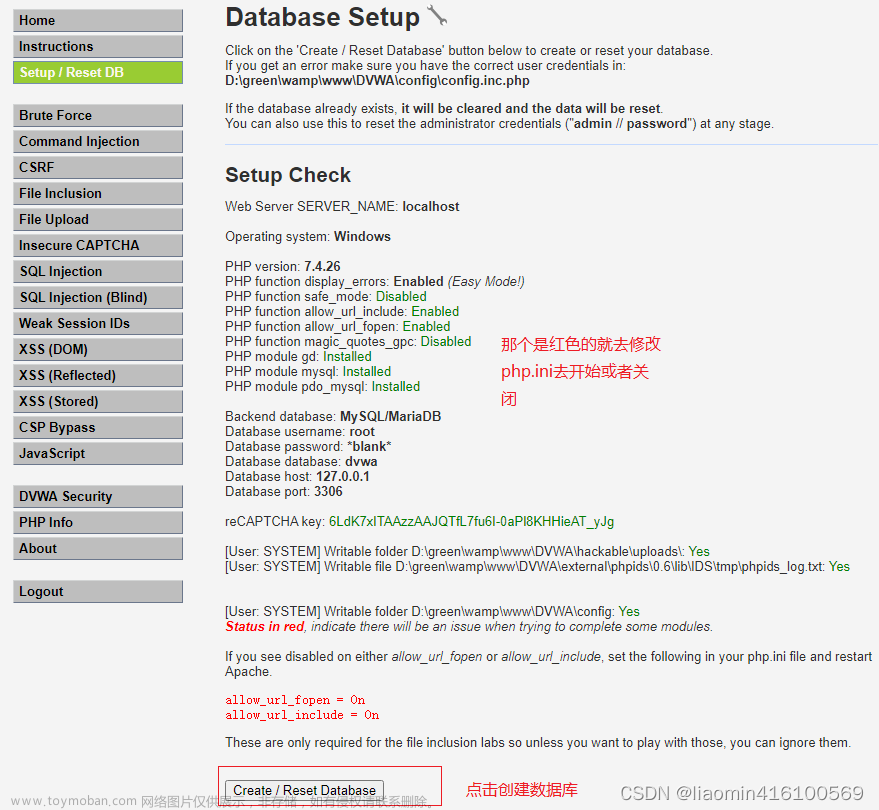

下载镜像

下载完启用即可

首页启动...

怎么还下载不上呢...?难道是内存?

靶场管理启动

镜像启动后,会在环境里写入一个 flag (默认 flag 会写入 /tmp/ 下),读取到 flag 后填入 flag 窗口,镜像会自动关闭,如需重新启动,需强刷一下,然后再次点击启动即可

可视化编排(企业考察员工能力关卡之类的)

未解决,求助

迷茫

参考:靶场vulfocus- 等文章来源:https://www.toymoban.com/news/detail-476818.html

看了好多。。。发现都有坑...文章来源地址https://www.toymoban.com/news/detail-476818.html

到了这里,关于vulfocus靶场安装教程的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!