前言

初次接触DVWA,写下自己的操作记录,希望可以帮助每个刚接触DVWA的新手,同时希望可以提升自己的技术。注:如有操作不当的地方希望可以得到大神指导、交流。也感谢之前查阅的各种大神提供的博客。

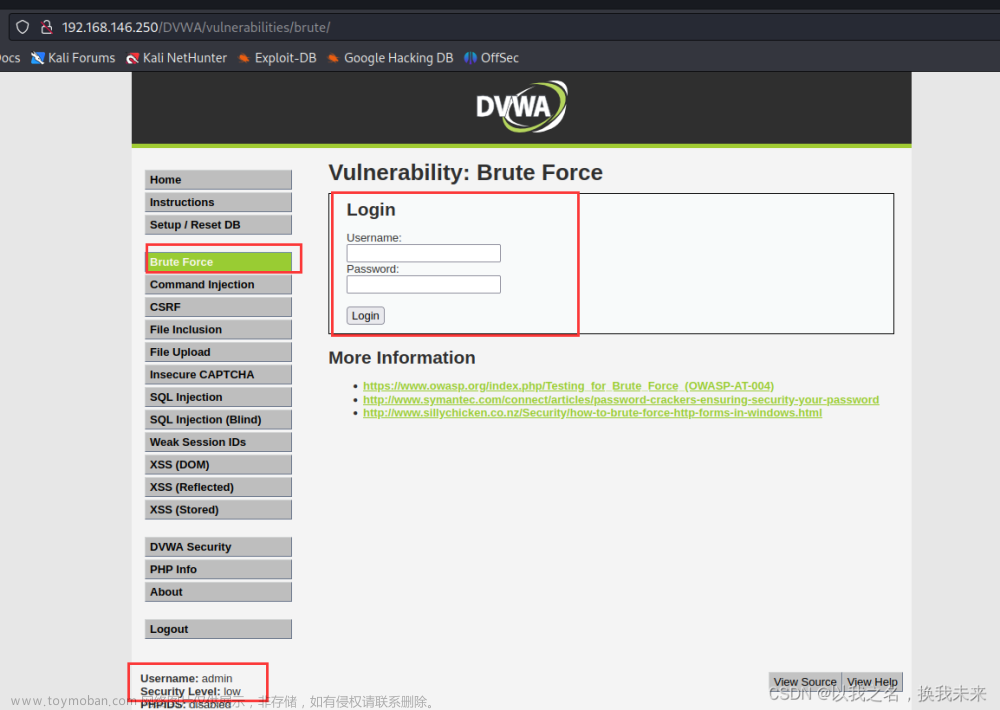

DVWA暴力破解Low级别

观察源代码,发现没有添加防护措施。

<?php

if( isset( $_GET[ 'Login' ] ) ) {

// Get username

$user = $_GET[ 'username' ];

// Get password

$pass = $_GET[ 'password' ];

$pass = md5( $pass );

// Check the database

$query = "SELECT * FROM `users` WHERE user = '$user' AND password = '$pass';";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $query ) or die( '<pre>' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '</pre>' );

if( $result && mysqli_num_rows( $result ) == 1 ) {

// Get users details

$row = mysqli_fetch_assoc( $result );

$avatar = $row["avatar"];

// Login successful

echo "<p>Welcome to the password protected area {$user}</p>";

echo "<img src=\"{$avatar}\" />";

}

else {

// Login failed

echo "<pre><br />Username and/or password incorrect.</pre>";

}

((is_null($___mysqli_res = mysqli_close($GLOBALS["___mysqli_ston"]))) ? false : $___mysqli_res);

}

?>首先第一种方法我们可以使用万能密码:

admin' or '1'='1

第二种方法我们可以使用BP(BurpSuite)抓包软件进行抓包

首先正常登录

获取到抓包界面,点击“行动”——“发送给Intruder”

在攻击类型我们选择“狙击手(Sniper)”,点击清除

由于我们已经知道了用户名为“admin”,所以我们直接选择密码,然后点击“添加”

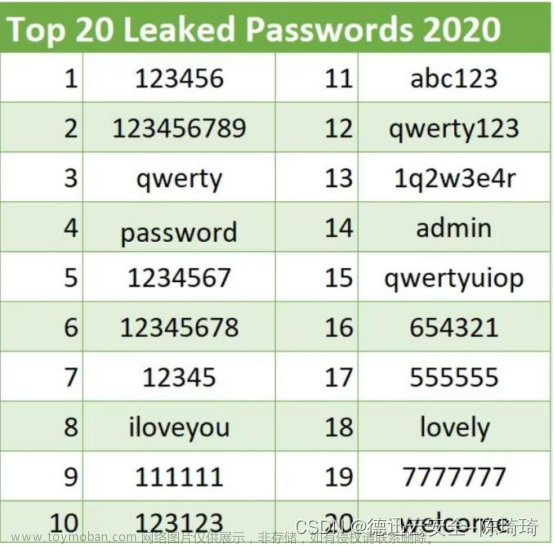

有效负载集我们选择“1”,有效载荷类型我们选择 “简单清单”,然后点击“载入中”就可以选择我们准备的密码本。

注:密码我们可以自己去随便打一些,也可以通过python之类的软件生成

然后我们就可以点击右上的“开始攻击”

我们可以看到长度最长的就是密码。

Mediun级别

mediun级别与low基本相同,只是不能使用特殊字符。因此我们不能使用万能钥匙,依然可以使用抓包。

High级别

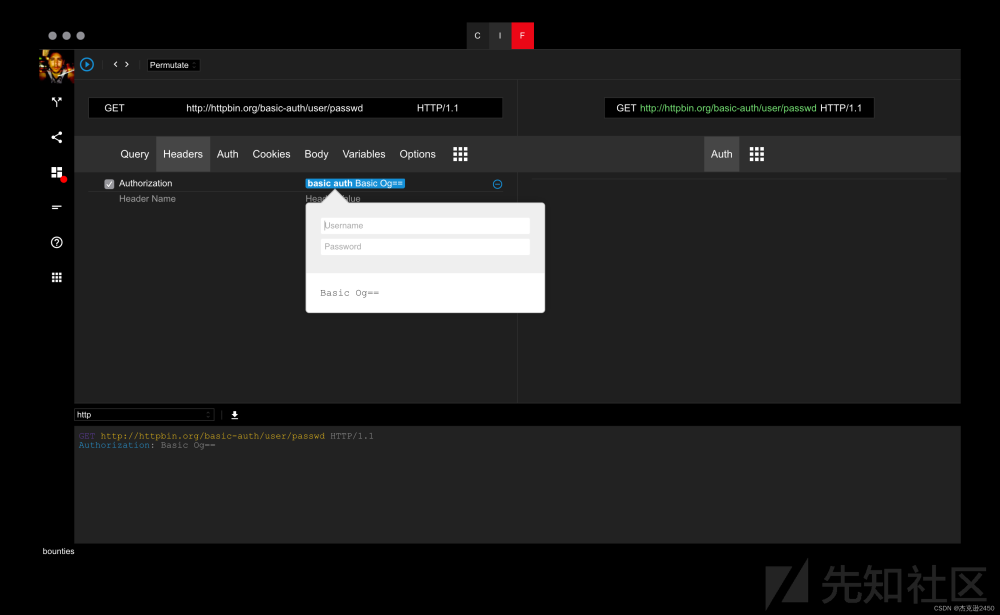

high级别我们通过抓包后发现了token

然后我们重复low的操作,发送给Intruder

在攻击类型里我们选择“音叉(Pitchfork)",点击“清除”

这时我们需要选择两个,一个是密码password,一个就是token

选择有效负载集为“2”,有效荷载类型为“递归搜索”

在选项——请求引擎中将线程数改为1 ,重定向改为“总是”

之后我们找到Grep -Extract,点击“添加”

首先我们点击“重新获得回复”,在框中输入“token”,选取token并且复制,点击ok

之后我们在“第一个请求的初始有效负载”中粘贴token

然后我们就可以开始攻击

得到了长度值最长的就是我们需要的密码

感谢阅读。文章来源:https://www.toymoban.com/news/detail-477094.html

感谢论坛各位大佬的分享。文章来源地址https://www.toymoban.com/news/detail-477094.html

到了这里,关于DVWA(1)暴力破解(Brute Force) LOW-HIGHT 操作记录的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!