目录

一、实验目的

二、实验设备

三、实验内容

四、实验步骤

1.组网

(1)搭建环境

(2)设置各主机IP地址

(3)配置路由器各端口的IP地址

2.配置路由

3.配置NAT命令

(1)根据实验需求,配置源NAT命令

(2)配置NAT Server

(3)配置内网ACL

一、实验目的

1.掌握Easy IP的配置

2.掌握NAT Server的配置

二、实验设备

路由器:AR2240×2

终端:PC×3、Server×1、Client×1

三、实验内容

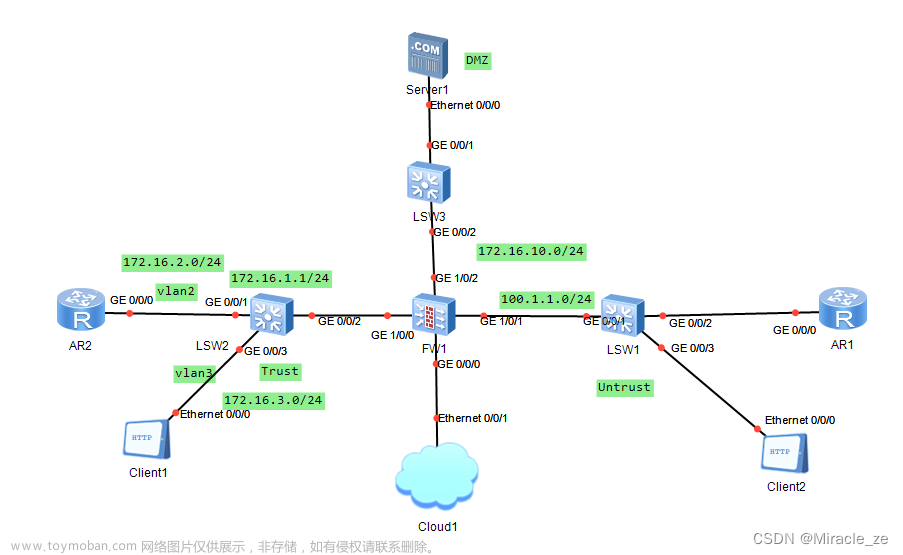

如图3.1所示,AR1为出口设备,AR2为ISP设备。每个网段使用本网段最后一个有效地址作为网关。

现要求如下:

(1)实现PC1所在网段能够访问外网,PC2所在网段不能访问外网;配置源NAT时使用easy-ip技术

(2)将内网WWW服务器进行映射;对应映射地址为202.112.1.5

(3)WWW服务器所在的网段仅允许PC2所在的网段访问,禁止PC1等业务网段访问,ping测试;

四、实验步骤

1.组网

(1)搭建环境

按照图3.1所示搭建实验环境。

(2)设置各主机IP地址

配置情况如下图所示,其余PC的IP地址为该网段的可用地址即可。

(在这里,便于后续实验方便故统一把PC的IP地址都配置成x.x.x.10,client和server的IP地址配置为x.x.x.20,网关地址为x.x.x.254)

(3)配置路由器各端口的IP地址

配置AR1的各端口

[AR1]int g0/0/0

[AR1-GigabitEthernet0/0/0]ip add 192.168.1.254 24

[AR1-GigabitEthernet0/0/0]int g0/0/1

[AR1-GigabitEthernet0/0/1]ip add 192.168.2.254 24

[AR1-GigabitEthernet0/0/1]int g0/0/2

[AR1-GigabitEthernet0/0/2]ip add 192.168.3.254 24

[AR1-GigabitEthernet0/0/2]int g4/0/0

[AR1-GigabitEthernet4/0/0]ip add 202.112.1.1 24

配置AR2的个端口

[AR2]int g0/0/0

[AR2-GigabitEthernet0/0/0]ip add 202.112.2.254 24

[AR2-GigabitEthernet0/0/0]int g0/0/1

[AR2-GigabitEthernet0/0/1]ip add 202.112.3.254 24

[AR2-GigabitEthernet0/0/1]int g0/0/2

[AR2-GigabitEthernet0/0/2]ip add 202.112.1.2 24

2.配置路由

由于PC1,PC2和server1所在的网段不能访问外网,因此在AR1上配置默认路由,下一跳为AR2的g0/0/2的端口地址

[AR1]ip route-static 0.0.0.0 0.0.0.0 202.112.1.2 //0.0.0.0 0.0.0.0代表所有网段

测试:

图4.2.1 所示 PC1ping PC2和client1都不通

图4.2.2 所示 PC2 ping client1不通

图4.2.3 所示 Server1 ping Client1 不通

3.配置NAT命令

(1)根据实验需求,配置源NAT命令

要求在实验报告中逐条写出配置命令,并通过抓图验证

" 实验需求(1) : 实现PC1所在网段能够访问外网,PC2所在网段不能访问外网;配置源NAT时使用easy-ip技术 "

/* NAT(Network Address Translation),是指网络地址转换

私有 IP 地址是指内部网络或主机的IP 地址,公有IP 地址是指在因特网上全球地址。RFC 1918 为私有网络预留出了三个IP 地址块,如下:

| A 类: | 10.0.0.0~10.255.255.255 |

| B 类: | 172.16.0.0~172.31.255.255 |

| C 类: | 192.168.0.0~192.168.255.255 |

上述三个范围内的地址不会在因特网上被分配,借助于NAT,私有(保留)地址的"内部"网络通过路由器发送数据包时,

私有地址被转换成合法的IP地址,一个局域网只需使用少量IP地址(甚至是1个)

即可实现私有地址网络内所有计算机与Internet的通信需求。

*/

通过easy-ip配置NAT:

[AR1]acl 2000

[AR1-acl-basic-2000]rule permit source 192.168.1.0 0.0.0.255

[AR1-acl-basic-2000]int g4/0/0

[AR1-GigabitEthernet4/0/0]nat outbound 2000

测试:

①PC1 ping PC3

②PC2 ping PC3

③抓包

在PC1 上正常

PC3上无法收到来自外网的包

(2)配置NAT Server

" 实验需求(2): 将内网WWW服务器进行映射;对应映射地址为202.112.1.5 "

在AR1的g4/0/0上配置

[AR1]int g4/0/0

[AR1-GigabitEthernet4/0/0]nat server protocol tcp global 202.112.1.5 www inside 192.168.3.20 www//将ip地址为192.168.3.20的服务器的80端口映射到202.112.1.5

测试:开启www服务器

①从客户端访问www服务器,访问成功

②从客户端ping服务器,不通

(3)配置内网ACL

" 实验需求(3):WWW服务器所在的网段仅允许PC2所在的网段访问,禁止PC1等业务网段访问,ping测试; "

在AR1上配置ACL

[AR1]acl 2001

[AR1-acl-basic-2001]rule deny source 192.168.1.10 0.0.0.255

[AR1-acl-basic-2001]int g0/0/2

[AR1-GigabitEthernet0/0/2]traffic-filter outbound acl 2001

测试:

①PC1 ping server

②PC2 ping server文章来源:https://www.toymoban.com/news/detail-483387.html

文章来源地址https://www.toymoban.com/news/detail-483387.html

文章来源地址https://www.toymoban.com/news/detail-483387.html

到了这里,关于基于eNSP的NAT配置实验的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!