0x00 前言

专门拎出来一片来学习威胁建模的详细内容,主要是关注不同的威胁建模方法以及威胁建模实际落地的情况。这里特指的软件安全流程。本篇只针对STRIDE以及它的一个补充进行描述。

0x01 威胁建模

1.威胁建模

威胁建模指的是通过分析和思考,识别目标可能出现的漏洞和风险,实际上威胁建模的目的就是提前防护,或者也可以说是预测未来,提前防范。

2.主要目

- 在软件开发前预知安全问题,在开发时进行避免

- 提前防护

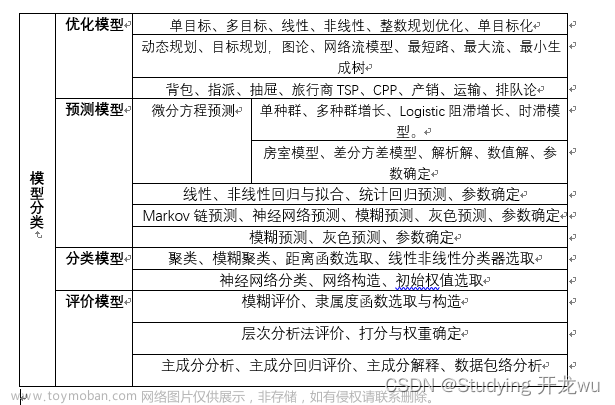

3.威胁建模模型

- STRIDE

- DREAD

- PASTA

- VAST

- Trike

- OCTAVE

- NIST

0x02 STRIDE

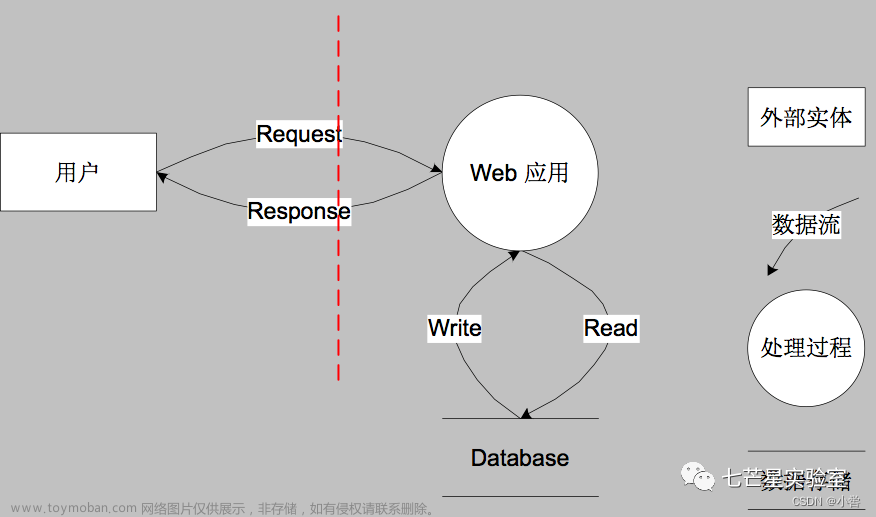

STRIDE的四个元素

1.四元素

- 外部实体

- 系统控制范围之外的用户、软件系统或设备

- 处理过程

- 表示一个任务,一个执行过程,一定有数据流入和流出

- 数据存储

- 数据库,文件,队列

- 数据流

- 数据传输和转换

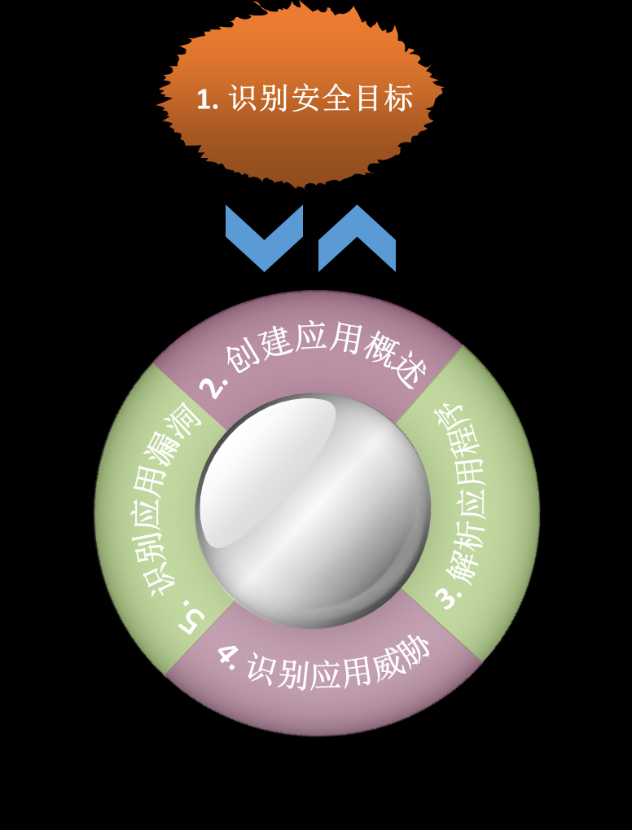

2.分析方式

- 绘制流程图

- 分析威胁

- 评估风险

- 指定消减措施

- 落实消减措施

3.绘制流程图

可以通过为微软提供的工具进行绘制,主要是绘制系统的流程图,通过给四元素来描绘出系统的结构。这个流程图实际上是可以找项目经理进行参考的,因为最终项目经理会给一版比较全面的项目流程图。而安全更应该把重心放在威胁分析上。当然绘制流程图的方式也是需要掌握的,因为很多场景实际上是可以进行复用的,那么就需要针对流程图有一个可以复用的能力。

这里可以使用两个免费的软件,一个是微软的,一个是OWASP的

3.1 微软的Threat Modeling Tool

下载地址:https://docs.microsoft.com/en-us/azure/security/azure-security-threat-modeling-tool

3.2 OWASP 的Dragon

感觉虽然界面更好了,但是感觉没有微软的好用

画图不是很好用,但是用来描述威胁感觉还是可以,这个放在下一个阶段

4.分析威胁

根据绘制的流程图,来进行分析,找到对应的威胁,主要核心就是通过STRIDE来进行分类评估,保证网络安全的CID。实际上这一步和渗透测试一样,分析一个过程的攻击面。

在分析威胁的时候,还需要关注一个修复威胁所需要的成本和收益,以及是否会影响到业务的正常交付时间。那么这里就需要使用到DREAD的威胁评级模型

5.措施

- 引入安全库

- 不信任输入

- 逻辑调整

6.验证

通过落实缓解措施,进行循环检测

7.优势

- 可访问性

- 可扩展性

- 可教育性

- 可用性

- 敏捷性

- 代表性

- 无约束性

8.缺点

- 需要使用其他的模型进行补充

0x03 DREAD

DREAD是在STRIDE的基础上的一个补充。

- Damage Potential(潜在损失)

- Reproducibility(重新性)

- Exploitability(可利用性)

- Affected users(受影响的用户)

- Discoverability(可发现性)

通过这5个不同的角度来对漏洞进行评分,当然也可以通过CVSS进行评分,CVSS评分将漏洞更详细的进行划分。

补充知识

SDL介绍

SDL是Simple DirectMedia Layer(简单直接媒体层)的缩写,是一个跨平台的多媒体库,它提供了一个简单的API,允许开发者轻松地使用音频、视频、输入设备和图形硬件等多媒体资源。SDL最初是为游戏开发而设计的,但它的高效性和跨平台特性使其也被广泛应用于其它领域,如图像处理、模拟器等。SDL支持的平台包括Windows、Linux、Mac OS X、iOS、Android等。SDL是Simple DirectMedia Layer(简单直接媒体层)的缩写,是一个跨平台的多媒体库,它提供了一个简单的API,允许开发者轻松地使用音频、视频、输入设备和图形硬件等多媒体资源。SDL最初是为游戏开发而设计的,但它的高效性和跨平台特性使其也被广泛应用于其它领域,如图像处理、模拟器等。SDL支持的平台包括Windows、Linux、Mac OS X、iOS、Android等。

DevSecOps介绍

DevSecOps是一种软件开发流程的方法论,将安全性集成到DevOps流程中,以确保在代码编写、构建、部署和维护过程中的安全性。它强调了团队成员的跨职能性和协作,旨在创建安全的软件系统。DevSecOps的目标是使安全性成为软件开发和交付过程的一部分,而不是在系统部署后才考虑安全性,以减少安全漏洞和风险,保护客户和企业数据。DevSecOps是一种软件开发流程的方法论,将安全性集成到DevOps流程中,以确保在代码编写、构建、部署和维护过程中的安全性。它强调了团队成员的跨职能性和协作,旨在创建安全的软件系统。DevSecOps的目标是使安全性成为软件开发和交付过程的一部分,而不是在系统部署后才考虑安全性,以减少安全漏洞和风险,保护客户和企业数据。

SDL和DevSecOps的比较

SDL(Security Development Lifecycle)和DevSecOps都是与软件开发和安全有关的方法论,但它们有不同的重点和目标。

SDL是一种按照安全最佳实践整合到软件开发生命周期中的流程。它着重于在软件开发的早期阶段就识别和处理潜在的安全问题,以降低在后期开发和维护中出现安全漏洞的风险。SDL包括多个阶段,包括需求分析、设计、实现、测试和部署等,每个阶段都有特定的活动和文档来确保软件的安全性。

DevSecOps则是一种将安全性嵌入到整个软件开发流程中的方法。它强调通过自动化和协作来促进快速、持续和安全的软件发布。DevSecOps的目标是打破安全和开发之间的壁垒,使安全团队可以快速响应开发团队的需求,并将安全性纳入到自动化的构建、测试和部署流程中。

总的来说,SDL注重整个软件开发生命周期中的安全性,而DevSecOps则更加注重集成安全性到整个软件开发流程中。两种方法都是很有用的,具体的应用需要根据具体项目的需求和情况来决定。SDL(Security Development Lifecycle)和DevSecOps都是与软件开发和安全有关的方法论,但它们有不同的重点和目标。

SDL是一种按照安全最佳实践整合到软件开发生命周期中的流程。它着重于在软件开发的早期阶段就识别和处理潜在的安全问题,以降低在后期开发和维护中出现安全漏洞的风险。SDL包括多个阶段,包括需求分析、设计、实现、测试和部署等,每个阶段都有特定的活动和文档来确保软件的安全性。

DevSecOps则是一种将安全性嵌入到整个软件开发流程中的方法。它强调通过自动化和协作来促进快速、持续和安全的软件发布。DevSecOps的目标是打破安全和开发之间的壁垒,使安全团队可以快速响应开发团队的需求,并将安全性纳入到自动化的构建、测试和部署流程中。

总的来说,SDL注重整个软件开发生命周期中的安全性,而DevSecOps则更加注重集成安全性到整个软件开发流程中。两种方法都是很有用的,具体的应用需要根据具体项目的需求和情况来决定。

威胁建模

威胁建模(Threat Modeling)是一种评估系统和应用程序安全风险的方法。它通过对系统或应用程序进行威胁分析和建模,以确定潜在的威胁和攻击路径,并制定相应的安全措施。威胁建模的主要步骤包括:

-

定义系统边界:确定系统或应用程序的范围和边界。

-

收集信息:收集有关系统和应用程序的信息,包括设计文档、代码、配置文件、数据流图等。

-

识别威胁:通过威胁建模工具和方法来识别威胁,例如数据泄露、身份验证漏洞、拒绝服务攻击等。

-

评估威胁:对识别的威胁进行评估,包括威胁的可能性和影响程度。

-

制定安全措施:制定相应的安全措施来降低系统或应用程序的威胁风险,例如加强身份验证、实施访问控制、加密数据等。

威胁建模是一种逐步完善的过程,需要不断地评估和更新安全措施。它可以帮助组织发现和解决安全问题,以保护系统和应用程序免受安全攻击。

微软的威胁建模

微软的威胁建模(Threat Modeling)是一种评估软件系统安全风险的方法。它涉及到识别系统中的潜在威胁、评估每种威胁的严重性和风险,并提出相应的解决方案以减轻威胁。

威胁建模可通过以下步骤实现:

-

确定系统边界:确定系统的作用范围及相关边界,确保众包安全性功能能够适用于整个系统。

-

确定资产:识别重要的系统和数据资产,包括用户数据、客户资料、确保用户隐私保护,运营资料以及知识产权等敏感信息。

-

定义威胁模型:通过梳理系统架构和业务流程,寻找潜在的攻击路径以及可能的攻击者,建立威胁模型。例如:信息窃取、系统瘫痪、数据泄露等。

-

评估威胁的风险:根据威胁模型对每种威胁进行评估,确定风险等级。

-

提出解决方案:对每种威胁提出相应的解决方案,以降低风险等级。

-

审查和更新:审查系统并更新威胁建模,确保它始终保持有效。文章来源:https://www.toymoban.com/news/detail-483610.html

威胁建模方法有多种,包括数据流建模、攻击树建模、威胁模型框架等,具体选择方法应根据系统性质、复杂程度和团队需要进行确定。文章来源地址https://www.toymoban.com/news/detail-483610.html

到了这里,关于SDL—威胁建模STRIDE的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!