有很多朋友问我写的攻防演练是什么? 本文给予回答

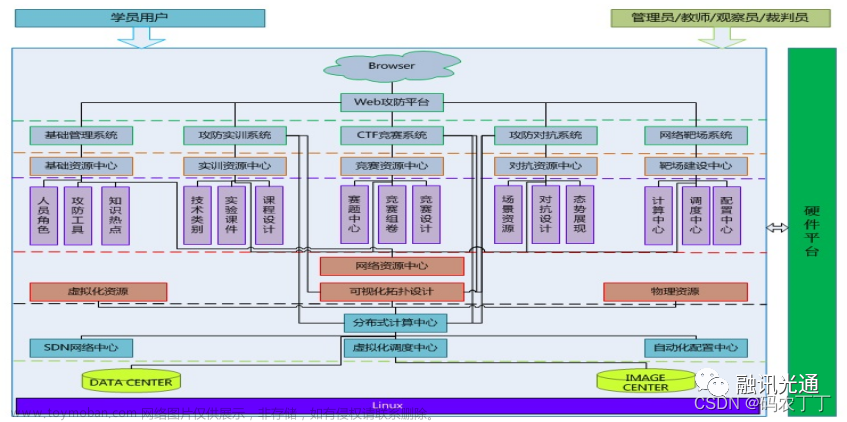

网络安全攻防演练是公安部组织的面向税务、电力、电信、银行、铁路、财政、广电、水利、教育、互联网、检察院、法院、石油、交通等行业的政府单位/公司,开展的实战攻防演练,也简称为护网。

攻防演练主要目标是提高参加单位的网络安全防御能力,基础设施安全防护和应急处置能力

网络安全攻防演练自 2016 年首次开展以来,经过 6 年的发展,已经成为检验网络安全防御能力最重要的手段之一,也是当下检验对关键信息系统基础设施网络安全防护工作的重要组成部分。在攻防演练中,红队通常以实际运行的信息系统为攻击目标,在既定规则下最大限度地模拟真实网络攻击,以此来检验目标系统的安全防护能力。随着数字化与信息化进程的不断加快,网络安全逐步走入大众视野,并引起各行各业的重视。网络安全攻防演练逐渐发展成为涉及多个行业、多家单位的大型事件。从 2016 年至今,攻防演练的参演单位数量和覆盖的行业数量都大幅提升。此外,除了国家级的攻防演练,各省市、各行业的监管机构,也会在各自管辖范围内筹备和组织实战演习。

时间长、规模大并不能说明这一活动发展得足够成熟,尤其是对蓝队来说,任何人或产品都不能保证绝对的网络安全,它只能通过一次次的攻防对抗来不断完善自身的防护能力,从而更好地防御蓝队攻击。这是一个以攻促防的过程。文章来源:https://www.toymoban.com/news/detail-485274.html

参考文献

青藤云安全 2022攻防演练蓝队防守指南

青藤云安全 主机安全能力建设指南 2022

永安在线 2020年黑灰产攻防研究年度总结报告文章来源地址https://www.toymoban.com/news/detail-485274.html

到了这里,关于网络安全攻防演练项目介绍的文章就介绍完了。如果您还想了解更多内容,请在右上角搜索TOY模板网以前的文章或继续浏览下面的相关文章,希望大家以后多多支持TOY模板网!